¶ VPN Site-to-Site

Las VPN en el orquestador se asignan a nivel de Router, es decir debemos de asignarle la VPN al Router desde el que queramos conectar la red origen.

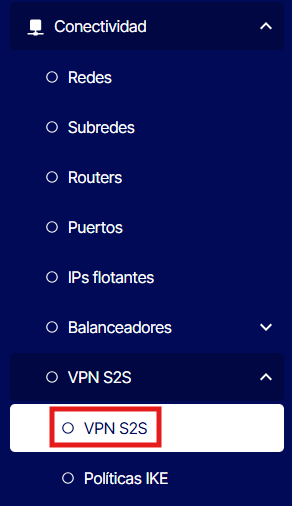

Crear una VPN, tendremos que navegar hasta la ventana de VPNs que se encuentra en el campo Networking del menú lateral.

Una vez accedamos podremos crear una VPN completa o solamente la conexión si ya tenemos creado el servicio VPN. Para comenzar la creación de la misma tendremos que pulsar ![]() y seleccionar la VPN que queremos crear.

y seleccionar la VPN que queremos crear.

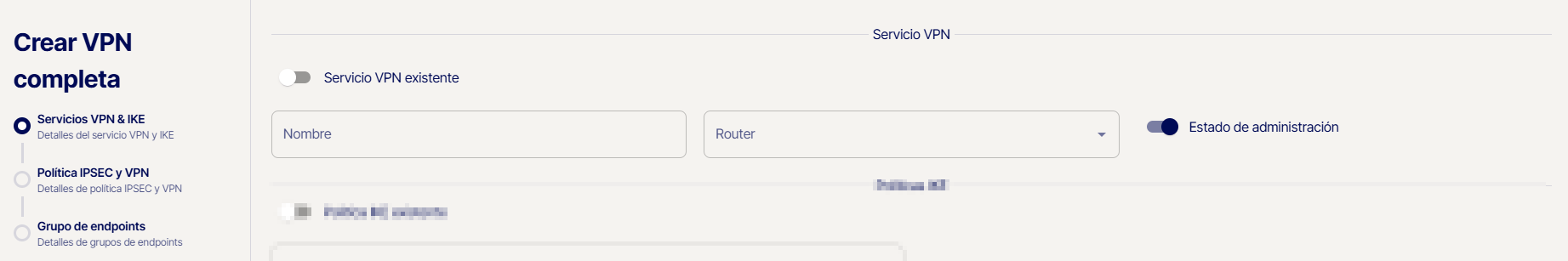

En este caso se va a mostrar la creación de VPN Completa.

Nombre: Especificaremos el nombre de la VPN.

Router: Especificaremos el router nativo en el que vamos a configurar la VPN.

Estado de administración: Podremos seleccionar si queremos levantar la VPN una vez creada o mantenerla abajo una vez se genere.

¶ Políticas IKE

Las versiones de IKE permitidas para el túnel de VPN. Puede especificar uno o varios valores

predeterminados.

Nombre: Nombre que va a tener nuestra politica IKE.

Versión IKE: Versión del protocolo (IKE v1, IKE v2).

Modo de negociación: Definición del modo de intercambio de mensajes (main).

Algoritmo de encriptaciones: Tipo de encriptación que se usará para el intercambio IKE (aes-128, aes-192, aes-256, 3des).

Algoritmo de autenticación: Algoritmo utilizado para garantizar la integridad y autenticidad de los mensajes intercambiados durante la negociación IKE (sha1, sha258, sha384, sha512).

PFS: Define el grupo Diffie-Hellman utilizado para el intercambio de claves durante la negociación (grupo14, grupo15, grupo5).

Valor: Especifica tiempo de validez en segundos.

¶ Políticas IPSec

Nombre: El nombre que queremos que tenga nuestra política IPSec

Modo de encapsulamiento: Realiza el cifrado a nivel de transporte o del túnel. Por defecto recomendamos tunel.

Protocolo de transformación: Especifica la compresión de datos, estos son los disponibles: esp, ah, ah-esp.

Valor: Especifica tiempo de validez en segundos.

PFS: Define el grupo Diffie-Hellman utilizado para el intercambio de claves durante la negociación (grupo14, grupo15, grupo5).

Algoritmo de autenticación: Algoritmo utilizado para garantizar la integridad y autenticidad de los paquetes IPsec. (sha1, sha258, sha384, sha512).

Algoritmo de encriptaciones: Algoritmo simétrico utilizado para cifrar el tráfico de datos transportado por el túnel IPsec. (aes-128, aes-192, aes-256, 3des).

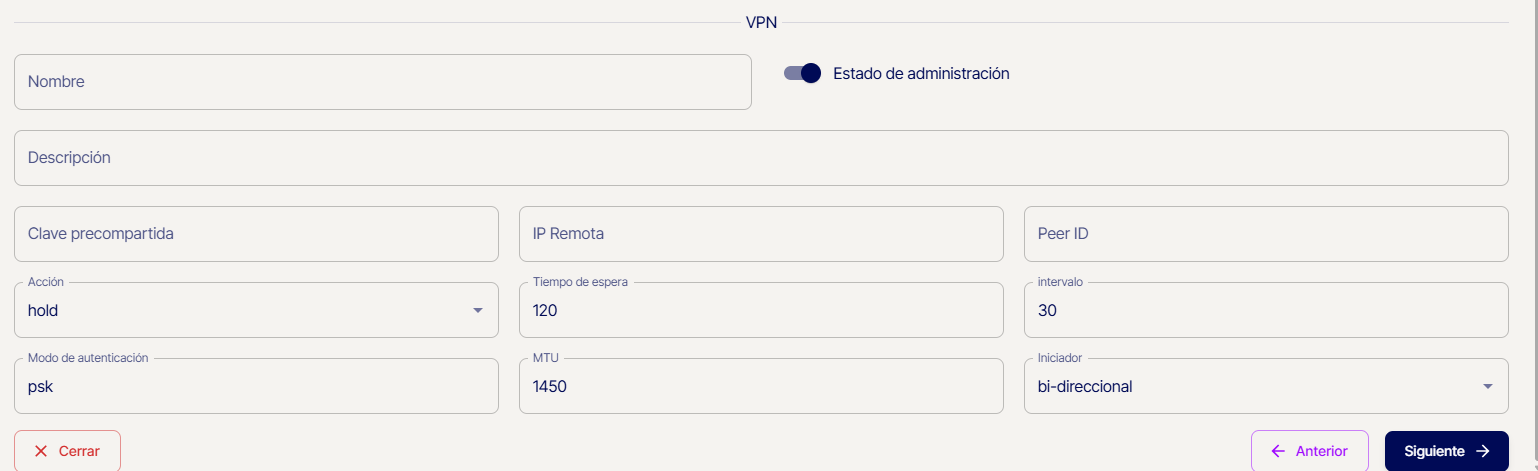

¶ VPN

Nombre: Nombre de nuestra VPN

Descripción: Descripción de nuestra VPN

Clave precompartida: Secreto compartido utilizado durante la autenticación IKE.

IP remota: Dirección IP pública del peer VPN remoto.

Peer ID: Identificador lógico del peer remoto utilizado durante la autenticación IKE (Dirección IP)

Acción: Comportamiento del túnel cuando se pierde la conectividad o la negociación falla (clear, deshabilitado, hold, restart, restart-by-peer).

Tiempo de espera: Tiempo máximo en segundos antes de considerar la negociación fallida.

Intervalo: Intervalo de tiempo en segundos entre intentos de verificación o reintentos de negociación.

Modo de autenticación: Metodo de autenticación utilizado (Pre Shared Key)

MTU: Tamaño máximo de unidad de transmisión permitido para el tráfico a través del túnel VPN.

Iniciador: Define qué extremo puede iniciar la negociación (bi-direccional, solo respuesta)

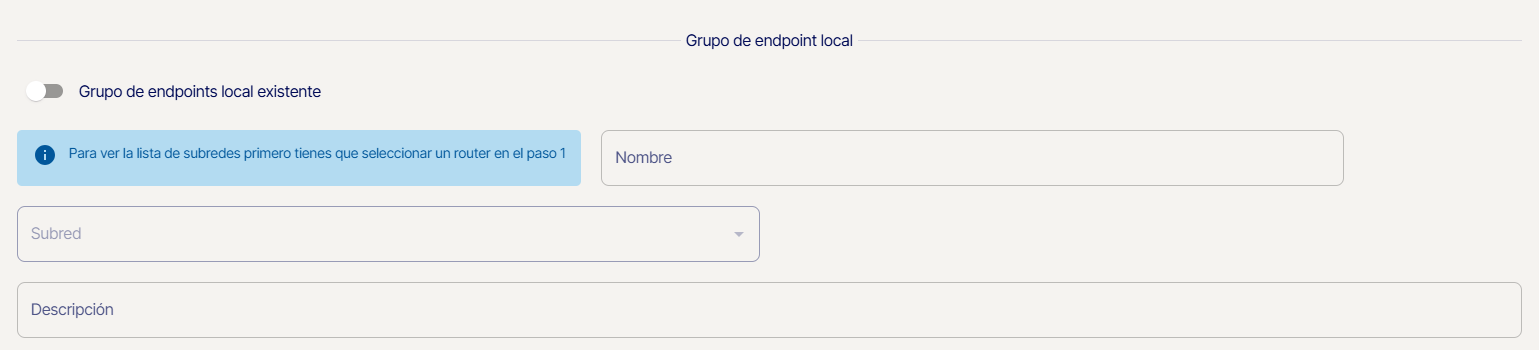

¶ Grupos de endpoints (Local)

Nombre: Nombre que queramos que tenga nuestro grupo de endpoints local.

Enpoints: Deberemos de seleccionar las subredes de nuestro proyecto a las que tendrá acceso el otro extremo de la conexión.

El Router elegido debe de tener forma de realizar el enrutamiento a todas las subredes.

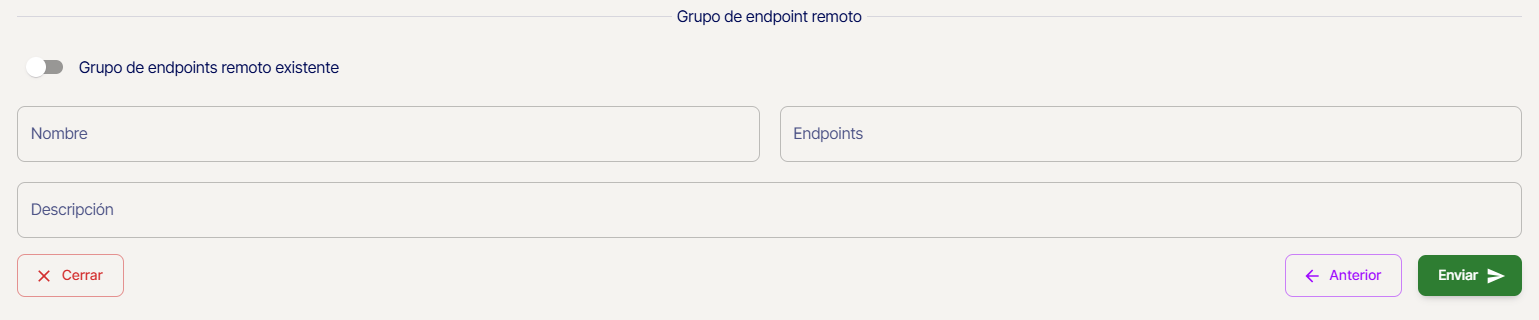

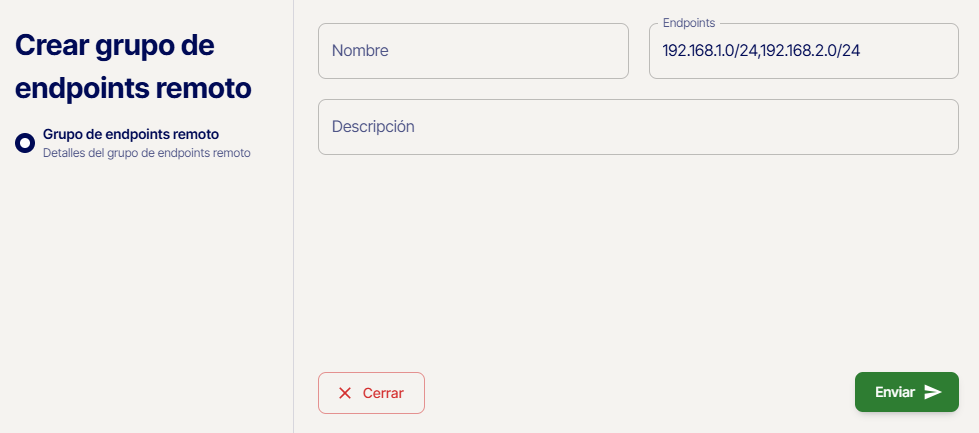

¶ Grupos de redes conectadas (Remoto)

Nombre: Nombre que queramos que tenga nuestro grupo de endpoints remoto.

Enpoints: Debemos de indicar la red remota a la que queramos llegar en formato CIDR, es decir 192.168.1.0/24 indicando la red y la mascara de subred.

Por ultimo deberemos de configurar los grupos de seguridad de los equipos que queramos interconectar entre los extremos, puede consultar la página de

Grupos de Seguridad.

En el caso de que se quiera alcanzar dos o más redes privadas remotas, se deberá proceder asociando un único grupo de endpoints remoto separando los diferentes CIDRs con una coma entre ellos.

¶ VPN Cliente Servidor

El orquestador no implementa de forma predeterminada una solución de VPN cliente servidor. Disponemos de la opción de desplegar un VRouter de terceros. Consulte más información accediendo a la página de VRouters.