¶ Manual de Despliegue de Wazuh SIEM/XDR en el orquestador

¶ Introducción

Wazuh es una plataforma de seguridad open source que unifica capacidades de XDR (Extended Detection and Response) y SIEM (Security Information and Event Management) en una única solución. Proporciona protección para endpoints y cargas de trabajo en la nube, ofreciendo detección de amenazas, monitorización de integridad de archivos, respuesta a incidentes y cumplimiento normativo.

¶ Componentes Principales

Wazuh se compone de cuatro elementos principales:

| Componente | Descripción |

|---|---|

| Wazuh Indexer | Motor de búsqueda y análisis que indexa y almacena las alertas generadas |

| Wazuh Server | Analiza los datos recibidos de los agentes, detecta amenazas y genera alertas |

| Wazuh Dashboard | Interfaz web para visualización, análisis y gestión de datos de seguridad |

| Wazuh Agent | Agente ligero desplegado en endpoints para recopilar datos y enviarlos al servidor |

¶ Casos de Uso

- 🛡️ Detección de amenazas y malware

- 📁 Monitorización de integridad de archivos (FIM)

- 🔍 Detección de vulnerabilidades

- ⚙️ Evaluación de configuración de seguridad (SCA)

- 📋 Cumplimiento normativo (PCI DSS, GDPR, HIPAA, NIST 800-53)

- ☁️ Seguridad cloud (AWS, Azure, GCP)

- 🐳 Seguridad de contenedores (Docker, Kubernetes)

- 🔄 Respuesta activa automatizada

¶ Parte 1: Crear la Instancia en el orquestador

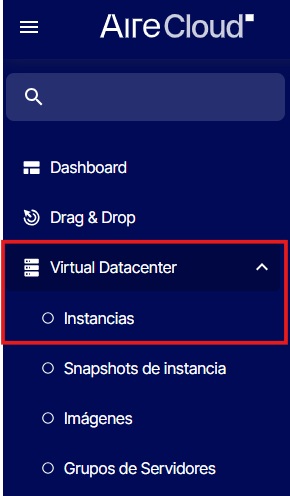

Para comenzar con la creación tendremos que seleccionar la pantalla de las instancias a través del menú lateral Virtual Datacenter → Instancias.

Una vez accedamos a la pantalla, pulsaremos el botón ![]() para comenzar con la creación de la instancia. A continuación se nos desplegará el formulario de creación con las siguientes secciones:

para comenzar con la creación de la instancia. A continuación se nos desplegará el formulario de creación con las siguientes secciones:

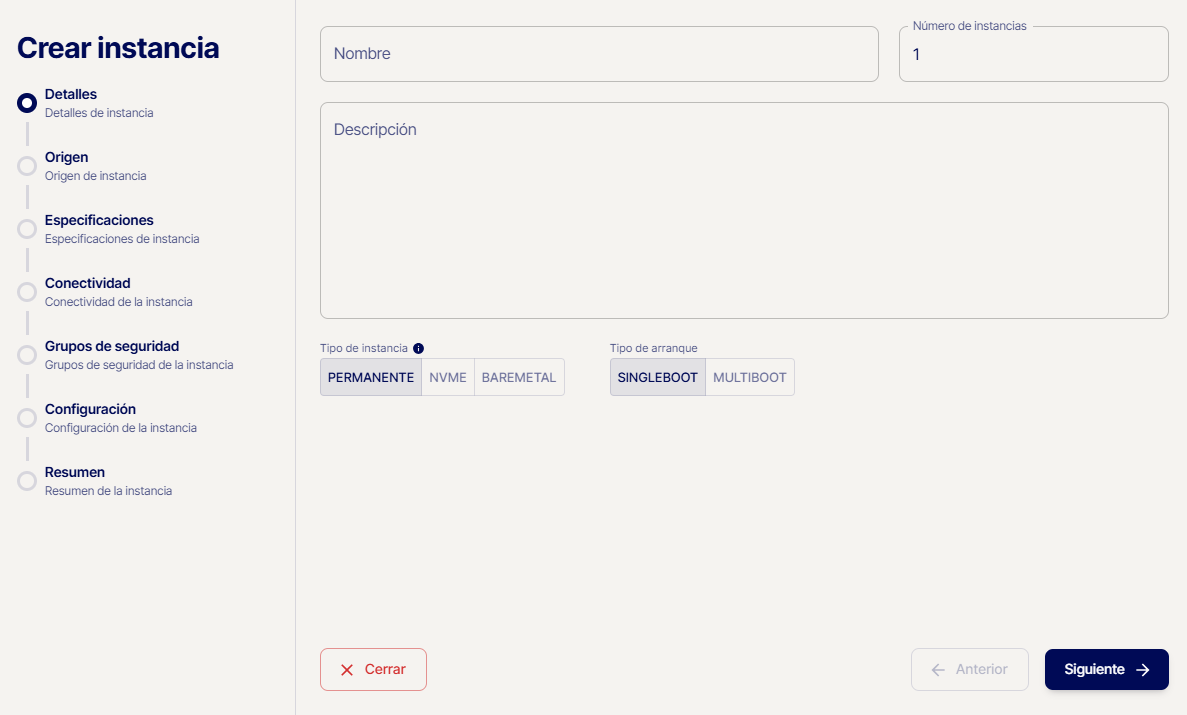

¶ Detalles

Aquí podremos definir el número de Instancias que desearemos desplegar con la misma configuración, el nombre y si queremos que sea permanente o efímera.

Para Wazuh, configuraremos:

| Campo | Valor Recomendado |

|---|---|

| Nombre | wazuh-server |

| Cantidad | 1 |

| Tipo | Permanente |

Para más información: Instancias Efímeras

Una vez realizados los cambios le daremos a siguiente y pasaremos al apartado de Origen:

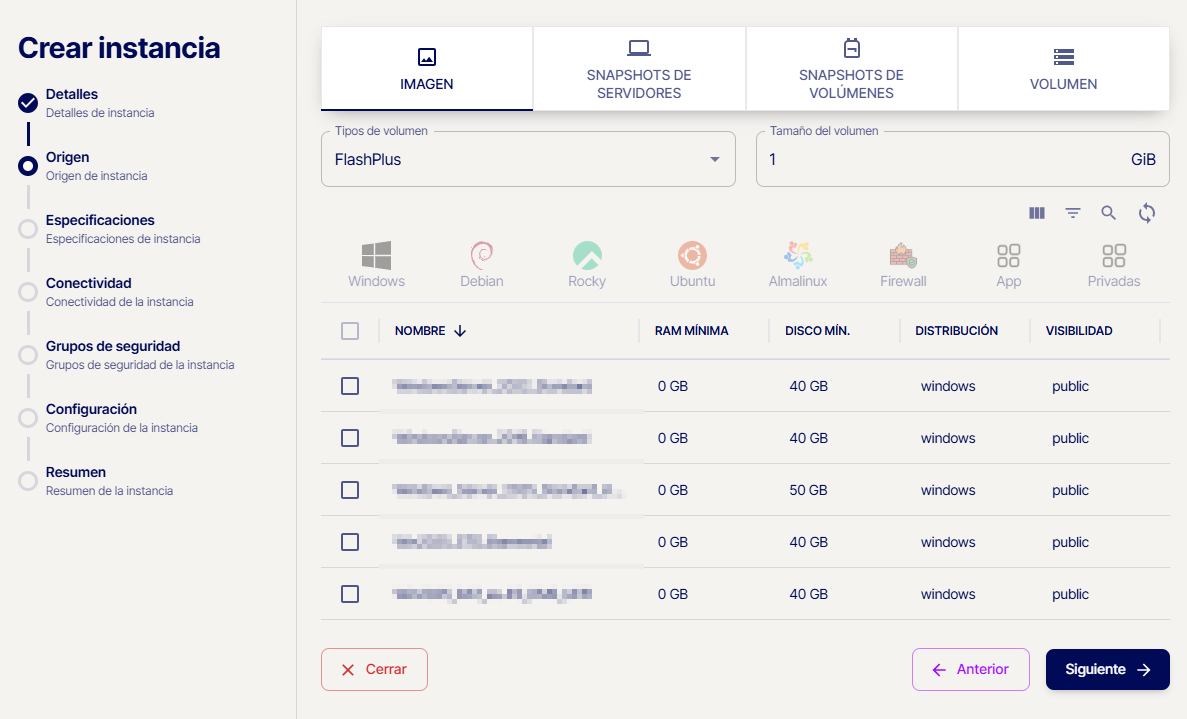

¶ Origen

Podremos seleccionar si queremos lanzar la instancia a partir de una imagen, ya sea del catálogo del orquestador o que se haya subido al proyecto, de un snapshot o de un volumen ya existente. También podremos filtrar por tipo de S.O para encontrar mas facilmente con el que queremos lanzar la instancia.

Para Wazuh, seleccionaremos una imagen de Linux compatible. Los sistemas operativos soportados son:

- Ubuntu 22.04 / 24.04 LTS (Recomendado)

- Rocky Linux 8 / 9

- Red Hat Enterprise Linux 8 / 9

- CentOS Stream 10

- Amazon Linux 2 / 2023

Para este manual utilizaremos Ubuntu 24.04 LTS como sistema operativo base.

También en el final del formulario, podremos seleccionar tanto el tipo de volumen como el tamaño que queremos que tenga.

¶ Requisitos de Almacenamiento para Wazuh

El tamaño del disco dependerá del número de agentes a monitorizar:

| Agentes | Almacenamiento Recomendado (90 días) |

|---|---|

| 1-25 | 50 GB |

| 25-50 | 100 GB |

| 50-100 | 200 GB |

| 100-500 | 500 GB+ |

Se recomienda usar almacenamiento SSD para mejor rendimiento del indexador.

Una vez le damos a siguiente, podremos elegir las Especificaciones de la Instancia.

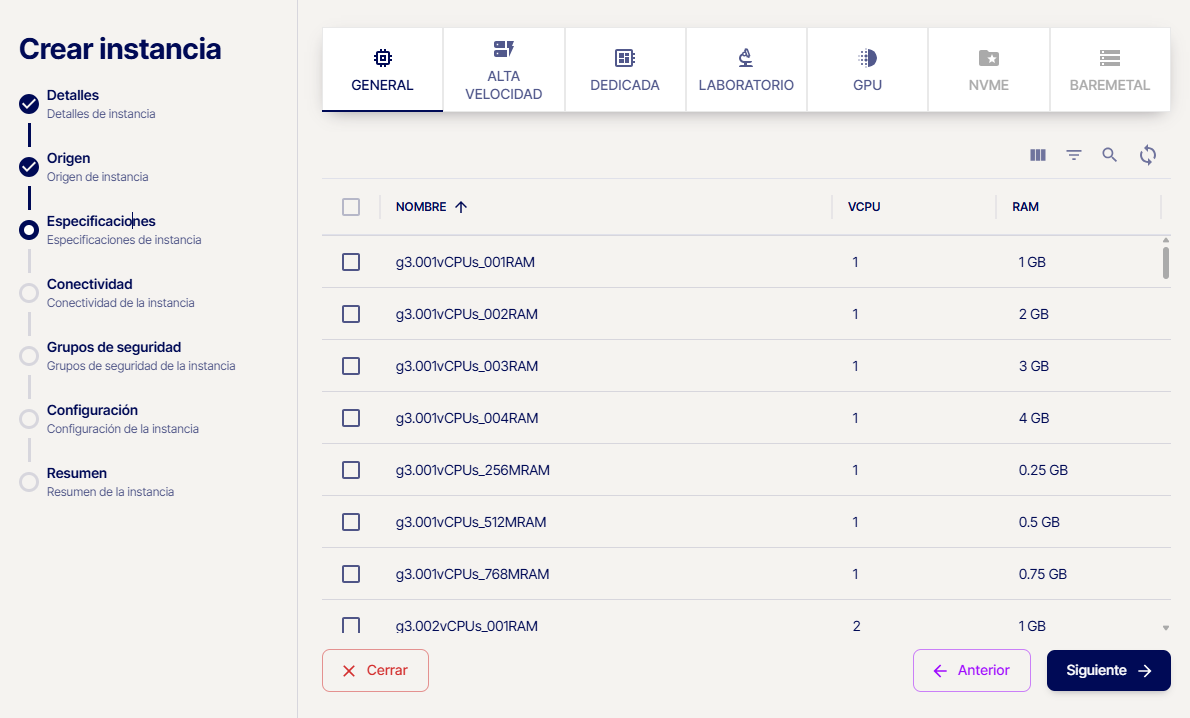

¶ Especificaciones

Las especificaciones, como se muestra en la imagen anterior, define los recursos de número de vCPUs y GB de RAM con los que se va a ejecutar la instancia.

¶ Requisitos de Hardware para Wazuh

Selecciona las especificaciones según el número de agentes a monitorizar:

| Agentes | vCPU | RAM |

|---|---|---|

| 1-25 | 4 vCPU | 8 GB |

| 25-50 | 8 vCPU | 8 GB |

| 50-100 | 8 vCPU | 8 GB |

| 100-500 | 8+ vCPU | 16+ GB |

Mínimo absoluto: 4 vCPU y 8 GB de RAM. Por debajo de estos valores, Wazuh no funcionará correctamente.

Para entornos de producción con más de 100 agentes, se recomienda un despliegue distribuido con componentes en servidores separados.

Una vez seleccionemos las especificaciones, le daremos a siguiente para configurar la conectividad.

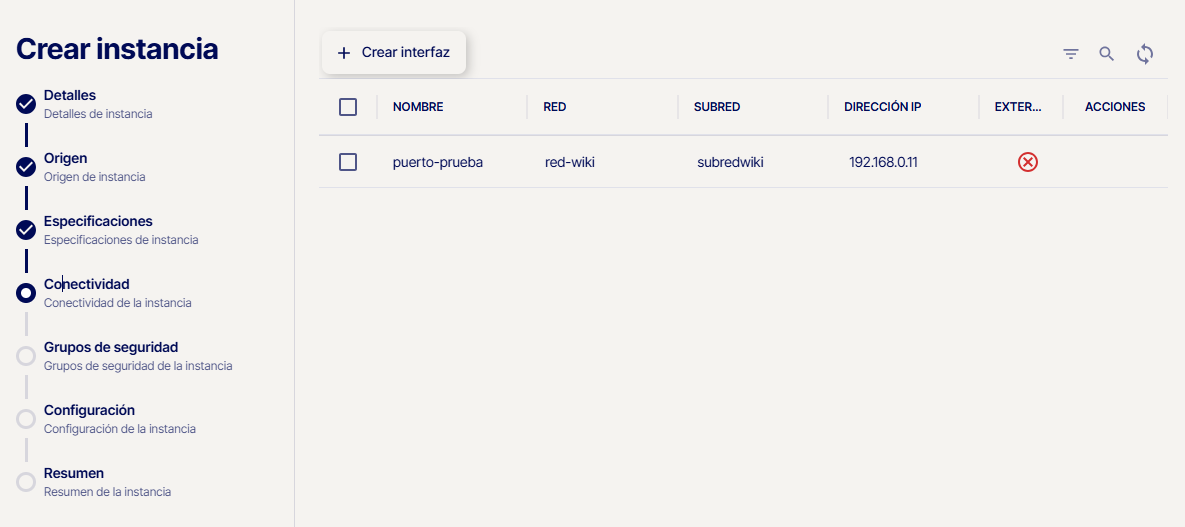

¶ Conectividad

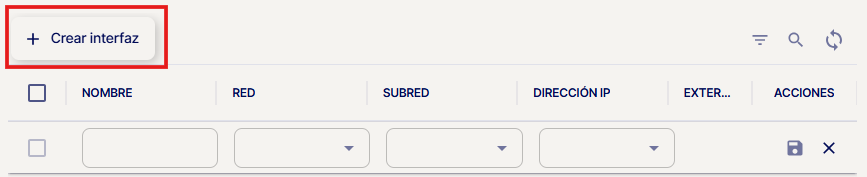

En esta pantalla elegiremos la configuración de red de la instancia, seleccionando la red en la que queramos que esté conectada.

Podemos seleccionar algún puerto existente que se encuentre disponible, o podremos crearlo en las redes y subredes que seleccionemos del proyecto, y podremos tanto dejar la asignación por DHCP como asignarle una IP determinada.

Recomendación: Para producción, asigna una IP estática al servidor Wazuh. Esto evitará problemas de conectividad con los agentes si la IP cambia.

Una vez seleccionemos el o los puertos que queramos que tenga la instancia, pulsaremos en siguiente para configurar los grupos de seguridad.

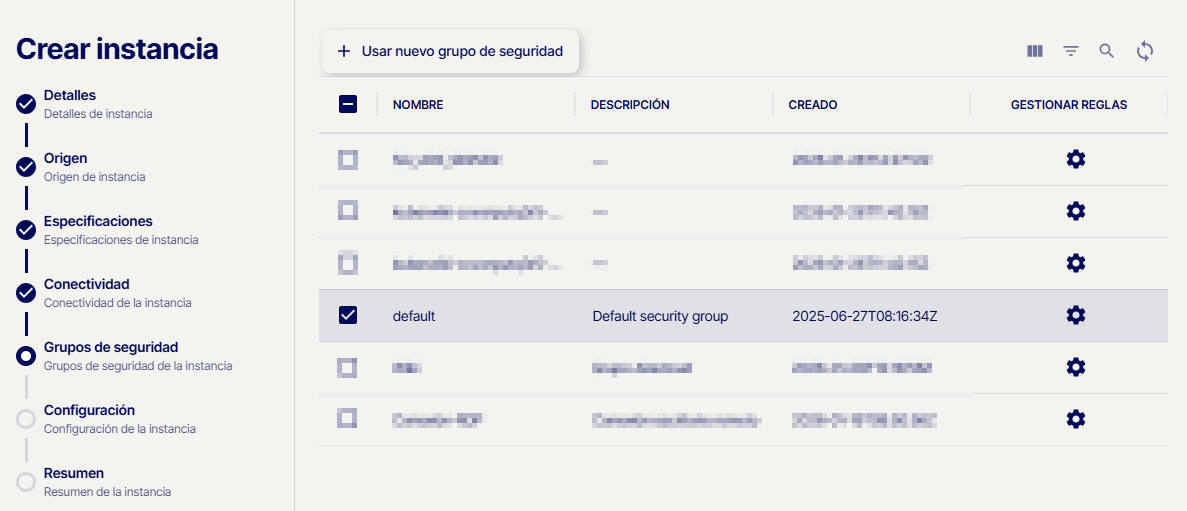

¶ Grupos de Seguridad

En el apartado de seguridad podremos elegir el grupo de seguridad que queremos asociarle a la instancia.

¶ Puertos Requeridos para Wazuh

Crea o configura un grupo de seguridad con las siguientes reglas de entrada:

| Puerto | Protocolo | Origen | Descripción |

|---|---|---|---|

| 22 | TCP | Tu IP/Red administrativa | SSH (administración) |

| 443 | TCP | 0.0.0.0/0 o red corporativa | Wazuh Dashboard (HTTPS) |

| 1514 | TCP | Redes de agentes | Comunicación de agentes |

| 1515 | TCP | Redes de agentes | Registro de agentes |

| 55000 | TCP | Red interna / Dashboard | Wazuh Server API |

Importante: Para producción, restringe los puertos 1514, 1515 y 55000 únicamente a las redes donde se encuentren los agentes. El puerto 9200 (Wazuh Indexer) debe permanecer solo accesible desde localhost.

El siguiente apartado será el de configuración de la instancia.

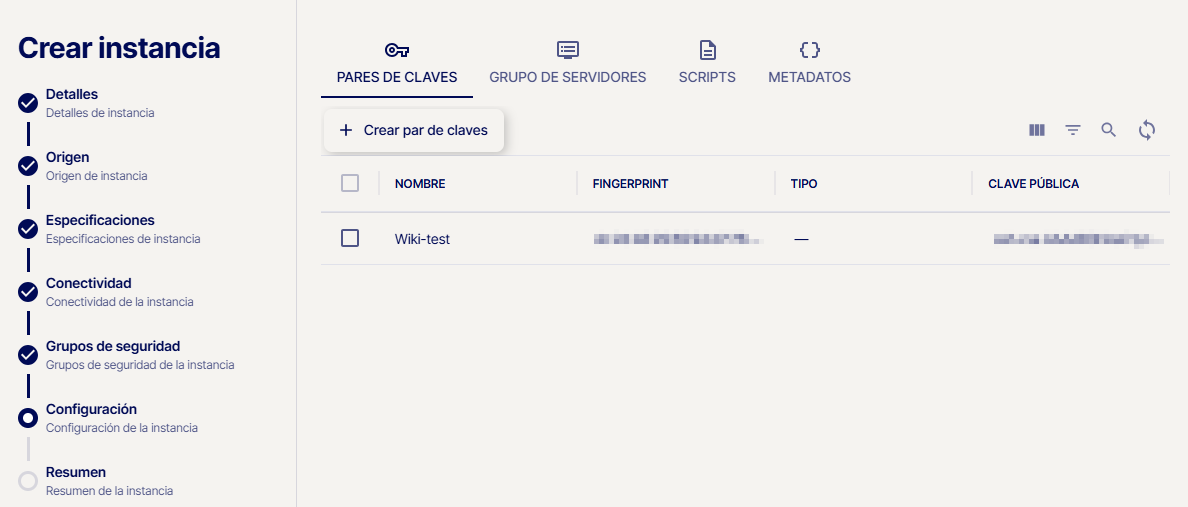

¶ Configuración

En el apartado de configuración podremos añadir el par de claves que queramos que tenga nuestra instancia, agregar un script de inicio de sesión y agregar metadatos extra.

En las imágenes linux del catálogo del orquestador, será obligatorio el uso de par de claves para el primer inicio de sesión.

Si no tiene niguno creado, puede crear uno en el momento o importarlo y usar uno externo.

¶ Resumen

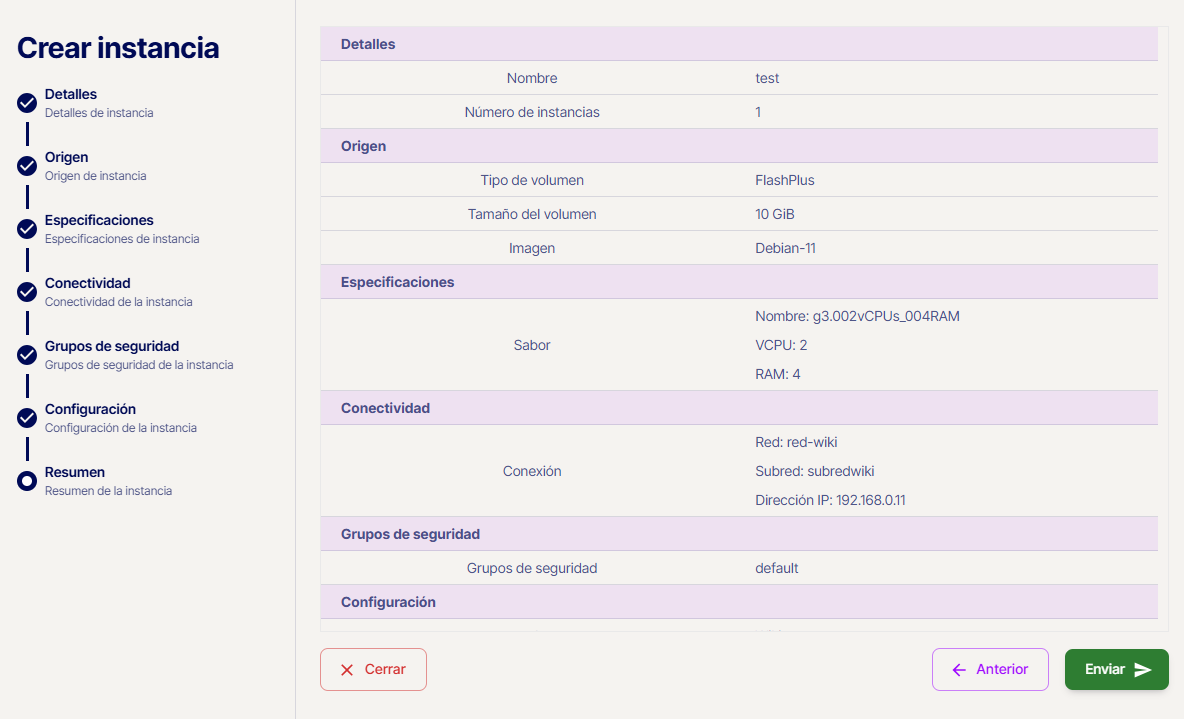

Finalmente podremos ver un resumen en la última pantalla donde podremos revisar la configuración.

Verifica que la configuración cumple con los requisitos mínimos de Wazuh:

- ✅ Sistema operativo compatible (Ubuntu 24.04 LTS recomendado)

- ✅ Mínimo 4 vCPU y 8 GB RAM

- ✅ Almacenamiento suficiente según número de agentes

- ✅ Grupo de seguridad con puertos necesarios

Tras apretar el botón de "enviar" podremos observar que nos aparece un mensaje en la esquina superior derecha donde nos indica que se ha creado la instancia.

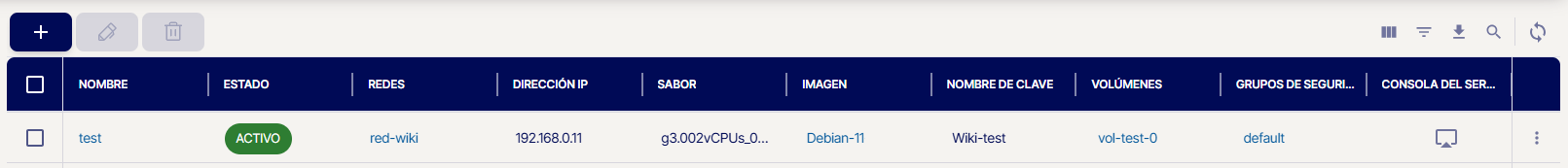

¶ Comprobación

Una vez volvamos a la ventana de instancias veremos que la que acabamos de crear se encuentra en estado "construir".

Una vez finalice ese proceso y se encuentre en estado "Activo", ya habremos finalizado la creación de la instancia.

El siguiente paso será conectarnos a ella para comenzar con la instalación de Wazuh.

¶ Parte 2: Instalación de Wazuh (All-in-One)

La instalación All-in-One despliega todos los componentes centrales (Indexer, Server y Dashboard) en un único servidor. Es la opción más sencilla para entornos pequeños y medianos.

¶ Paso 1: Conectarse a la Instancia

Conéctate a la instancia mediante SSH:

ssh -i tu-clave.pem ubuntu@IP_PUBLICA

¶ Paso 2: Actualizar el Sistema

Actualiza los paquetes del sistema:

sudo apt update && sudo apt upgrade -y

¶ Paso 3: Configurar Firewall (UFW)

Configura el firewall local para permitir el tráfico necesario:

# Permitir SSH

sudo ufw allow 22/tcp

# Permitir Wazuh Dashboard

sudo ufw allow 443/tcp

# Permitir comunicación de agentes

sudo ufw allow 1514/tcp

sudo ufw allow 1515/tcp

# Permitir Wazuh API

sudo ufw allow 55000/tcp

# Habilitar firewall

sudo ufw --force enable

# Verificar estado

sudo ufw status verbose

¶ Paso 4: Ejecutar el Asistente de Instalación

Wazuh proporciona un asistente que automatiza toda la instalación:

curl -sO https://packages.wazuh.com/4.14/wazuh-install.sh && sudo bash ./wazuh-install.sh -a

Este proceso tardará varios minutos. El asistente:

- ✅ Genera certificados SSL

- ✅ Instala el Wazuh Indexer

- ✅ Instala el Wazuh Server (Manager + Filebeat)

- ✅ Instala el Wazuh Dashboard

- ✅ Configura todos los componentes

¶ Paso 5: Obtener Credenciales de Acceso

Una vez finalizada la instalación, el asistente mostrará las credenciales:

INFO: --- Summary ---

INFO: You can access the web interface https://<WAZUH_IP>

User: admin

Password: <ADMIN_PASSWORD>

INFO: Installation finished.

¡IMPORTANTE! Guarda la contraseña en un lugar seguro. Es la única vez que se mostrará.

Para recuperar las contraseñas posteriormente:

sudo tar -O -xvf wazuh-install-files.tar wazuh-install-files/wazuh-passwords.txt

¶ Paso 6: Verificar los Servicios

Comprueba que todos los servicios estén activos:

# Verificar Wazuh Manager

sudo systemctl status wazuh-manager

# Verificar Wazuh Indexer

sudo systemctl status wazuh-indexer

# Verificar Wazuh Dashboard

sudo systemctl status wazuh-dashboard

También puedes verificar que los puertos estén escuchando:

sudo netstat -tlnp | grep -E ':(443|1514|1515|55000|9200)'

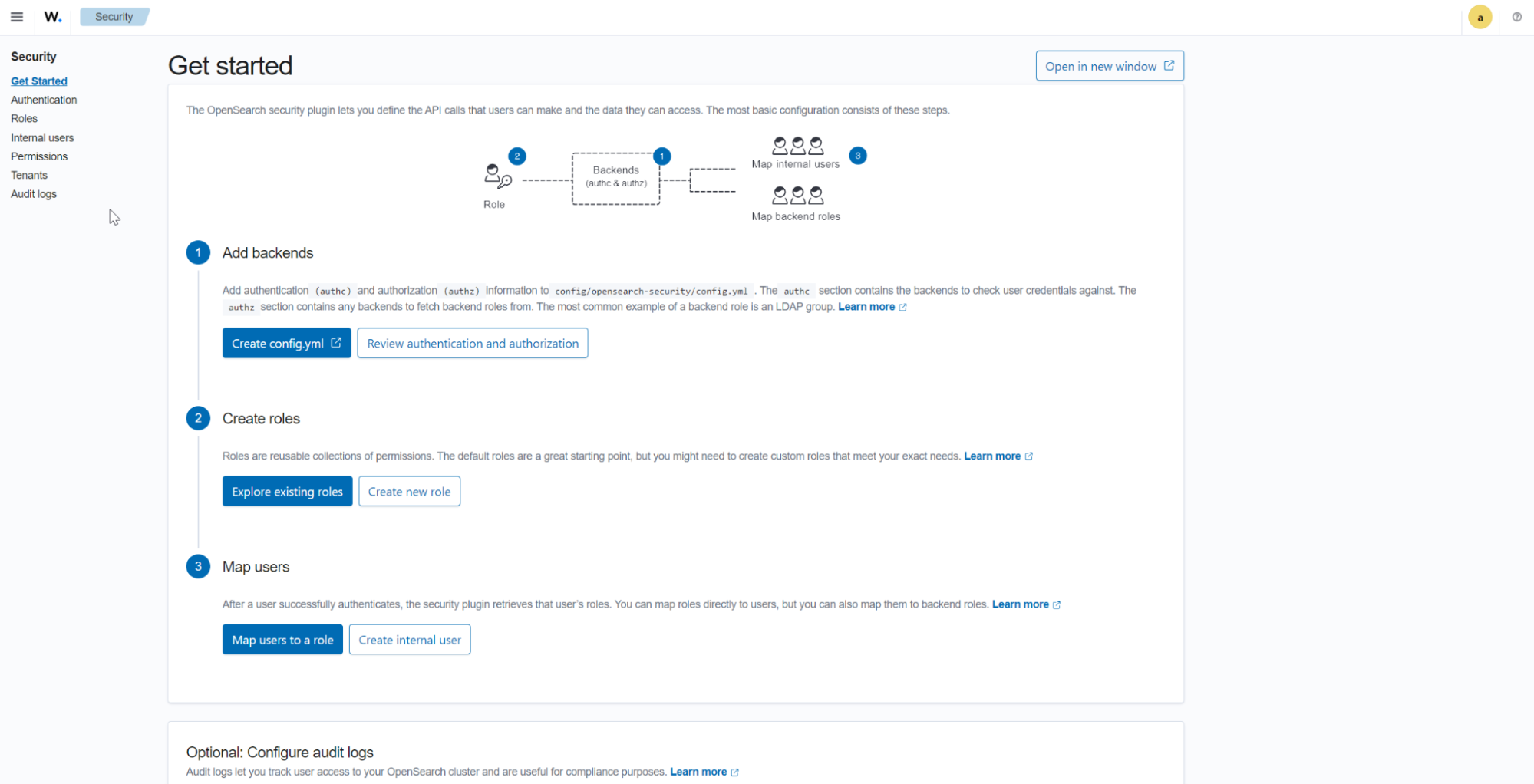

¶ Parte 3: Primer Acceso a la Interfaz Web

¶ Paso 1: Acceder al Dashboard

Abre un navegador web y accede a:

https://IP_PUBLICA_DE_TU_INSTANCIA

El navegador mostrará una advertencia de certificado porque es autofirmado. Acepta la excepción de seguridad para continuar.

¶ Paso 2: Iniciar Sesión

Introduce las credenciales obtenidas durante la instalación:

- Usuario:

admin - Contraseña: La mostrada al final de la instalación

¶ Paso 3: Explorar el Dashboard Principal

Una vez dentro, verás el dashboard principal con:

- Resumen de agentes conectados/desconectados

- Alertas por severidad (últimas 24 horas)

- Widgets de CPU, memoria, red y almacenamiento

¶ Paso 4: Navegación Principal

El menú principal se organiza en las siguientes secciones:

¶ Endpoint Security

- Configuration Assessment (SCA)

- Malware Detection

- File Integrity Monitoring (FIM)

¶ Threat Intelligence

- Threat Hunting

- Vulnerability Detection

- MITRE ATT&CK

¶ Security Operations

- IT Hygiene

- PCI DSS

- GDPR

- HIPAA

- NIST 800-53

¶ Cloud Security

- Docker

- Amazon Web Services

- Google Cloud

- GitHub

- Office 365

¶ Parte 4: Gestión de Agentes

¶ Vista General de Agentes

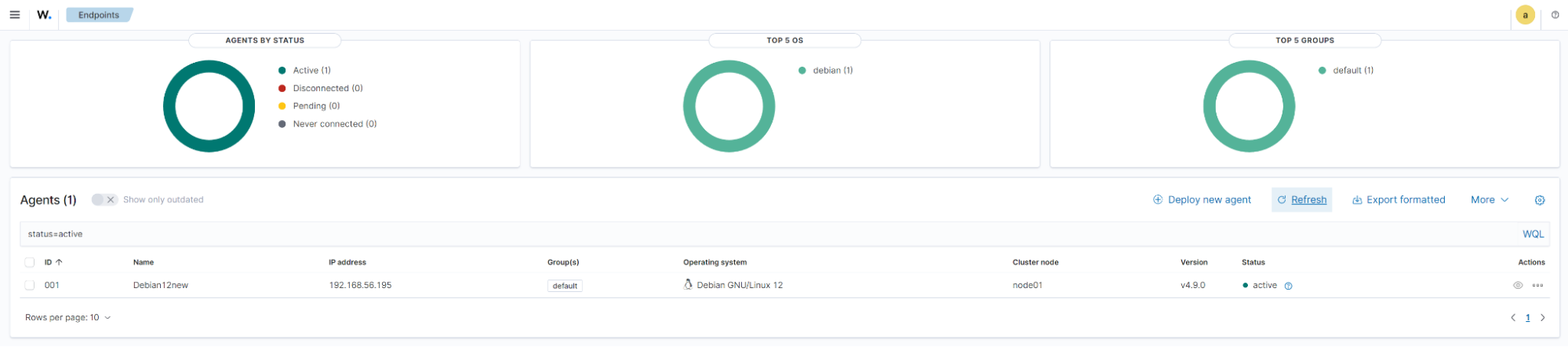

Accede a Agents management → Summary para ver el estado de todos los agentes:

¶ Desplegar un Nuevo Agente

¶ Opción 1: Desde el Dashboard

- Ve a Agents management → Summary

- Haz clic en "Deploy new agent"

- Selecciona el sistema operativo del endpoint

- Copia y ejecuta los comandos mostrados

¶ Opción 2: Instalación Manual (Linux - Debian/Ubuntu)

# Añadir repositorio de Wazuh

curl -s https://packages.wazuh.com/key/GPG-KEY-WAZUH | gpg --no-default-keyring --keyring gnupg-ring:/usr/share/keyrings/wazuh.gpg --import && chmod 644 /usr/share/keyrings/wazuh.gpg

echo "deb [signed-by=/usr/share/keyrings/wazuh.gpg] https://packages.wazuh.com/4.x/apt/ stable main" | tee /etc/apt/sources.list.d/wazuh.list

# Instalar agente

apt update && apt install wazuh-agent -y

# Configurar el servidor

sed -i 's/MANAGER_IP/IP_DE_TU_SERVIDOR_WAZUH/g' /var/ossec/etc/ossec.conf

# Iniciar y habilitar el servicio

systemctl daemon-reload

systemctl enable wazuh-agent

systemctl start wazuh-agent

¶ Opción 3: Instalación Manual (Linux - RHEL/CentOS)

# Añadir repositorio de Wazuh

rpm --import https://packages.wazuh.com/key/GPG-KEY-WAZUH

cat > /etc/yum.repos.d/wazuh.repo << EOF

[wazuh]

gpgcheck=1

gpgkey=https://packages.wazuh.com/key/GPG-KEY-WAZUH

enabled=1

name=EL-\$releasever - Wazuh

baseurl=https://packages.wazuh.com/4.x/yum/

protect=1

EOF

# Instalar agente

yum install wazuh-agent -y

# Configurar y arrancar

WAZUH_MANAGER='IP_DE_TU_SERVIDOR_WAZUH' yum install wazuh-agent -y

systemctl daemon-reload

systemctl enable wazuh-agent

systemctl start wazuh-agent

¶ Opción 4: Instalación en Windows (PowerShell como Administrador)

# Descargar e instalar agente

Invoke-WebRequest -Uri https://packages.wazuh.com/4.x/windows/wazuh-agent-4.14.0-1.msi -OutFile wazuh-agent.msi

# Instalar con parámetros

msiexec.exe /i wazuh-agent.msi /q WAZUH_MANAGER="IP_DE_TU_SERVIDOR_WAZUH"

# Iniciar servicio

NET START WazuhSvc

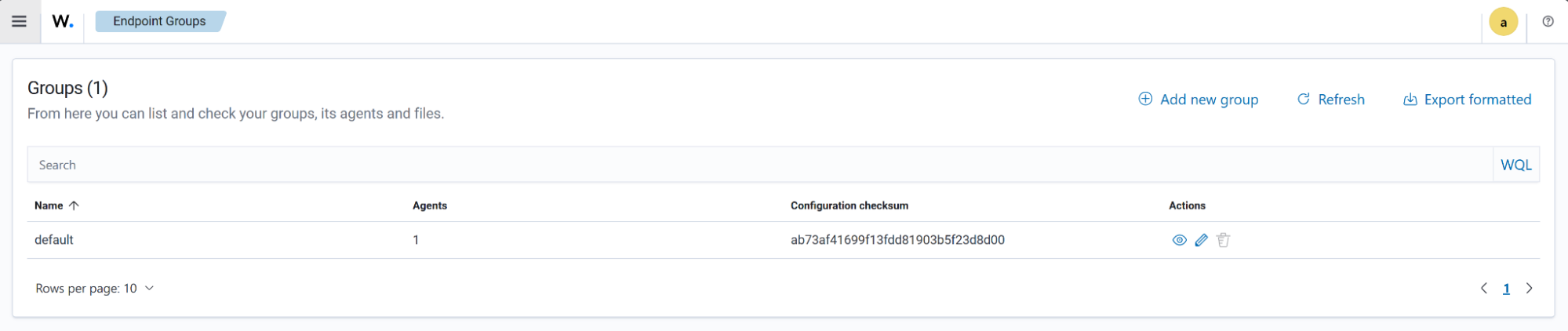

¶ Grupos de Agentes

Organiza tus agentes en grupos para aplicar configuraciones específicas:

- Ve a Agents management → Endpoint Groups

- Crea grupos como:

servidores-web,bases-datos,workstations - Asigna agentes a los grupos apropiados

¶ Parte 5: Configuración de Capacidades

¶ File Integrity Monitoring (FIM)

FIM detecta cambios en archivos y directorios críticos.

¶ Configuración en el Agente

Edita /var/ossec/etc/ossec.conf en el agente:

<syscheck>

<!-- Directorios a monitorizar -->

<directories check_all="yes" realtime="yes">/etc</directories>

<directories check_all="yes" realtime="yes">/usr/bin</directories>

<directories check_all="yes" realtime="yes">/usr/sbin</directories>

<directories check_all="yes" realtime="yes">/var/www</directories>

<!-- Archivos a ignorar -->

<ignore>/etc/mtab</ignore>

<ignore>/etc/hosts.deny</ignore>

<!-- Frecuencia de escaneo (segundos) -->

<frequency>43200</frequency>

</syscheck>

¶ Visualización en Dashboard

Accede a Endpoint security → File Integrity Monitoring para ver las alertas de FIM.

¶ Vulnerability Detection

Wazuh detecta vulnerabilidades en el software instalado comparando contra bases de datos CVE.

¶ Habilitación

La detección de vulnerabilidades viene habilitada por defecto. Verifica en /var/ossec/etc/ossec.conf del servidor:

<vulnerability-detection>

<enabled>yes</enabled>

<index-status>yes</index-status>

<feed-update-interval>60m</feed-update-interval>

</vulnerability-detection>

¶ Visualización

Accede a Threat intelligence → Vulnerability Detection para ver las vulnerabilidades detectadas.

¶ Security Configuration Assessment (SCA)

SCA evalúa la configuración de seguridad de los sistemas contra políticas predefinidas (CIS Benchmarks, etc.).

¶ Políticas Disponibles

- CIS Benchmark para Ubuntu/Debian

- CIS Benchmark para RHEL/CentOS

- CIS Benchmark para Windows

- PCI DSS

- HIPAA

- NIST 800-53

¶ Visualización

Accede a Endpoint security → Configuration Assessment para ver los resultados de los escaneos SCA.

¶ Parte 6: Integraciones

¶ Integración con VirusTotal

Configura la integración con VirusTotal para análisis de malware:

- Obtén una API key gratuita en virustotal.com

- Edita

/var/ossec/etc/ossec.confen el servidor:

<integration>

<name>virustotal</name>

<api_key>TU_API_KEY_DE_VIRUSTOTAL</api_key>

<group>syscheck</group>

<alert_format>json</alert_format>

</integration>

- Reinicia el manager:

sudo systemctl restart wazuh-manager

¶ Integración con Slack

Recibe alertas en un canal de Slack:

<integration>

<name>slack</name>

<hook_url>https://hooks.slack.com/services/XXX/YYY/ZZZ</hook_url>

<level>10</level>

<alert_format>json</alert_format>

</integration>

¶ Integración con TheHive

Para gestión de incidentes:

<integration>

<name>custom-thehive</name>

<hook_url>http://thehive.example.com:9000/api/alert</hook_url>

<api_key>TU_API_KEY</api_key>

<level>10</level>

<alert_format>json</alert_format>

</integration>

¶ Parte 7: Administración del Servidor

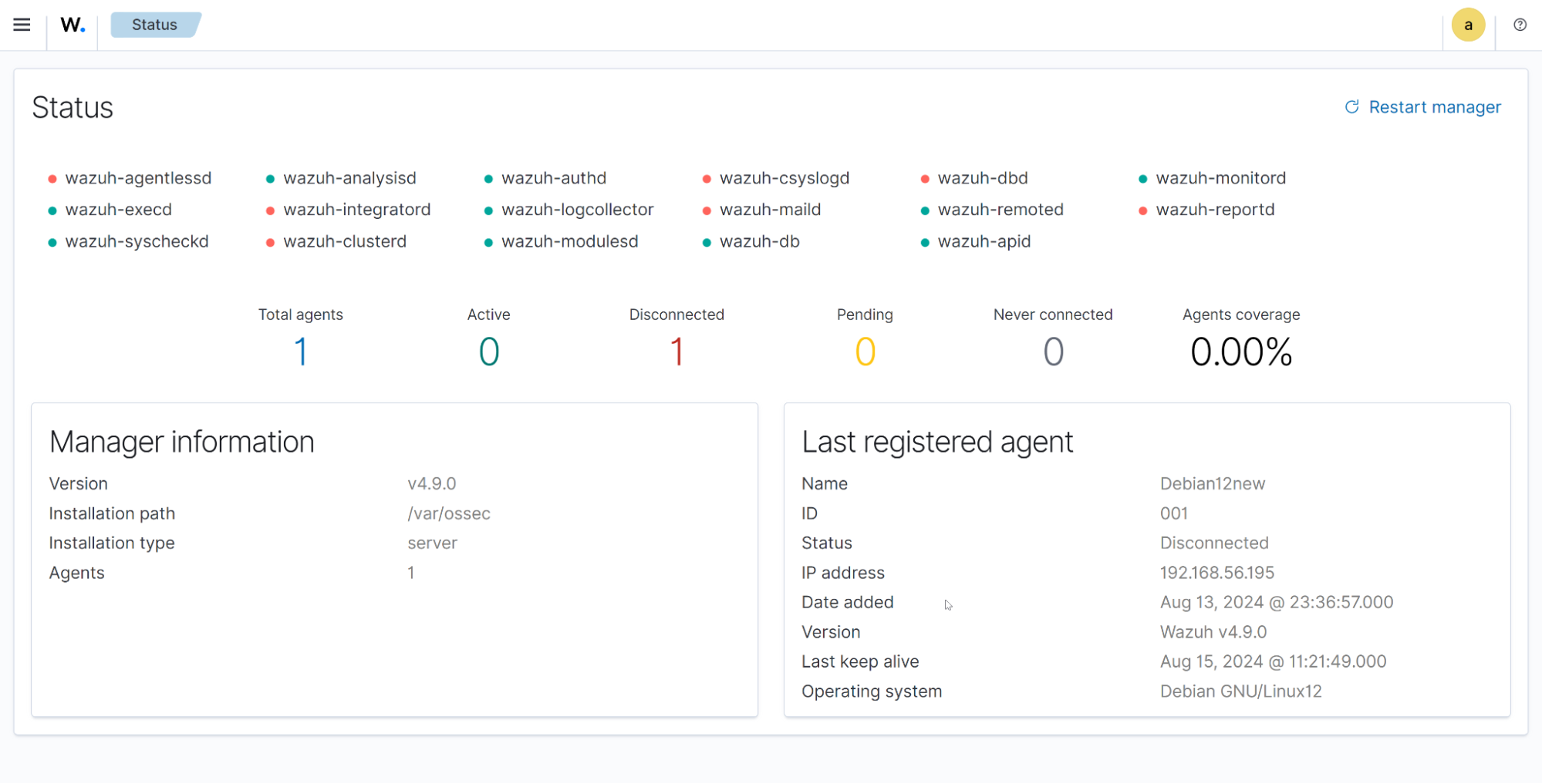

¶ Status del Servidor

Accede a Server management → Status para ver:

- Estado de los demonios de Wazuh

- Información del manager

- Estadísticas de conexión

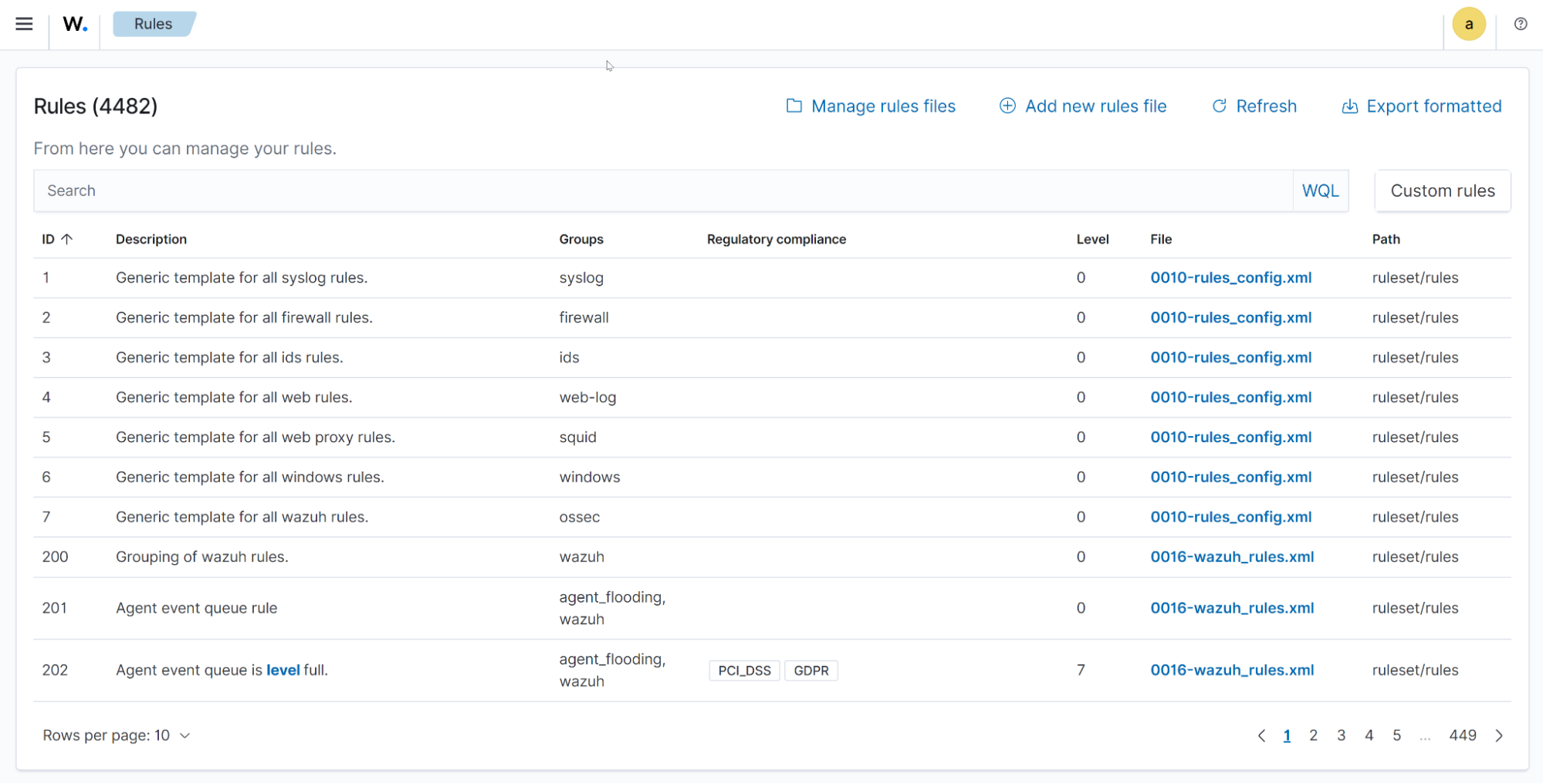

¶ Gestión de Reglas

Las reglas definen qué eventos generan alertas.

¶ Ver Reglas Existentes

Accede a Server management → Rules para explorar las reglas predefinidas.

¶ Crear Reglas Personalizadas

Crea reglas personalizadas en /var/ossec/etc/rules/local_rules.xml:

<group name="local,syslog,">

<!-- Alerta cuando se detecta sudo fallido -->

<rule id="100001" level="10">

<if_sid>5402</if_sid>

<match>3 incorrect password attempts</match>

<description>Múltiples intentos fallidos de sudo</description>

</rule>

</group>

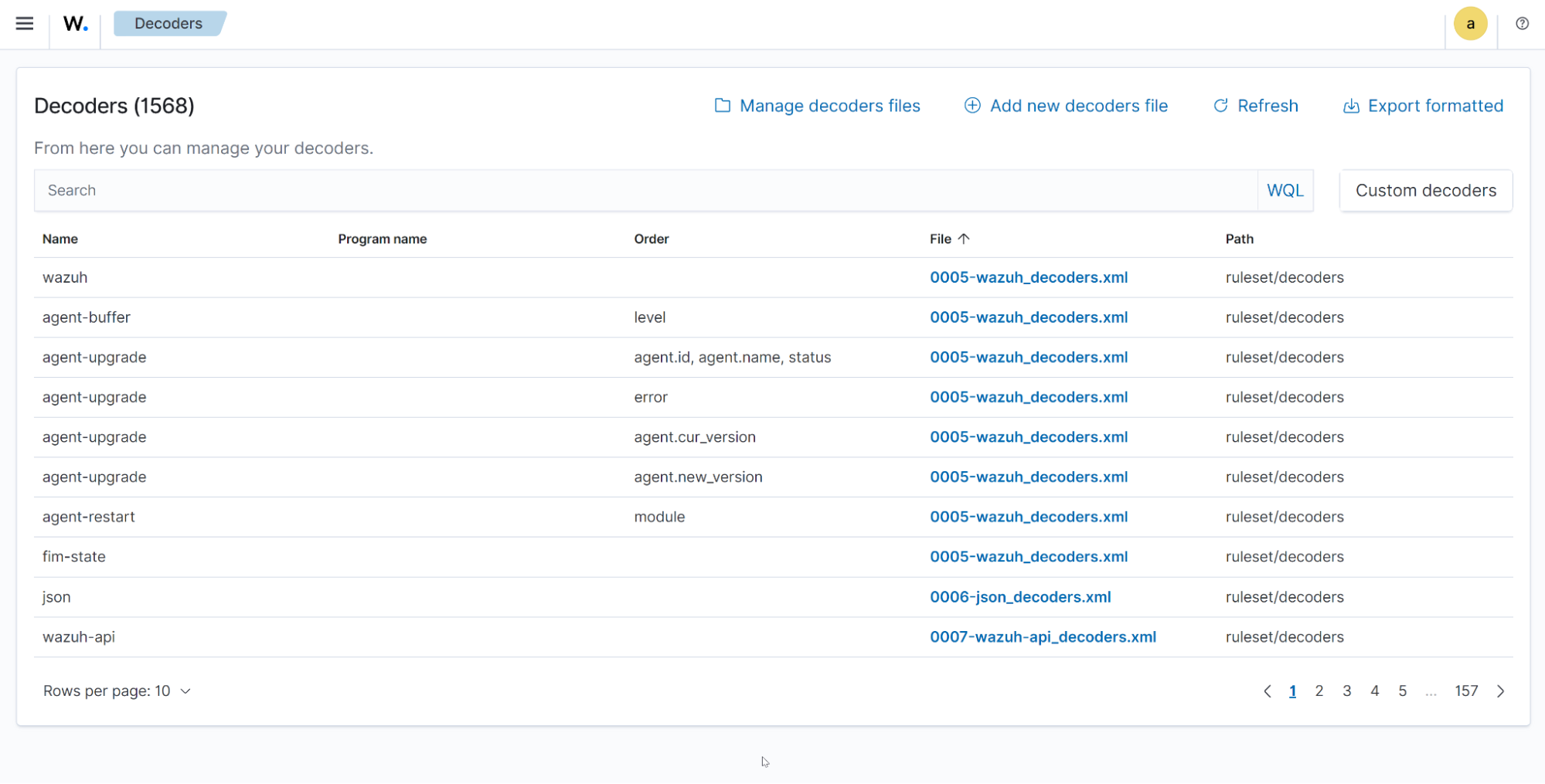

¶ Gestión de Decoders

Los decoders extraen información de los logs.

Accede a Server management → Decoders para ver los decoders disponibles.

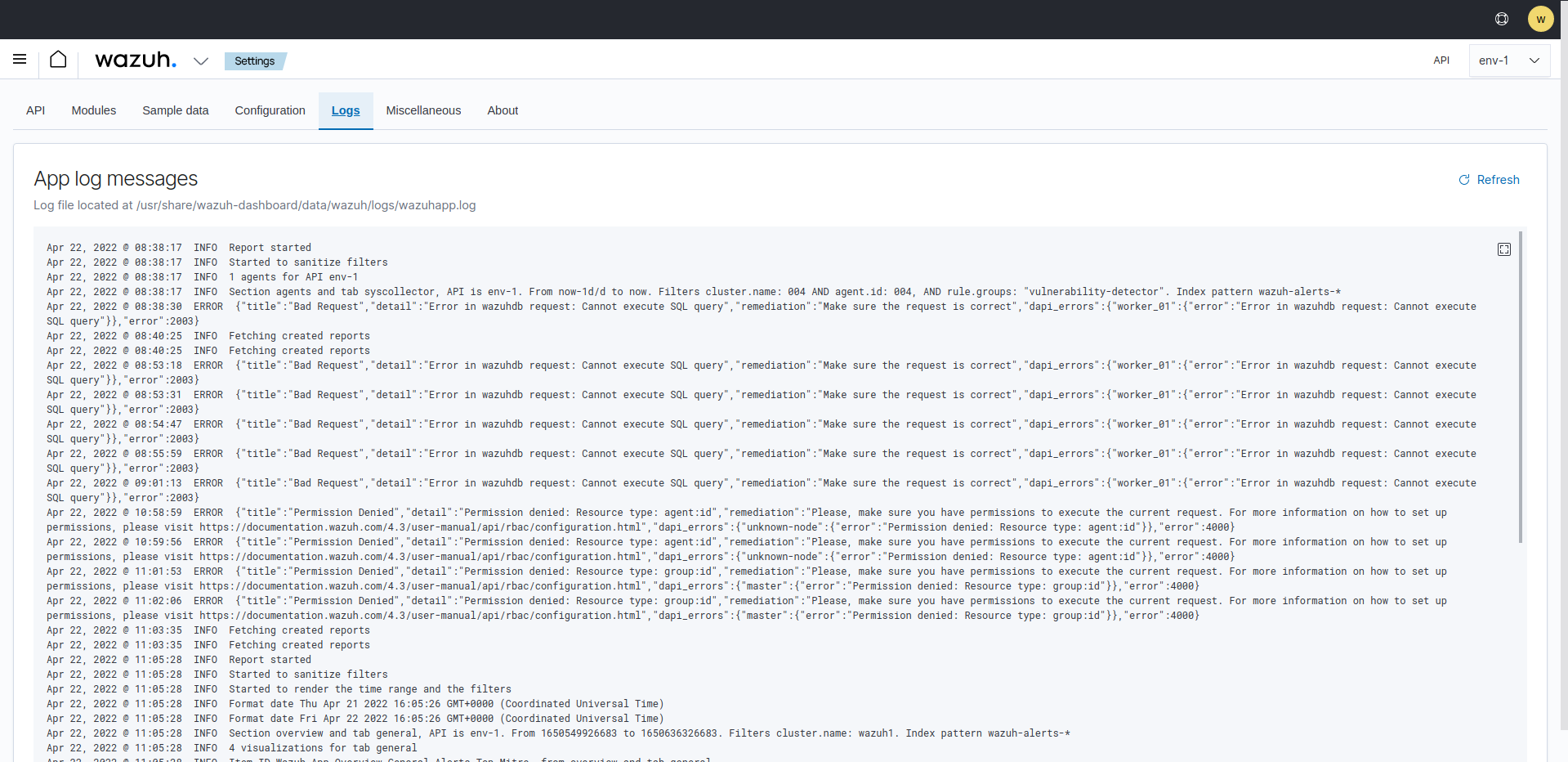

¶ Logs del Servidor

Visualiza los logs del servidor en Server management → Logs:

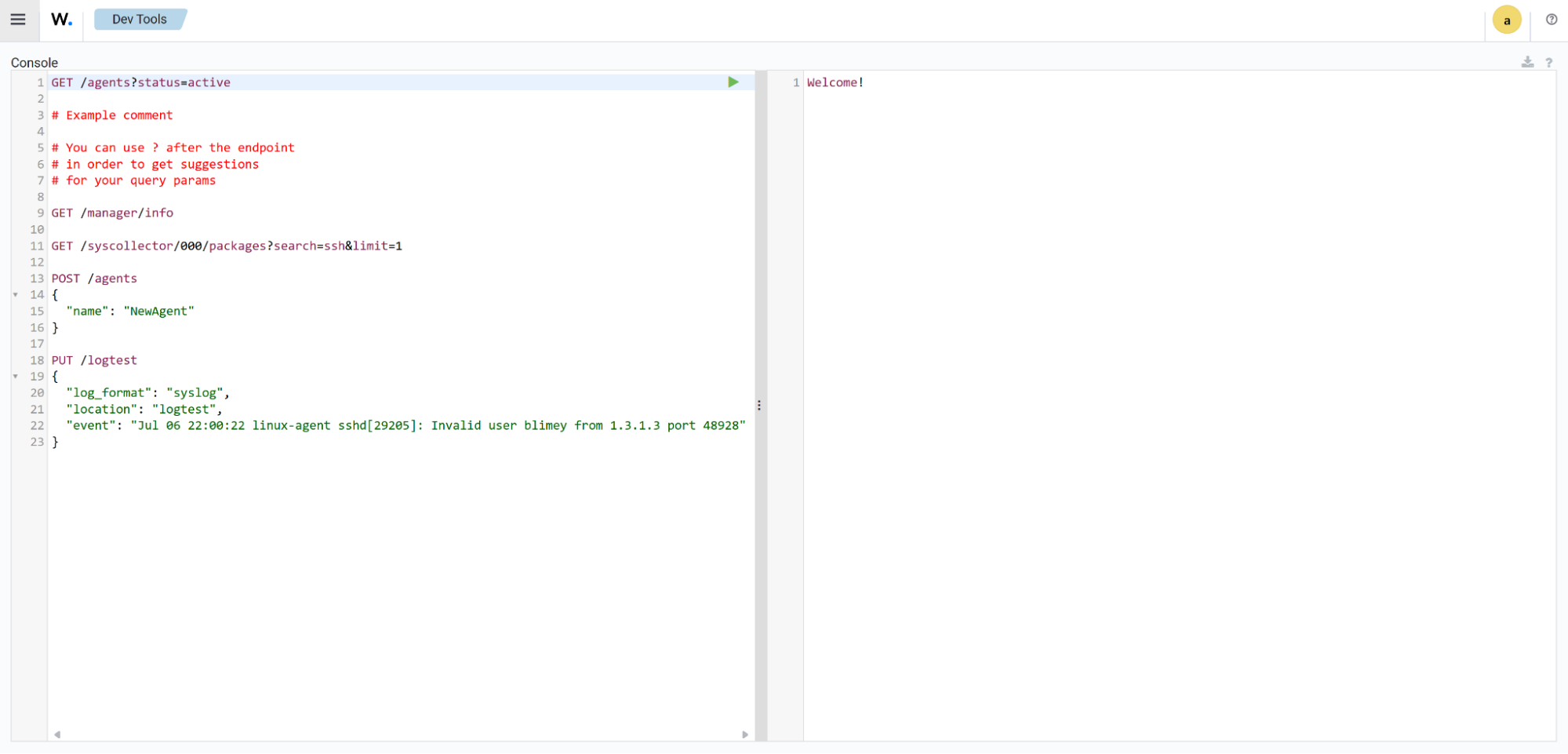

¶ Dev Tools (API Console)

Ejecuta consultas a la API desde Server management → Dev Tools:

Ejemplos de consultas:

# Listar agentes

GET /agents

# Obtener información de un agente específico

GET /agents/001

# Listar alertas recientes

GET /alerts?limit=10

¶ Parte 8: Configuración Adicional Recomendada

¶ Configurar Alertas por Email

Edita /var/ossec/etc/ossec.conf en el servidor:

<global>

<email_notification>yes</email_notification>

<smtp_server>smtp.tudominio.com</smtp_server>

<email_from>wazuh@tudominio.com</email_from>

<email_to>seguridad@tudominio.com</email_to>

<email_maxperhour>12</email_maxperhour>

</global>

<email_alerts>

<email_to>admin@tudominio.com</email_to>

<level>12</level>

<do_not_delay />

</email_alerts>

¶ Configurar Active Response

Active Response permite ejecutar acciones automáticas ante ciertas alertas.

¶ Ejemplo: Bloquear IP tras múltiples intentos fallidos de SSH

<active-response>

<command>firewall-drop</command>

<location>local</location>

<rules_id>5710,5711,5712</rules_id>

<timeout>600</timeout>

</active-response>

Esto bloqueará la IP durante 10 minutos (600 segundos).

¶ Backup de Configuración

¶ Backup Manual

# Backup de configuración

tar -czvf wazuh-backup-$(date +%Y%m%d).tar.gz /var/ossec/etc/

# Backup de datos

tar -czvf wazuh-data-$(date +%Y%m%d).tar.gz /var/ossec/data/

¶ Programar Backups Automáticos

Añade a crontab:

0 2 * * * tar -czvf /backup/wazuh-config-$(date +\%Y\%m\%d).tar.gz /var/ossec/etc/

¶ Actualizar Wazuh

Para actualizar los componentes centrales:

# Detener servicios

sudo systemctl stop wazuh-manager

sudo systemctl stop wazuh-indexer

sudo systemctl stop wazuh-dashboard

# Actualizar

sudo apt update

sudo apt upgrade wazuh-manager wazuh-indexer wazuh-dashboard

# Reiniciar servicios

sudo systemctl start wazuh-indexer

sudo systemctl start wazuh-manager

sudo systemctl start wazuh-dashboard

Consulta siempre la documentación oficial de actualización antes de actualizar.

¶ Deshabilitar Actualizaciones Automáticas

Para prevenir actualizaciones accidentales en producción:

# Debian/Ubuntu

sudo sed -i "s/^deb /#deb /" /etc/apt/sources.list.d/wazuh.list

sudo apt update

# RHEL/CentOS

sudo sed -i "s/^enabled=1/enabled=0/" /etc/yum.repos.d/wazuh.repo

¶ Parte 9: Solución de Problemas

¶ Problemas Comunes

¶ El agente no conecta con el servidor

- Verifica conectividad de red:

# Desde el agente

nc -zv IP_SERVIDOR_WAZUH 1514 1515 55000

-

Verifica grupos de seguridad en el orquestador (puertos 1514, 1515 abiertos)

-

Revisa logs del agente:

tail -f /var/ossec/logs/ossec.log

- Reinicia el agente:

sudo systemctl restart wazuh-agent

¶ Dashboard no carga

- Verifica servicios:

sudo systemctl status wazuh-dashboard

sudo systemctl status wazuh-indexer

- Revisa logs:

sudo tail -f /var/log/wazuh-dashboard/opensearch_dashboards.log

- Verifica conectividad con Indexer:

curl -k -u admin:CONTRASEÑA https://localhost:9200

¶ Alta latencia o pérdida de eventos

- Revisa recursos del servidor:

top

free -h

df -h

- Verifica estado del análisis:

cat /var/ossec/var/run/wazuh-analysisd.state

Si events_dropped > 0, considera aumentar recursos o escalar a despliegue distribuido.

- Optimiza el indexer añadiendo en

/etc/wazuh-indexer/opensearch.yml:

indices.memory.index_buffer_size: 20%

¶ Problemas con certificados SSL

Para regenerar certificados:

# Backup certificados actuales

sudo cp -r /etc/wazuh-indexer/certs /etc/wazuh-indexer/certs.bak

# Regenerar con el asistente

sudo bash wazuh-install.sh --generate-certificates

¶ Parte 10: Cumplimiento Normativo

¶ Dashboards de Compliance

Wazuh proporciona dashboards preconfigurados para las principales normativas:

¶ PCI DSS

Accede a Security operations → PCI DSS para:

- Ver controles implementados

- Identificar gaps de cumplimiento

- Generar informes

¶ GDPR

Monitoriza el cumplimiento del Reglamento General de Protección de Datos.

¶ HIPAA

Para organizaciones sanitarias que manejan información de salud protegida.

¶ NIST 800-53

Framework de seguridad del gobierno de EE.UU.

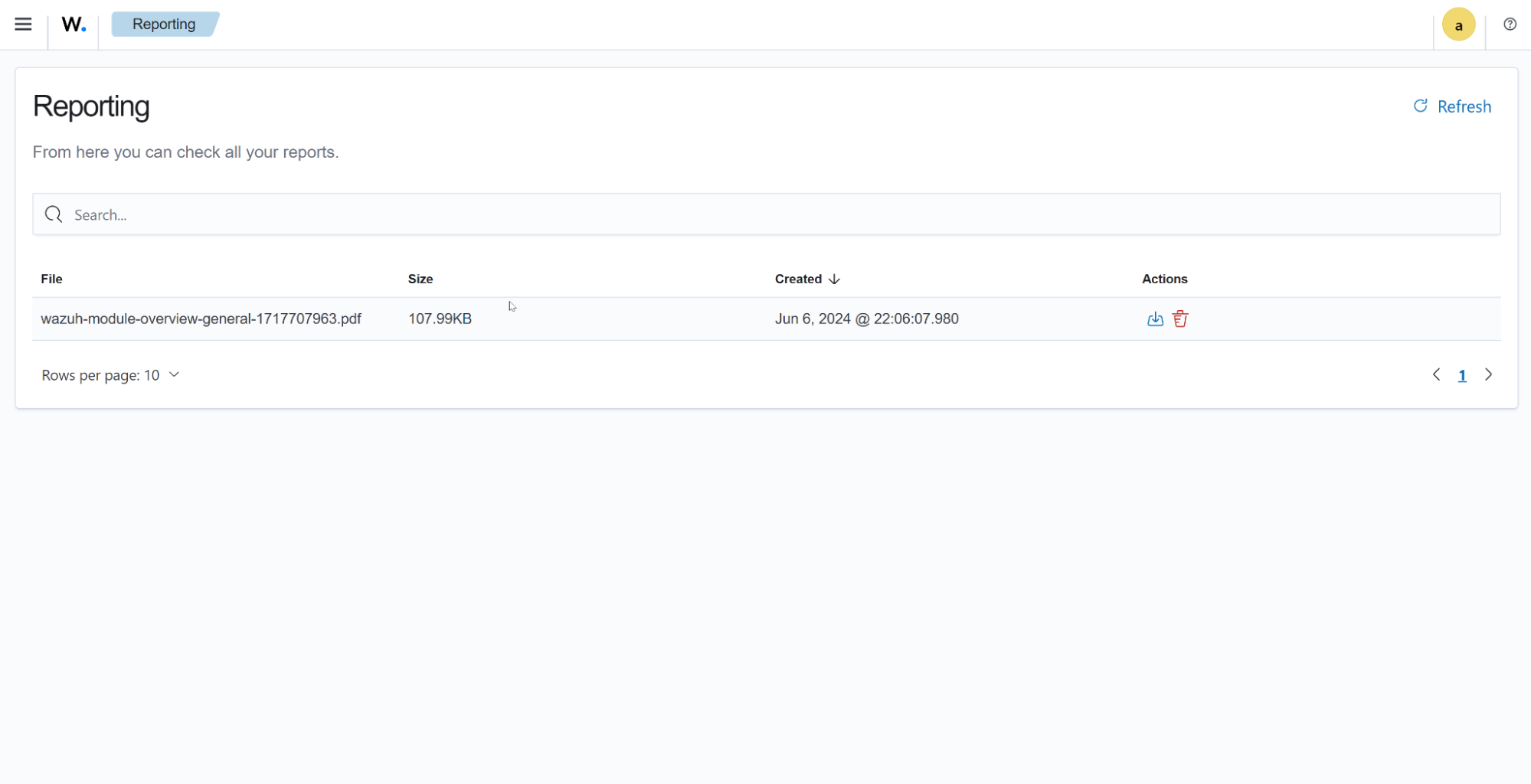

¶ Generar Informes

- Accede a Dashboard management → Reporting

- Selecciona el módulo deseado (PCI DSS, GDPR, etc.)

- Configura el rango de fechas

- Genera y descarga el informe en PDF

¶ Recursos Adicionales

¶ Documentación Oficial

¶ Comunidad y Soporte

¶ Soporte Aire Cloud

Para soporte relacionado con la infraestructura:

- 📧 soporte.cloud@airetech.es

- 📞 Teléfono de soporte

- 🎫 Portal de tickets

Documento creado para AIRE Cloud Platform

Última actualización: Enero 2026

Versión de Wazuh: 4.14.x