¶ 1. Introducción

Este documento proporciona una guía exhaustiva y detallada para el despliegue de UDS Enterprise 4.0, la plataforma de Virtual Cable para la gestión y despliegue de escritorios y aplicaciones virtuales (VDI & vApp), sobre el orquestador, la infraestructura de Nube Pública de Aire Cloud. Aire Cloud se basa en OpenStack, y esta guía asume específicamente compatibilidad con la versión Caracal o similar.

El objetivo es guiar a administradores de sistemas y personal técnico a través del proceso completo, desde la preparación inicial y la subida de las imágenes virtuales necesarias, hasta la configuración básica de los componentes de UDS Enterprise dentro del entorno del orquestador. Se detallarán los pasos para configurar la red, la seguridad y lanzar las instancias virtuales, asegurando una base sólida para una implementación exitosa de VDI en la nube de Aire Cloud.

Esta guía presupone un conocimiento funcional de los conceptos de virtualización, redes y de la interfaz de gestión del orquestador. Se recomienda encarecidamente consultar la documentación oficial de UDS Enterprise y Aire Cloud para obtener información específica sobre funcionalidades avanzadas o configuraciones particulares no cubiertas en este documento.

¶ 2. Descargo de responsabilidad

Lea atentamente las siguientes condiciones antes de utilizar esta guía. El uso de este documento implica la aceptación de los términos aquí expuestos.

-

Propósito Informativo: Aire Cloud proporciona esta guía de instalación de UDS Enterprise sobre la plataforma Aire Cloud estrictamente con fines informativos y educativos. Se presenta como un ejemplo ilustrativo de un posible caso de uso sobre nuestra infraestructura de nube pública. No constituye una recomendación oficial, una solución certificada ni una garantía de funcionamiento.

-

Limitación de Responsabilidad de Aire Cloud: Aire Cloud opera como un proveedor de Infraestructura como Servicio (IaaS). Nuestra responsabilidad se limita exclusivamente a la provisión y el correcto funcionamiento de la infraestructura subyacente de Aire Cloud (recursos de cómputo, almacenamiento, red) según los términos de servicio contratados.

-

Exclusión de Soporte de Aplicación: Aire Cloud no proporciona soporte técnico, asistencia en la configuración, gestión, mantenimiento, seguridad, ni resolución de problemas relacionados con la aplicación UDS Enterprise en sí misma, sus componentes (Server, Tunnel, Base de Datos), su licenciamiento, su rendimiento, su compatibilidad con sistemas operativos cliente o aplicaciones de terceros, ni con cualquier otro software o servicio que se ejecute sobre la infraestructura de Aire Cloud.

-

Responsabilidad del Usuario: El usuario es el único y total responsable de:

-

La obtención de licencias válidas para UDS Enterprise y cualquier otro software requerido.

-

La correcta instalación, configuración, personalización y parametrización de UDS Enterprise según sus necesidades específicas y las recomendaciones del fabricante (Virtual Cable).

-

La seguridad integral de la aplicación UDS Enterprise, incluyendo la gestión de usuarios, permisos, certificados SSL, reglas de firewall internas de la aplicación, protección contra vulnerabilidades y la aplicación de parches de seguridad del software UDS.

-

La gestión, seguridad y backup de los datos procesados o almacenados por UDS Enterprise, incluyendo bases de datos (internas o externas), perfiles de usuario y cualquier otra información sensible.

-

Asegurar la compatibilidad de la versión de UDS Enterprise desplegada con la infraestructura en el orquestador y con los sistemas operativos y aplicaciones de sus usuarios finales.

-

Realizar pruebas exhaustivas para validar que la configuración desplegada cumple con sus requisitos de rendimiento, disponibilidad y seguridad.

-

-

Ausencia de Garantías: Aire Cloud no ofrece ninguna garantía, expresa o implícita, sobre la precisión, completitud, idoneidad o actualidad de la información contenida en esta guía. Tampoco garantiza que seguir esta guía resulte en una implementación funcional, segura o libre de errores de UDS Enterprise. La tecnología y las versiones de software cambian; esta guía podría no reflejar las últimas versiones o mejores prácticas.

-

Compatibilidad Futura: Aire Cloud no garantiza que una configuración basada en esta guía siga siendo compatible con futuras actualizaciones de la plataforma Aire Cloud o de UDS Enterprise. Es responsabilidad del usuario verificar la compatibilidad antes de realizar cualquier actualización.

-

Consulta a Fuentes Oficiales: Se recomienda encarecidamente a los usuarios consultar siempre la documentación oficial y actualizada proporcionada por Virtual Cable para UDS Enterprise. Para cualquier problema o consulta relacionada específicamente con UDS Enterprise, el usuario debe dirigirse a los canales de soporte oficiales de Virtual Cable o sus partners autorizados.

-

Indemnidad: El usuario acepta utilizar esta guía bajo su propio riesgo y exime a Aire Cloud de cualquier responsabilidad por daños directos, indirectos, incidentales, consecuentes o de cualquier otro tipo (incluyendo, sin limitación, pérdida de datos, interrupción del negocio, costes de recuperación, brechas de seguridad) que puedan surgir del uso o la imposibilidad de uso de esta guía o de la implementación de UDS Enterprise sobre el orquestador.

¶ 3. Requerimientos previos

Antes de embarcarse en el proceso de despliegue de UDS Enterprise 4.0 en el orquestador, es imperativo realizar una verificación exhaustiva y preparar meticulosamente los siguientes elementos clave. Asegurar que todos estos puntos están cubiertos garantizará una instalación más fluida y reducirá la probabilidad de encontrar obstáculos durante el proceso.

¶ 3.1. Acceso y Permisos en el orquestador:

Es indispensable contar con un nombre de usuario y contraseña activos para acceder al panel del orquestador. Este usuario, que realizará los pasos de esta guía (subir imágenes, crear instancias, etc.), debe tener asignado, como mínimo, el rol de Operador de proyecto (o un rol equivalente con permisos similares) dentro del proyecto del orquestador donde se realizará el despliegue.

Se debe crear o designar una cuenta de usuario específica en el orquestador que UDS Enterprise utilizará para interactuar con la API de OpenStack (gestionar el ciclo de vida de las máquinas virtuales). Esta cuenta de servicio requiere los roles de Administrador y Operador de proyecto.

Es crucial que la autenticación de dos factores (2FA) esté deshabilitada para esta cuenta de servicio de UDS Enterprise. La presencia de 2FA impedirá que UDS pueda autenticarse correctamente contra la API de OpenStack.

Asegúrese que tiene conocimientos con la navegación y las operaciones básicas dentro del panel del orquestador para gestionar imágenes, instancias, redes, grupos de seguridad e IPs flotantes.

¶ 3.2. Appliances Virtuales Oficiales de UDS Enterprise 4.0:

Las imágenes de los appliances virtuales deben ser descargadas exclusivamente desde el portal de soporte oficial de Virtual Cable. Utilizar imágenes de fuentes no oficiales puede comprometer la seguridad, estabilidad y el soporte del producto.

URL: https://images.udsenterprise.com/4.0/stable/

Identifique y descargar los appliances necesarios para la arquitectura deseada:

-

UDS Server Appliance (Obligatorio): Es el cerebro de la plataforma. Contiene el broker que orquesta las conexiones, la interfaz de administración y, opcionalmente, una base de datos interna para despliegues más sencillos. Su despliegue es siempre necesario.

-

UDS Tunnel Server Appliance (Opcional pero Frecuente): Indispensable si se requiere acceso seguro desde redes externas (WAN/Internet) o si se van a utilizar protocolos tunelizados como el acceso HTML5. Actúa como un gateway seguro y se despliega como una instancia separada.

Verifique que las imágenes descargadas estén en formato QCOW2 (QEMU Copy On Write), que es el estándar por defecto y más eficiente para OpenStack. Si Virtual Cable las proporciona en otros formatos (como OVA para VMware o VHDX para Hyper-V), será necesario convertirlas a QCOW2 antes de la carga en el orquestador. Herramientas como qemu-img pueden realizar esta conversión.

¶ 3.3. Requisitos Mínimos de Recursos para Componentes UDS v4.0:

Es crucial asignar suficientes recursos de cómputo a cada appliance UDS para asegurar un rendimiento óptimo. Los siguientes valores son los mínimos recomendados para UDS Enterprise 4.0 (siempre validar con la documentación oficial por si hubiera actualizaciones):

-

UDS Server (Broker):

-

Disco virtual: 8 GB (para el sistema operativo y software UDS).

-

Memoria RAM: 2 GB.

-

CPU: 2 vCPU.

-

Interfaces de Red: 1 vNIC.

-

-

UDS Tunnel (Tunelizador):

-

Disco virtual: 14 GB (mayor tamaño para logs y posibles cachés de sesión).

-

Memoria RAM: 2 GB.

-

CPU: 2 vCPU.

-

Interfaces de Red: 1 vNIC (aunque arquitecturas avanzadas podrían requerir más).

-

-

UDS Dbserver (Base de Datos - si se usa el appliance opcional):

-

Disco virtual: 10 GB.

-

Memoria RAM: 1 GB.

-

CPU: 2 vCPU.

-

Interfaces de Red: 1 vNIC.

-

Estimación Total Inicial (3 appliances): Se necesitará reservar aproximadamente 43 GB de espacio en disco y 5 GB de RAM en el orquestador solo para estos componentes base. El consumo real puede variar y aumentar según la carga.

¶ 3.4. Definición de la Estrategia de Base de Datos:

UDS Enterprise necesita una base de datos relacional para almacenar su configuración, metadatos y logs. Se debe elegir la opción más adecuada para el entorno:

-

Opción Interna (Integrada): El UDS Server Appliance incluye una instancia preconfigurada de MariaDB. Esta es la opción más rápida y sencilla para empezar, ideal para pruebas de concepto (PoC), entornos de evaluación o despliegues pequeños/medianos donde la gestión externa de la BD no es prioritaria. (Compatible con MariaDB 10.5+).

-

Opción Externa (Recomendada para Producción/Escala): Configurar UDS para que utilice un servidor de base de datos MariaDB (v10.5+) o MySQL (v5.7+) gestionado independientemente. Este servidor puede ser:

-

Otra instancia dedicada dentro del orquestador.

-

Un servicio de Base de Datos como Servicio (DBaaS) si Aire Cloud lo ofrece.

-

Un servidor existente on-premises (requiere conectividad segura y fiable entre el orquestador y la red local). Esta opción ofrece mayor control, escalabilidad, flexibilidad para backups y alta disponibilidad (HA). Requiere configurar el servidor de BD, crear la base de datos y el usuario UDS manualmente antes de la configuración inicial del UDS Server.

-

¶ 3.5. Código de Licencia Válido de UDS Enterprise:

-

Adquisición: Obtener el código de licencia correspondiente a la suscripción adquirida de Virtual Cable.

-

Disponibilidad: Tener este código a mano durante el proceso de configuración inicial del UDS Server, ya que será solicitado para activar todas las funcionalidades Enterprise.

¶ 3.6. Planificación Detallada de la Red en el orquestador:

Antes de lanzar instancias, definir la topología de red:

-

Identificar/Crear Redes: Seleccionar las redes virtuales existentes en el orquestador o crear nuevas redes dedicadas para los componentes UDS y para los escritorios virtuales que se generarán.

-

Subredes y Direccionamiento IP: Definir los rangos de direcciones IP (subredes) para cada red. Asegurar que haya suficientes IPs disponibles.

-

Conectividad Requerida: Garantizar que las redes seleccionadas permitan la comunicación necesaria:

-

Entre UDS Server, UDS Tunnel y la Base de Datos (si es externa).

-

Desde UDS Server hacia la API de OpenStack del orquestador.

-

Desde UDS Server/Tunnel hacia los autenticadores (AD, LDAP, etc.).

-

Desde los appliances UDS hacia Internet (para actualizaciones, activación online, etc.).

-

Entre los escritorios virtuales y los componentes UDS (especialmente el Actor hacia el Server).

-

Desde los clientes de usuario hacia el UDS Server/Tunnel.

-

-

Gestión de IPs Públicas (Flotantes): Determinar cuántas IPs flotantes se necesitan y solicitarlas en el orquestador. Como mínimo, se requerirá una para el acceso de administración al UDS Server. Si se usa el Tunnel para acceso WAN, probablemente necesitará otra IP flotante.

-

Definición de Grupos de Seguridad: Planificar las reglas de firewall específicas que se aplicarán a cada componente (Server, Tunnel). Identificar los puertos necesarios consultando la documentación de UDS 4.0 (HTTPS, SSH, puertos de túnel, comunicación con BD, etc.) y definir reglas de entrada (Ingress) lo más restrictivas posible.

-

Configuración IP de los Appliances: Preparar las direcciones IP estáticas (recomendado para servidores), máscaras de subred, direcciones IP de las puertas de enlace (gateway) y las direcciones IP de los servidores DNS que se asignarán a cada appliance UDS durante su configuración inicial.

¶ 3.7. Preparación del UDS Actor (Agente) para v4.0:

Antes de crear las plantillas de máquinas virtuales (gold images) que usarán los escritorios, asegurarse de que cumplen los requisitos del Actor UDS 4.0:

-

Windows: Identificar la versión exacta del .NET Framework requerida por el Actor UDS 4.0 (la documentación de v3.6 menciona .NET 3.5 SP1, pero esto podría haber cambiado). Instalarla si es necesario.

-

Linux: Identificar la versión exacta de Python requerida por el Actor UDS 4.0 (la documentación de v3.6 menciona Python 3.6, verificar para v4.0). Instalarla si es necesario.

La plantilla base debe tener configurada la red de forma que, una vez clonada, el Actor pueda establecer comunicación con el UDS Server (normalmente por HTTPS/TCP 443).

¶ 3.8. Configuración General del Entorno del orquestador:

Asegúrese que existe un servidor DNS funcional y que las instancias UDS puedan resolver nombres de dominio internos (otros componentes UDS, AD, etc.) y externos (Internet).

Si se planea que los escritorios virtuales generados por UDS obtengan su configuración IP automáticamente, debe haber un servidor DHCP activo en las redes donde se desplegarán dichos escritorios.

Verifique que no existan reglas de firewall a nivel de red o infraestructura en el orquestador que impidan la comunicación necesaria entre todos los elementos involucrados (Appliances UDS, Base de Datos, API OpenStack, Autenticadores, Escritorios Virtuales, Clientes de Usuario).

¶ 4. Despliegue inicial en el orquestador

Una vez que hemos verificado y preparado todos los prerrequisitos, estamos listos para iniciar el despliegue de los componentes de UDS Enterprise sobre la infraestructura de Aire Cloud. Este proceso implica la carga de las imágenes de los appliances, la configuración de la red virtual necesaria y el lanzamiento de las instancias que conformarán el núcleo de UDS.

¶ 4.1. Acceso al Panel de Control del orquestador

El primer paso es acceder a la plataforma de Aire Cloud. Utilice sus credenciales de usuario, asegurándose de que la cuenta tiene asignado el rol de Operador de proyecto o uno equivalente con los permisos necesarios para gestionar recursos virtuales. Una vez dentro, seleccione el proyecto (tenant) específico donde se alojará la infraestructura de UDS Enterprise. La correcta selección del proyecto es crucial para mantener la organización y aplicar las políticas de cuotas y seguridad adecuadas.

¶ 4.2. Carga de las Imágenes de Appliances UDS en el orquestador

Antes de poder crear las máquinas virtuales para UDS, necesitamos que el orquestador conozca las plantillas base, es decir, las imágenes de los appliances virtuales proporcionadas por Virtual Cable. Este proceso las registra en el servicio de imágenes de OpenStack (Glance) asociado a su proyecto.

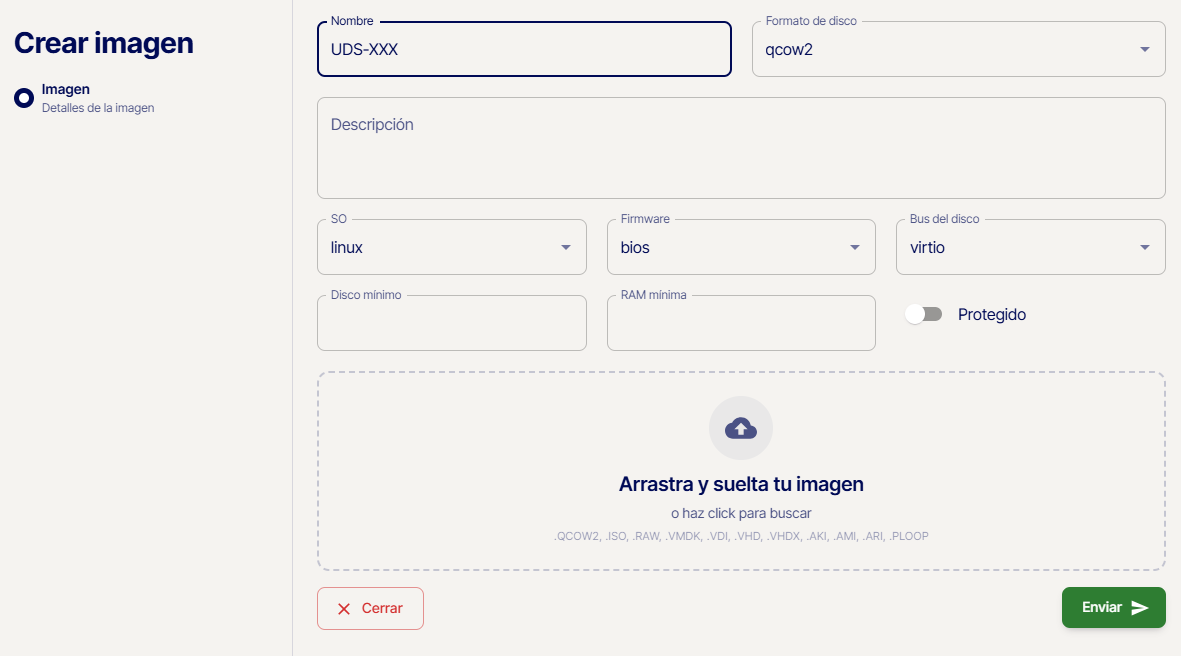

Localice dentro del panel de control del orquestador la sección dedicada a la gestión de imágenes. Esta suele encontrarse bajo la categoría principal "Virtual Data Center", en el apartado específico de "Imágenes". Busque y presione el botón destinado a crear o cargar una nueva imagen. Este botón a menudo se representa con un icono de suma ("+").

Se presentará un formulario que debe completar meticulosamente para cada una de las imágenes de los appliances UDS (Server, Tunnel y, si decide usar el appliance opcional, Dbserver):

- Nombre: Proporcione un nombre significativo y fácil de identificar. Es recomendable incluir la versión y el rol del componente, por ejemplo:

UDS_Server_Appliance_4.0oUDS_Tunnel_Appliance_4.0. - Contenedor: Asegúrese de seleccionar la opción

Bare – sin contenedor. Esto indica que la imagen no sigue un formato de contenedor específico como Docker. - Formato de disco: Elija

QCOW2. Este es el formato optimizado para virtualización con KVM, la base de OpenStack. - Sistema Operativo: Seleccione

Linux, ya que los appliances UDS están basados en este sistema. - Firmware: Establezca la opción en

BIOS. - Bus de disco: Seleccione

virtIO. Este es un controlador paravirtualizado que ofrece un rendimiento de E/S de disco superior en comparación con emulaciones como IDE o SATA. - Disco Mínimo (GB) / RAM Mínima (MB): Ingrese los valores mínimos de disco y RAM especificados en la sección de prerrequisitos (Punto 3) para el componente específico que está cargando. Esta información ayuda al orquestador a filtrar los "flavors" (tamaños de instancia) adecuados durante el lanzamiento de la VM.

- Origen de la Imagen: Utilice la opción de carga ("Upload", "Browse", "Examinar") para seleccionar el archivo de imagen

.qcow2correspondiente desde su ordenador local. - Visibilidad/Protección: Configure la imagen como

Privadapara que solo sea accesible dentro de su proyecto. Si existe la opción, marque la imagen comoProtegidapara prevenir su eliminación accidental.

Una vez completados todos los campos, inicie el proceso de carga. Este puede tomar un tiempo considerable dependiendo del tamaño del archivo y del ancho de banda de su conexión. Supervise el estado de la imagen en el panel del orquestador hasta que se marque como "Activo" ("Active"). Solo entonces estará lista para ser utilizada.

Es fundamental repetir estos pasos (1 a 4) para cada uno de los appliances UDS que necesite desplegar (como mínimo el Server y el Tunnel si requiere acceso externo).

¶ 4.3. Preparación de la Red Virtual Interna en el orquestador

Ahora definiremos el segmento de red lógico donde se alojarán y comunicarán las máquinas virtuales de UDS. Una planificación cuidadosa de la red es esencial para el correcto funcionamiento y la seguridad del despliegue.

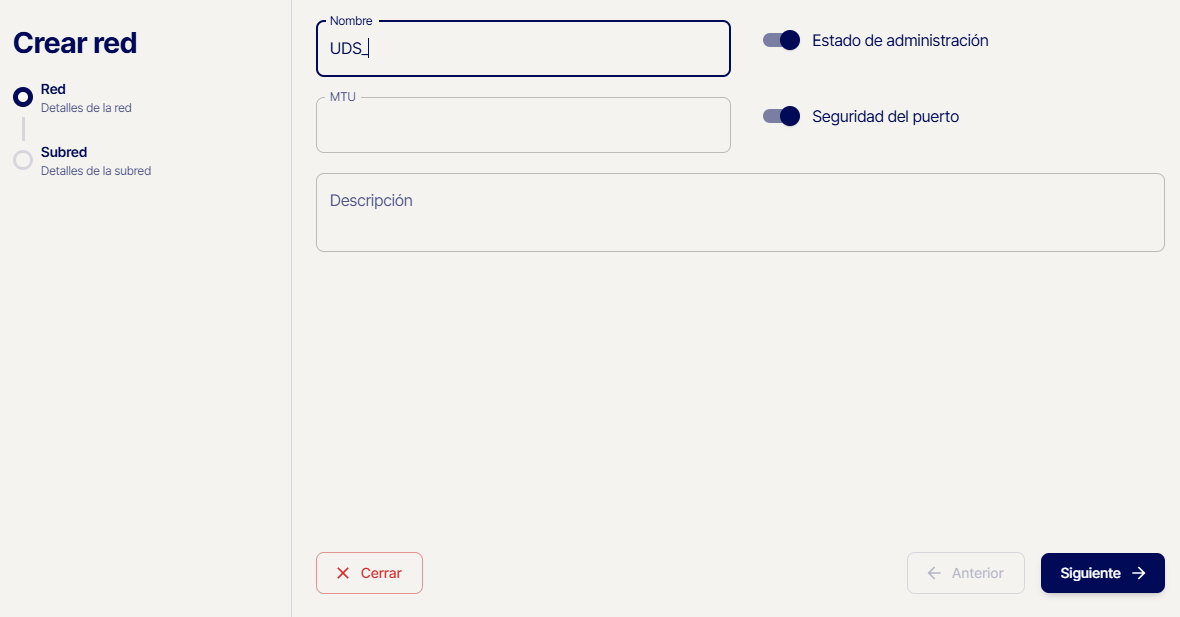

Acceda al área de gestión de redes dentro del panel del orquestador. Esta sección suele denominarse "Networking", en el apartado de "Redes". Pulse el botón correspondiente para crear una nueva red virtual (icono "+").

- Configurar Parámetros de la Red:

- Nombre: Asigne un nombre lógico y descriptivo a esta red, por ejemplo,

uds-networkored-interna-uds. - MTU (Maximum Transmission Unit): Generalmente, puede dejar el valor por defecto (usualmente 1500 o 1450). Modifíquelo solo si tiene requisitos específicos de red o problemas de fragmentación conocidos.

- Estado de administración: Déjelo activado (

EnabledoUP) para que la red esté operativa. - Seguridad de puerto: Mantenga esta opción activada por defecto. Proporciona una capa de seguridad básica evitando el spoofing de direcciones MAC e IP.

- Nombre: Asigne un nombre lógico y descriptivo a esta red, por ejemplo,

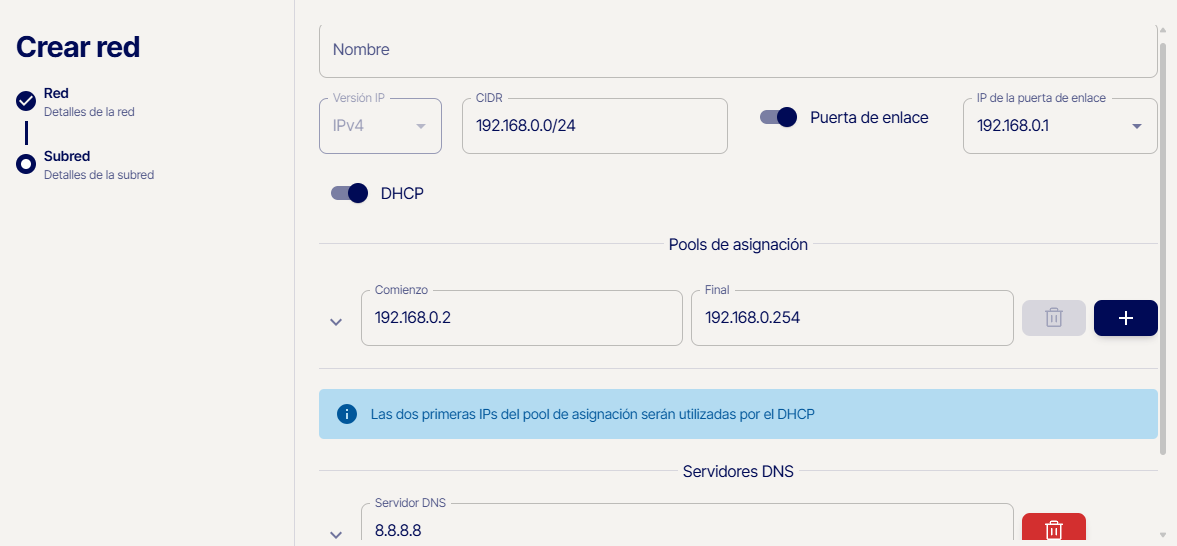

- Configurar la Subred Asociada: Toda red necesita al menos una subred para definir el espacio de direccionamiento IP. Proceda a crearla, ya sea durante la creación de la red o editándola inmediatamente después:

- Iniciar Creación de Subred: Busque la opción para añadir o crear una subred asociada a la red

uds-network. - Nombre: Dele un nombre, como

uds-subnet. - Rango de la Subred (CIDR): Defina el bloque de direcciones IP para esta subred utilizando la notación CIDR. Por ejemplo,

192.168.100.0/24proporciona 254 direcciones IP utilizables (de192.168.100.1a192.168.100.254). Elija un rango que no se solape con otras redes existentes. - Pool de Asignación (Allocation Pool): Especifique el rango de direcciones IP dentro de la subred que el servicio DHCP (si se activa) podrá asignar automáticamente a las máquinas virtuales. Es crucial dejar direcciones fuera de este pool para asignarlas manualmente (estáticamente) a los servidores UDS y a la puerta de enlace. Ejemplo: para la subred

/24, podría definir el pool como192.168.100.10 - 192.168.100.200. Esto deja las IPs.1a.9y.201a.254disponibles para asignación estática. - Puerta de Enlace (Gateway IP): Introduzca la dirección IP que funcionará como router por defecto para las máquinas en esta subred. Debe ser una IP dentro del rango CIDR definido y, por convención, suele ser la primera IP utilizable (ej:

192.168.100.1). - Servidores DNS: Proporcione las direcciones IP de uno o más servidores DNS. Estos serán utilizados por las máquinas virtuales en esta subred para resolver nombres de dominio. Puede usar servidores DNS internos o públicos fiables (ej:

8.8.8.8,8.8.4.4). - Habilitar DHCP: Decida si desea que OpenStack proporcione un servicio DHCP en esta subred. Si planea asignar IPs estáticas a todos los appliances UDS (recomendado) pero quiere que los escritorios virtuales generados obtengan IP automáticamente, debe habilitar DHCP. Si todas las máquinas (appliances y escritorios) tendrán IP estática, puede deshabilitarlo.

- Iniciar Creación de Subred: Busque la opción para añadir o crear una subred asociada a la red

Finalice el proceso de creación de la red y su subred asociada.

Consideración Importante sobre Segmentación: Aunque para simplificar este ejemplo se utiliza una única red (

uds-network), en entornos de producción es altamente recomendable implementar una mayor segmentación. Considere crear redes o subredes separadas para:

- Los componentes del core de UDS (Server, Tunnel, DB).

- Los escritorios virtuales de los usuarios.

- Potencialmente, una red de gestión.

Esto mejora la seguridad al permitir aplicar políticas de firewall más estrictas entre los diferentes segmentos y facilita la gestión del tráfico de red.

¶ 4.4. Creación del Router Virtual para Conectividad Externa

Para que las máquinas virtuales en su red interna (uds-network) puedan comunicarse con el exterior (Internet, para actualizaciones o activación de licencia; u otras redes corporativas), necesita un router virtual que actúe como intermediario.

-

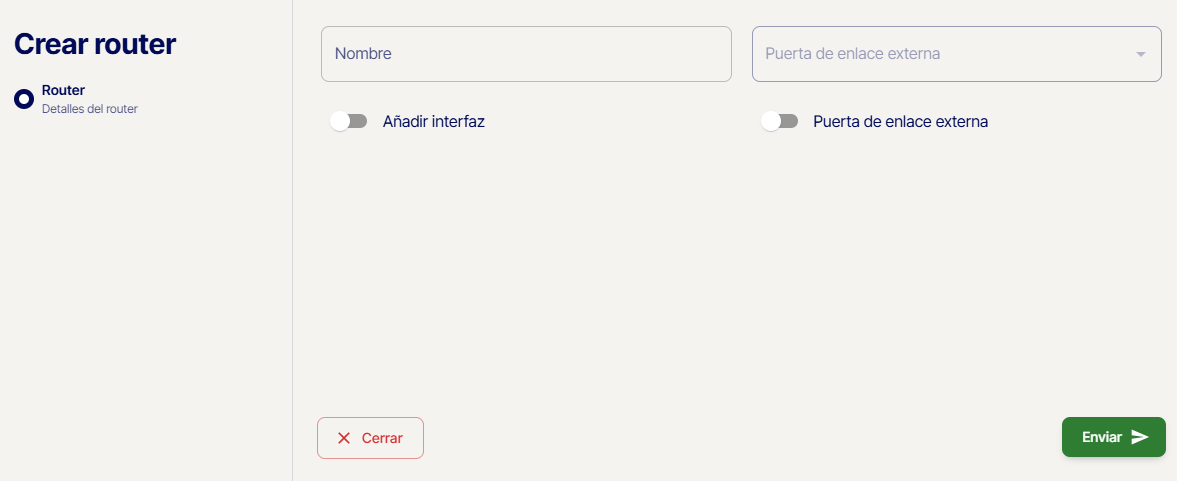

Navegar a la Sección de Routers: Dentro del área de "Networking" del panel del orquestador, localice y acceda a la gestión de "Routers".

-

Creación de Nuevo Router: Pulse el botón para crear un nuevo router (icono "+").

-

Configurar el Router:

- Nombre: Asigne un nombre claro, como

uds-router. - Red Externa (Puerta de Enlace): Es fundamental conectar el router a la red que el orquestador designa como "externa". Active la opción correspondiente ("Set Gateway", "Añadir puerta de enlace externa") y seleccione en el desplegable la red pública o externa disponible en su entorno del orquestador. Esto le da al router una "pata" en el mundo exterior.

- Añadir Interfaz Interna: Ahora conecte el router a su red interna. Busque la opción para "Añadir Interfaz" ("Add Interface").

- En el campo de selección de Subred, elija la subred que creó previamente (

uds-subnet). - El campo Dirección IP debería rellenarse automáticamente con la dirección IP que usted definió como puerta de enlace para esa subred (en nuestro ejemplo,

192.168.100.1). Si no se rellena, introdúzcala manualmente. Esta es la IP que las máquinas deuds-networkusarán como su gateway por defecto.

- Nombre: Asigne un nombre claro, como

Finalizar Creación: Guarde la configuración del router. En este punto, las máquinas virtuales que se conecten a uds-subnet deberían poder enrutar tráfico hacia la red externa a través de uds-router, siempre que las reglas de los grupos de seguridad lo permitan.

¶ 4.5. Despliegue de las Instancias Virtuales (Appliances UDS)

Con las imágenes disponibles y la red configurada, ha llegado el momento de crear las máquinas virtuales que ejecutarán los servicios principales de UDS Enterprise. Este proceso se repetirá para cada appliance (Server, Tunnel, y Dbserver si se utiliza).

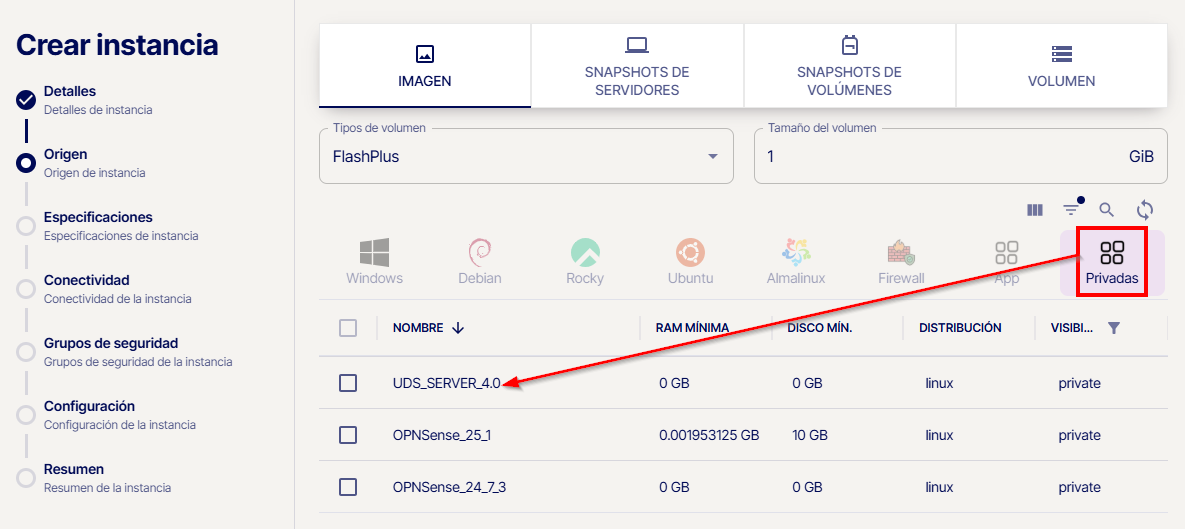

Regrese al área principal de gestión de máquinas virtuales, ubicada bajo la categoría "Virtual Data Center", en el apartado de "Instancias". Pulse el botón para lanzar o agregar una nueva instancia (icono "+"). Rellene cuidadosamente las diferentes secciones del asistente para cada appliance:

-

Información Básica (Details/Nombre):

- Nombre de la Instancia: Asigne un nombre de host descriptivo y único, por ejemplo,

uds-server-01,uds-tunnel-01,uds-db-01. - Descripción: (Opcional) Añada una breve descripción de su función.

- Nombre de la Instancia: Asigne un nombre de host descriptivo y único, por ejemplo,

-

Origen (Source): Define de dónde se creará el disco de la instancia.

- Tipo de Disco/Volumen: Elija el tipo de almacenamiento. "flash basic" (si es una opción SSD estándar en el orquestador) ofrece un buen rendimiento y es generalmente suficiente para los appliances UDS.

- Tamaño del Volumen: Especifique el tamaño del disco raíz. Debe ser igual o mayor que el requisito mínimo de disco para ese appliance (ver prerrequisitos, punto 3). Por ejemplo, 8 GB para el Server.

- Fuente del Volumen: Seleccione "Imagen".

- Seleccionar Imagen: Busque en la lista de imágenes disponibles (en la sección "Privadas") y seleccione la imagen del appliance UDS correspondiente que cargó en el paso 2.2 (ej.,

UDS_Server_Appliance_4.0).

-

Especificaciones (Flavor): Determina los recursos de CPU y RAM.

- Tipo de CPU: La opción "General" suele ser suficiente.

- Flavor: Seleccione un "flavor" (tipo de instancia) que proporcione al menos la cantidad de vCPU y RAM mínima requerida para el appliance específico (ver prerrequisitos, punto 3). Por ejemplo, para el Server, necesitaría un flavor con al menos 2 vCPU y 2 GB de RAM. Es recomendable elegir un flavor que exceda ligeramente los mínimos si se prevé una carga considerable.

-

Redes (Connectivity/Networks): Conecta la instancia a la red virtual.

Asegúrese de que la instancia esté conectada a la red interna que creó (uds-network).- Seleccionar Red/Subred: Elija

uds-networkyuds-subnet. - Dirección IP: Seleccione la opción para asignar una IP fija o estática. Introduzca la dirección IP que planificó para este appliance específico (ej:

192.168.100.10para el Server), asegurándose de que está dentro del rango de la subred pero fuera del pool DHCP. La asignación estática es crucial para servidores.

- Seleccionar Red/Subred: Elija

-

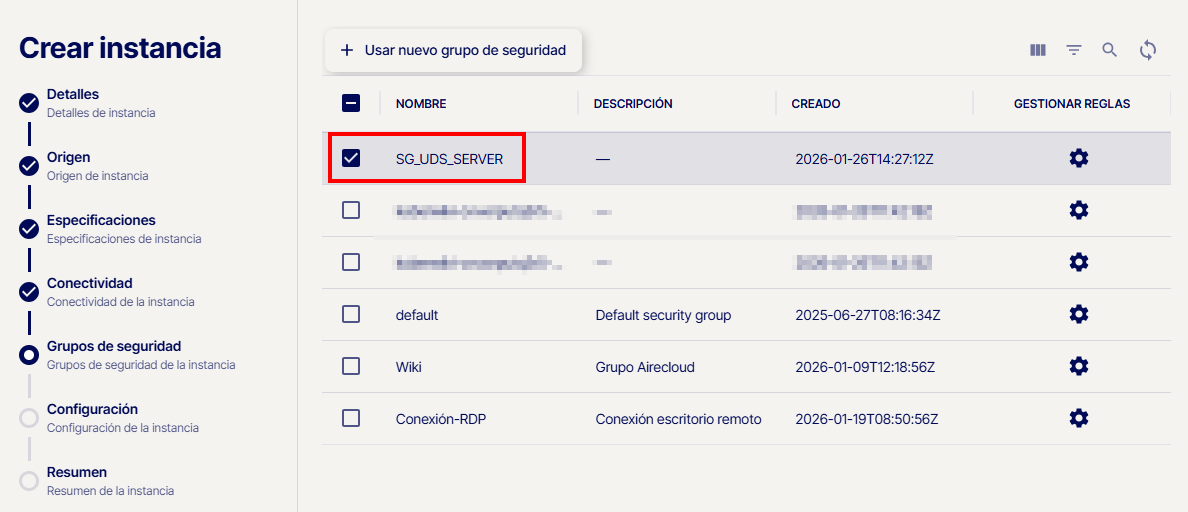

Grupos de Seguridad (Security Groups): Aplica las reglas de firewall.

Cree un grupo de seguridad específico para cada rol de appliance (Server, Tunnel, DB) para aplicar reglas de firewall granulares.- Crear/Asignar Grupo: Puede crear un nuevo grupo directamente desde aquí o asignar uno existente.

- Nuevo Grupo: Presione la opción para crear. Déle un nombre (ej:

udsserver-sg) y una descripción. - Añadir Reglas: Acceda a la configuración del grupo (icono de engranaje) y agregue las reglas de tráfico entrante (Ingress) necesarias según la documentación de UDS 4.0 y los prerrequisitos (ej: permitir TCP 443, 80, 22 para el Server; puertos de túnel para el Tunnel; TCP 3306 para la DB si es externa y se accede desde el Server/Tunnel). Especifique los CIDR remotos permitidos (restringir si es posible). Asegúrese de que el grupo de seguridad correcto esté asignado a la instancia antes de lanzarla.

- Nuevo Grupo: Presione la opción para crear. Déle un nombre (ej:

- Crear/Asignar Grupo: Puede crear un nuevo grupo directamente desde aquí o asignar uno existente.

-

Par de Claves (Key Pair): (Opcional pero recomendado) Si generó un par de claves SSH, selecciónelo en la lista desplegable para poder acceder a la instancia vía SSH posteriormente.

-

Otros Apartados: Revise las demás opciones (Metadatos, Configuración avanzada) y déjelas por defecto a menos que tenga requisitos específicos.

Antes de confirmar, revise cuidadosamente el resumen de la configuración de la instancia en el panel lateral o final del asistente. Una vez seguro, presione el botón "Lanzar Instancia". el orquestador iniciará el proceso de creación y arranque de la máquina virtual.

Siga meticulosamente los pasos 2 a 4 para cada uno de los appliances UDS que necesite (Server, Tunnel, Dbserver si lo usa). Asegúrese de seleccionar la imagen correcta, el flavor adecuado, asignar la IP estática planificada y aplicar el grupo de seguridad correspondiente a cada instancia según su rol.

¶ 4.6. Asignación de Direcciones IP Flotantes (Acceso Público)

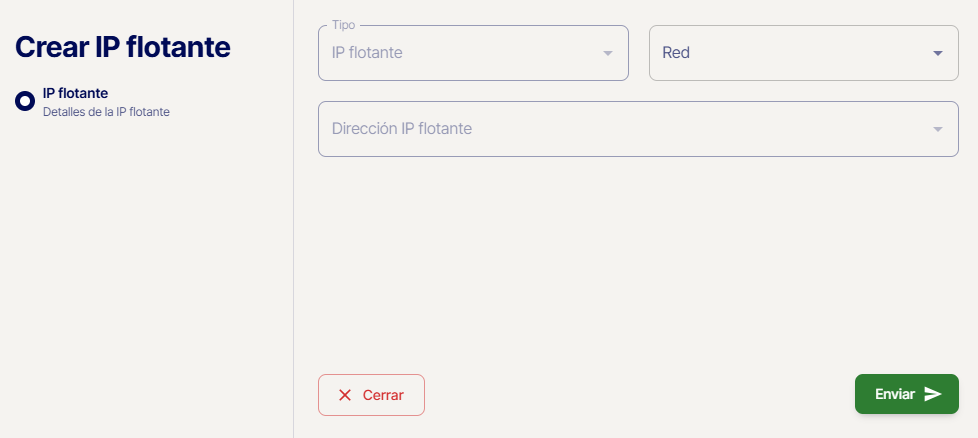

Para que los componentes clave de UDS, como el UDS Server (para administración) o el UDS Tunnel (para acceso de usuarios desde el exterior), sean accesibles desde redes externas al orquestador, es necesario vincular una dirección IP pública (IP Flotante o FIP) a la interfaz de red interna de la instancia correspondiente. El procedimiento en el orquestador es el siguiente:

Acceda nuevamente al apartado de "Instancias" dentro de la categoría "Virtual Data Center" en el panel de control del orquestador. Localice en la lista la instancia a la que desea asignar la IP Flotante (por ejemplo, uds-server-01). Busque el menú de acciones para esa instancia, usualmente representado por tres puntos verticales (⋮) situados a la derecha de la fila de la instancia. Haga clic en él. Dentro del menú desplegable, seleccione la opción "Conectividad" y, a continuación, elija "Asociar FIP". Se abrirá una ventana o panel de configuración:

-

Seleccionar Puerto: En el primer campo o desplegable, seleccione el puerto (interfaz de red) de la instancia al que desea vincular la IP Flotante. Este puerto será el que conecta la instancia a su red interna (ej: la interfaz con IP

192.168.100.10en la reduds-network). -

Seleccionar/Crear FIP: En el campo correspondiente a la IP Flotante (FIP):

- Si ya dispone de una IP Flotante sin asignar, puede seleccionarla directamente del desplegable.

- Si necesita obtener una nueva IP Flotante, haga clic en el botón con el icono de suma (+). Esto abrirá una nueva ventana:

- En el apartado "Red", seleccione la red "Externa" (o el nombre que el orquestador utilice para la red pública).

- Se mostrarán las IPs Flotantes disponibles en esa red. Seleccione una de las IPs disponibles.

- Guarde o confirme la selección de la nueva IP Flotante. Volverá a la ventana anterior con la IP seleccionada.

Una vez seleccionado el puerto interno y la IP Flotante, guarde los cambios o presione el botón de confirmar asociación. La IP pública quedará vinculada a la IP privada de la instancia a través del puerto seleccionado.

Es fundamental realizar este mismo proceso para la instancia del UDS Server (para poder acceder a la administración web) y también para la instancia del UDS Tunnel si planea permitir conexiones de usuarios desde redes externas (WAN/Internet) a través de él.

¶ 4.7. Creación de Plantillas para Escritorios Remotos

Mientras el orquestador aprovisiona los appliances UDS, o una vez que estén listos, es un buen momento para preparar las plantillas base (conocidas como "gold images") que UDS utilizará más tarde para generar los escritorios virtuales para los usuarios finales. Este paso no es estrictamente parte del despliegue de UDS en sí, pero es un prerrequisito para poder ofrecer escritorios VDI.

-

Crear Instancias Base: Lance nuevas máquinas virtuales en el orquestador de manera similar a como creó los appliances UDS. Elija un flavor adecuado para los escritorios de usuario.

-

Instalar y Configurar SO: Instale el sistema operativo deseado en cada instancia plantilla. Según su nota, Windows Server o distribuciones Linux como Debian/Ubuntu son preferibles. Realice la configuración básica del SO (zona horaria, idioma, red si es necesario para actualizaciones).

-

Instalar Aplicaciones y Actualizaciones: Instale todo el software común (navegadores, suites ofimáticas, herramientas específicas) y aplique todas las actualizaciones del sistema operativo y de las aplicaciones que desee que estén presentes en los escritorios de los usuarios desde el primer momento.

-

Limpieza y Apagado: Realice tareas de limpieza final (borrar archivos temporales, historial, etc.) y apague ordenadamente la máquina virtual plantilla.

¶ 5. Configuración inicial de los Appliances de UDS Enterprise

Tras el despliegue exitoso de las instancias virtuales para UDS Server y UDS Tunnel en el orquestador y la asignación de sus respectivas direcciones IP (tanto internas estáticas como, opcionalmente, flotantes públicas), el siguiente paso crítico es realizar la configuración inicial de cada uno de estos componentes. Este proceso establece los parámetros fundamentales para el funcionamiento de UDS y se lleva a cabo a través de una interfaz web segura, accesible temporalmente en un puerto específico.

Consideraciones Clave sobre el Acceso para la Configuración Inicial:

La interfaz web para la configuración inicial de los appliances UDS se encuentra disponible exclusivamente a través de HTTPS en el puerto TCP 9900. Es decir, deberá acceder mediante una URL con el formato https://<IP_del_Appliance>:9900.

Si la máquina desde la cual está realizando la configuración no pertenece a la misma red virtual (uds-network) donde residen los appliances UDS (por ejemplo, si accede desde su red local a través de una IP Flotante), será indispensable modificar temporalmente el Grupo de Seguridad asociado al appliance que desea configurar.

-

Ajuste Temporal del Firewall (Grupo de Seguridad):

-

Navegue hasta la configuración del Grupo de Seguridad correspondiente (ej.,

uds-server-sgpara el UDS Server ouds-tunnel-sgpara el UDS Tunnel) en el panel del orquestador. -

Añada una nueva regla de entrada (Ingress).

-

Configure esta regla para permitir específicamente el tráfico TCP destinado al Puerto

9900. -

En el campo Origen (Remoto/CIDR), introduzca la dirección IP pública específica o el rango CIDR de la red desde la cual se conectará para realizar la configuración. Por motivos de seguridad, evite categóricamente utilizar

0.0.0.0/0(cualquier origen) para esta regla temporal. Sea lo más restrictivo posible. -

Guarde la nueva regla. Ahora debería poder acceder al asistente web en el puerto 9900 desde la IP o red especificada.

-

¡Acción Obligatoria Post-Configuración!: Una vez que haya completado satisfactoriamente la configuración inicial de ambos appliances (Server y Tunnel), es absolutamente crucial volver a editar los Grupos de Seguridad correspondientes y eliminar la regla que permite el acceso al puerto TCP 9900. Este puerto solo es necesario para la configuración inicial y mantenerlo abierto innecesariamente representa un riesgo de seguridad.

¶ 5.1. Configuración Inicial del UDS Server (Broker)

El UDS Server es el componente central que orquesta toda la plataforma. Su configuración inicial establece las bases para la conexión con la base de datos, la activación de la licencia y la definición de las credenciales administrativas primarias. Siga estos pasos, derivados del procedimiento estándar de UDS (ref. manual v3.6):

-

Lanzar el Asistente Web: Utilizando un navegador web moderno, navegue a la URL

https://<IP_Appliance_UDS_Server>:9900. Recuerde reemplazar<IP_Appliance_UDS_Server>por la dirección IP correspondiente (la IP Flotante si accede remotamente, o la IP privada192.168.100.10si accede desde la misma subreduds-network). -

Gestionar Advertencia de Certificado: Debido al uso inicial de un certificado SSL autofirmado, el navegador presentará una advertencia indicando que la conexión no es privada o segura. Deberá encontrar la opción avanzada para "proceder" o "aceptar el riesgo" y continuar hacia el asistente. Este es un comportamiento esperado en esta fase.

Paso 1 - Selección de Idioma: En la primera pantalla del asistente, seleccione el idioma en el que desea continuar el proceso de configuración (por ejemplo, "Español" o "English"). Haga clic en "Siguiente" ("Next").

Paso 2 - Configuración de los Parámetros de Red:

El asistente intentará detectar la configuración de red actual de la instancia. Si previamente utilizó el comando uds ip set en la consola del appliance, esos valores deberían aparecer aquí.

Revise minuciosamente o complete la siguiente información de red para el UDS Server:

-

Nombre de host (Host name): El nombre que identificará a este servidor en la red (ej.,

udsserver). -

Dominio (Domain): El dominio DNS al que pertenece el servidor, si aplica (ej.,

vc.local). Es opcional. -

Dirección IP (IP): La dirección IP estática que asignó a esta instancia durante su creación en el orquestador (ej.,

192.168.100.10). -

Máscara de red (Network mask): La máscara de subred correspondiente al rango CIDR de su red interna (ej.,

255.255.255.0para/24). -

Puerta de enlace (Gateway): La dirección IP del router virtual que actúa como puerta de enlace para la subred interna (ej.,

192.168.100.1). -

DNS Primario (Primary DNS): La dirección IP del servidor DNS principal que utilizará el appliance.

-

DNS Secundario (Secondary DNS): La dirección IP de un servidor DNS secundario, si dispone de uno (opcional).

Si la configuración de red detectada o preconfigurada es correcta y no desea realizar cambios, puede marcar la casilla "Skip network config (leave it as is)" para pasar directamente al siguiente paso.

Si ha modificado algún parámetro de red, el asistente le pedirá confirmación. Tenga en cuenta que, si cambia la dirección IP, su navegador intentará redirigirse automáticamente a la nueva URL (https://<Nueva_IP>:9900). Asegúrese de que la nueva configuración sea correcta y accesible. Haga clic en "Siguiente" ("Next").

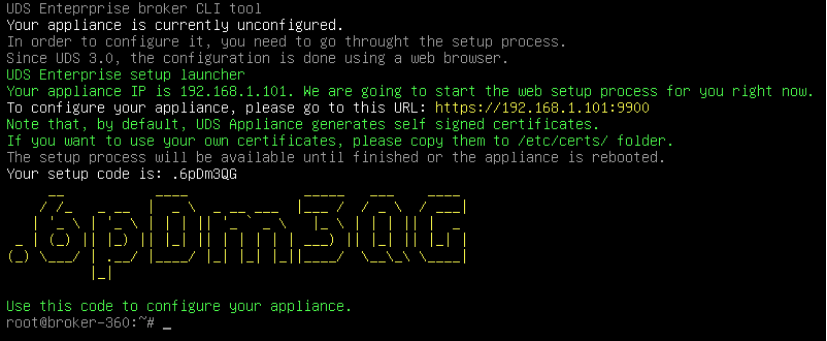

Paso 3 - Introducción del Código de Seguridad (Setup Code):

Este paso es crucial para establecer una comunicación segura entre su navegador y el asistente de configuración del appliance. Necesita obtener un código único generado por el propio appliance.

Acceda al panel de control del orquestador. Navegue a la sección "Virtual Data Center" y luego a "Instancias". Localice la instancia correspondiente al UDS Server (ej., uds-server-01). Haga clic en el icono de los tres puntos verticales (⋮) al final de la fila y seleccione la opción "Consola del servidor". Esto abrirá una interfaz de consola conectada directamente a la máquina virtual.

En la salida de la consola, busque una línea que indique "Your setup code is:" seguido de un código alfanumérico de 8 caracteres (ej., .6pDm3QG). Este código es temporal y único para esta sesión de configuración.

Vuelva a la interfaz web del asistente y escriba exactamente el código de 8 caracteres obtenido de la consola en el campo "Setup Code". Este código actúa como una clave precompartida para cifrar la comunicación subsiguiente. Haga clic en "Siguiente" ("Next").

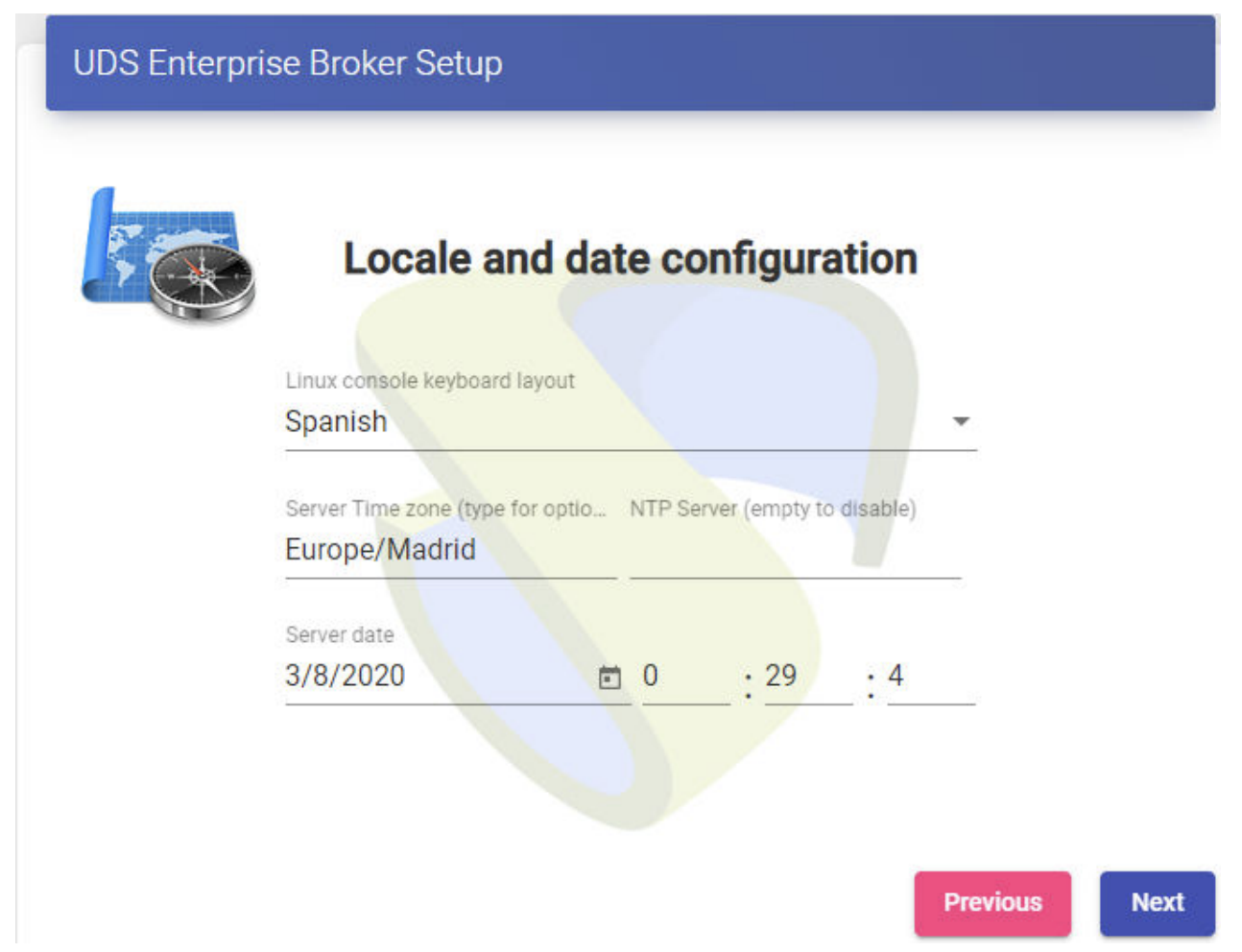

Paso 4 - Configuración Regional y de Sincronización Horaria:

-

Distribución del Teclado (Keyboard layout): Seleccione la distribución de teclado que corresponde a su hardware o preferencias para el uso futuro en la consola del servidor.

-

Zona Horaria (Timezone): Elija la zona horaria geográfica correcta para la ubicación del servidor (ej.,

Europe/Madrid). Una configuración horaria precisa es vital para los logs y la programación de tareas. -

Servidor NTP (Network Time Protocol): (Opcional pero altamente recomendado) Introduzca la dirección IP o el nombre DNS de un servidor NTP fiable. Esto permitirá al appliance sincronizar su reloj automáticamente, asegurando la coherencia temporal en toda la plataforma. Puede usar servidores NTP internos o públicos. Haga clic en "Siguiente" ("Next").

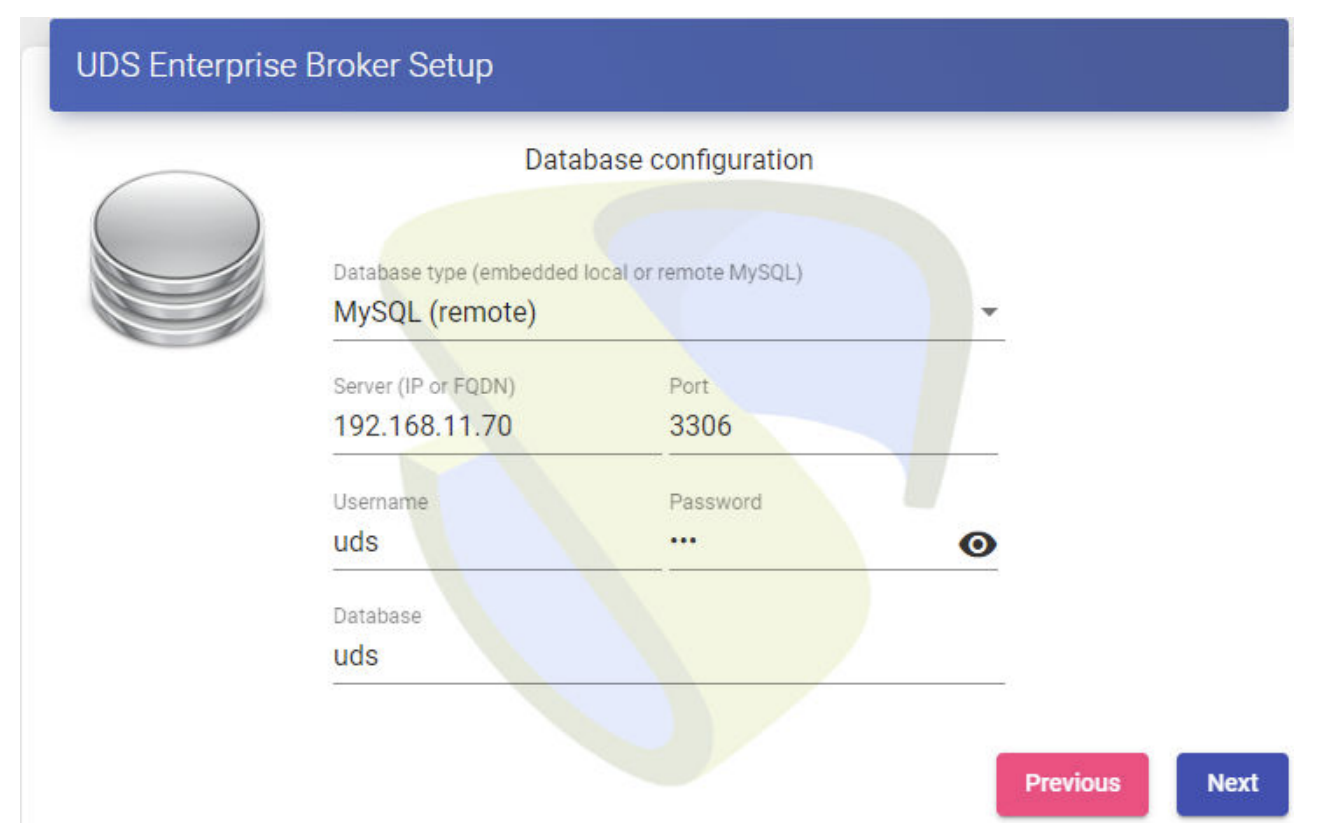

Paso 5 - Selección y Configuración de la Base de Datos:

Aquí debe indicar a UDS dónde almacenará toda su información de configuración.

-

Tipo de Base de Datos:

-

MySQL (remote): Seleccione esta opción para conectar con una base de datos externa. Es la opción obligatoria y recomendada para entornos de producción con UDS Enterprise. Puede ser una instancia MySQL/MariaDB en otra VM del orquestador, el servicio Trove DBaaS del orquestador, o un servidor on-premises. En esta ocasión, utilizaremos el appliance de Base de Datos de UDS que ya viene listo para ser desplegado.

-

Embedded (local): Esta opción activa una base de datos MariaDB dentro del propio UDS Server. Aunque simplifica la configuración inicial, no se recomienda para producción debido a limitaciones de rendimiento, escalabilidad y, crucialmente, imposibilidad de realizar migraciones directas a futuras versiones de UDS sin perder datos. Úsela solo para evaluaciones o PoCs temporales.

-

-

Detalles de Conexión (si elige "MySQL (remote)"):

-

Host: La dirección IP o el nombre DNS completo del servidor donde reside su base de datos MySQL/MariaDB externa.

-

Puerto (Port): El puerto TCP en el que escucha el servidor de base de datos (el estándar es

3306). -

Usuario (Username): El nombre del usuario específico que ha creado en su servidor de base de datos con todos los privilegios necesarios sobre la base de datos UDS (no use el usuario

rootde la BD). -

Contraseña (Password): La contraseña asociada a ese usuario de base de datos.

-

Base de Datos (Database): El nombre exacto de la base de datos (schema) que ha creado previamente en su servidor externo para que UDS la utilice (ej.,

udsdb).

-

Haga clic en "Siguiente" ("Next"). El asistente intentará establecer una conexión con la base de datos utilizando los parámetros proporcionados.

Este proceso puede tardar unos segundos. Si la conexión falla, revise los parámetros, la conectividad de red y los permisos del usuario en el servidor de base de datos.

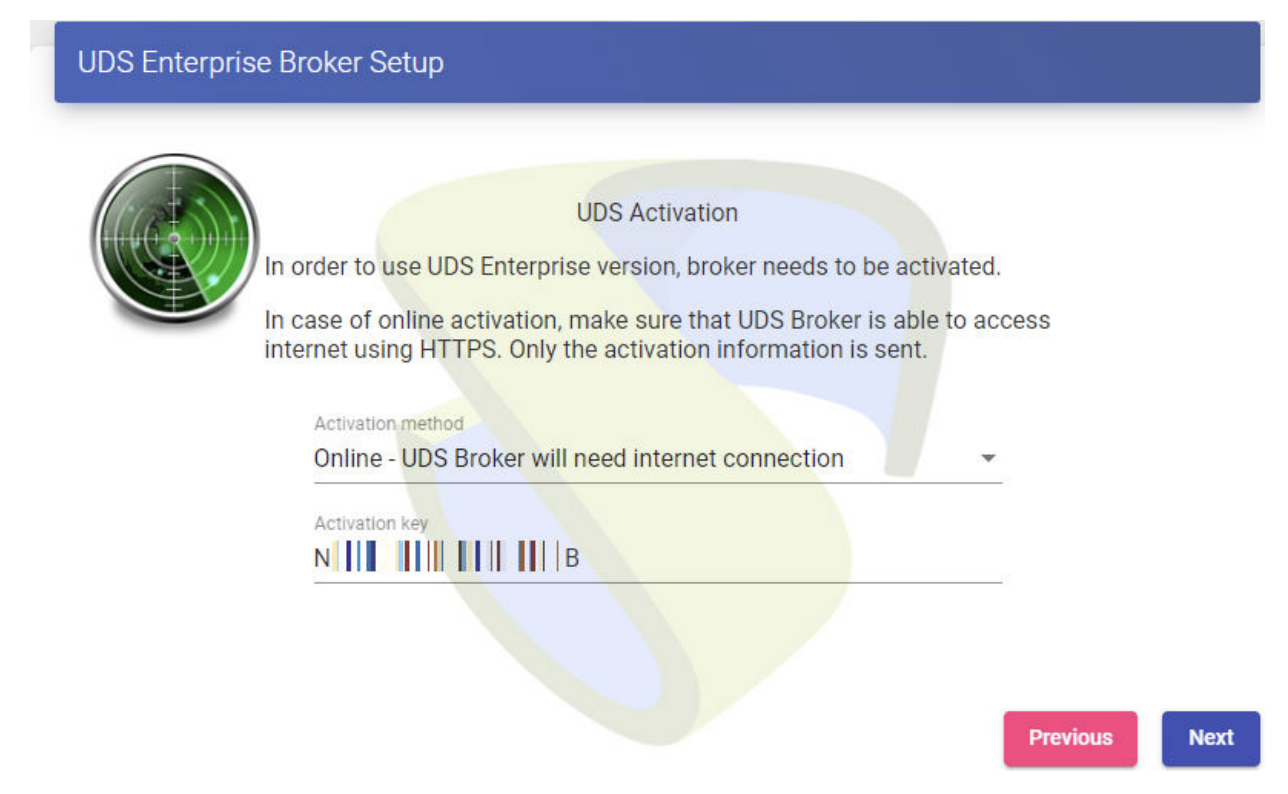

Paso 6 - Activación de la Suscripción UDS Enterprise:

En este paso se valida su licencia de UDS Enterprise.

Método de Activación:

-

Online: Si su UDS Server tiene conectividad directa a Internet (puerto 443 HTTPS saliente), seleccione esta opción. Introduzca el Código de Licencia (a veces referido como Serial Number) que le proporcionó Virtual Cable en el campo correspondiente. Al pulsar "Next", el sistema se comunicará de forma segura con los servidores de activación de Virtual Cable para validar su suscripción.

-

Offline: Utilice este método si el UDS Server se encuentra en una red aislada sin acceso a Internet. El proceso consta de dos fases:

-

Generar Solicitud: Seleccione la opción "Offline - First step – Create subscription activation request". Introduzca su Código de Licencia y haga clic en "Generate request info from current activation key". El sistema generará un bloque de texto cifrado. Copie este texto íntegramente.

-

Contacto con Soporte: Envíe este texto copiado por correo electrónico al equipo de soporte de UDS Enterprise (

support@udsenterprise.como el canal indicado por Virtual Cable). -

Recibir Archivo de Activación: El equipo de soporte procesará su solicitud y le enviará de vuelta un archivo llamado

uds-subscription.key. -

Procesar Archivo: Una vez tenga el archivo

.key, vuelva a ejecutar el asistente de configuración si es necesario (puede requerir ejecutaruds setupen la consola del Server si la sesión web expiró). En el paso de activación, seleccione ahora la opción "Offline – Second step – Process received subscription file". Utilice el botón "Browse" o "Examinar" para cargar el archivoudssubscription.keyque recibió.

-

Haga clic en "Siguiente" ("Next") tras seleccionar el método y proporcionar la información requerida. Espere a que el proceso de activación (online o offline) finalice.

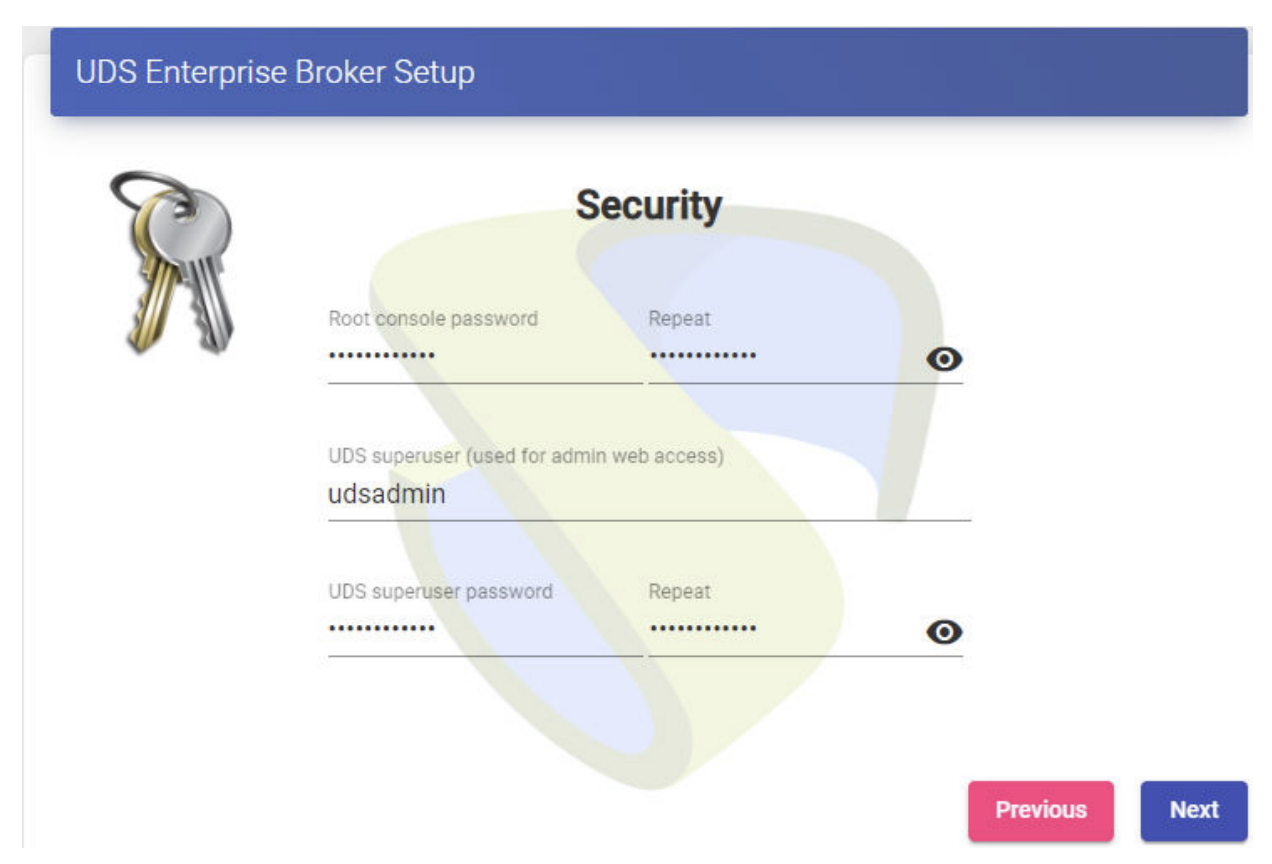

Paso 7 - Definición de Credenciales Administrativas Clave:

Este paso establece las contraseñas para las cuentas administrativas más importantes.

-

Contraseña Root del Sistema (Root Password): Introduzca y confirme una contraseña segura para el usuario

rootdel sistema operativo Linux subyacente del appliance UDS Server. Esta contraseña se usará para iniciar sesión directamente en la consola del servidor. -

Usuario Administrador de UDS (Admin User): Defina el nombre de usuario que utilizará para acceder a la interfaz de administración web de UDS Enterprise con todos los privilegios. Por defecto, se sugiere

root, pero puede cambiarlo si lo desea por motivos de seguridad o nomenclatura. -

Contraseña del Administrador de UDS (Admin Password): Introduzca y confirme una contraseña segura para el usuario administrador de UDS definido anteriormente. Es fundamental guardar estas credenciales (usuario y contraseña de admin UDS) en un lugar seguro, ya que serán necesarias para gestionar toda la plataforma.

Haga clic en "Siguiente" ("Next").

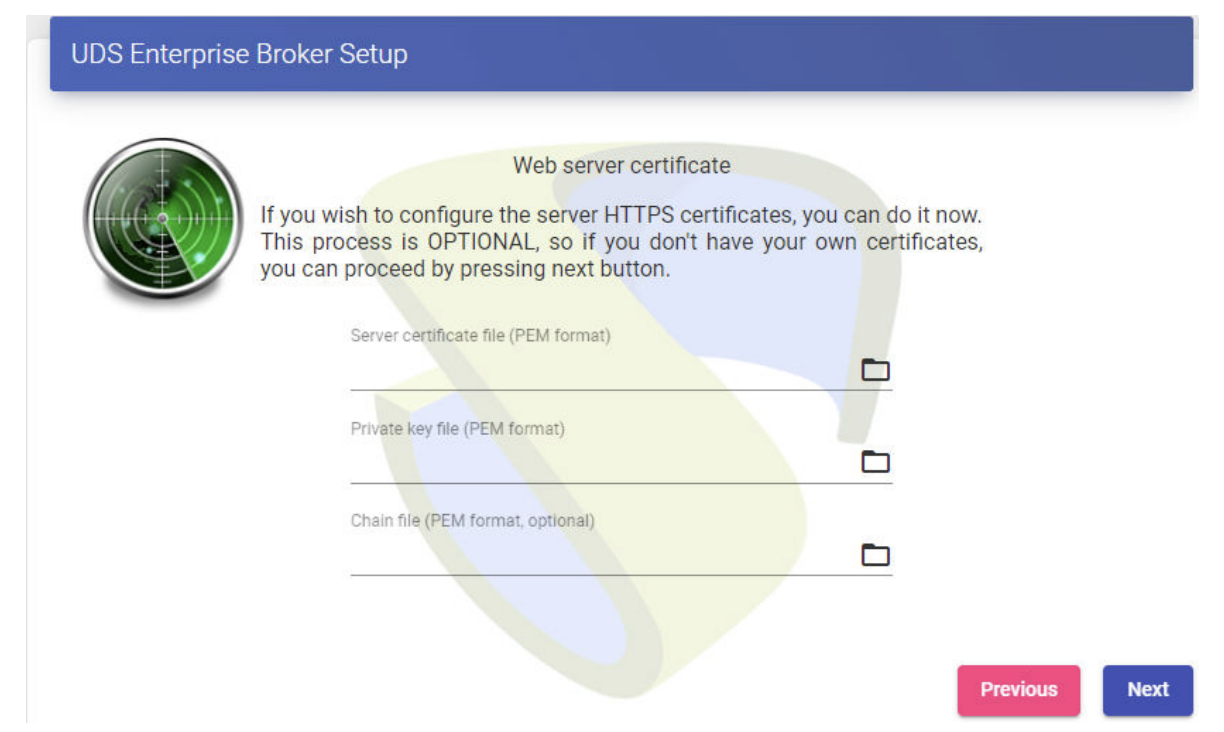

Paso 8 - Configuración Opcional de Certificados SSL:

El asistente ofrece la posibilidad de instalar certificados SSL/TLS válidos para el UDS Server durante esta configuración inicial, reemplazando los autofirmados. Si ya dispone de los archivos de certificado y clave privada:

-

Certificado del Servidor (Server certificate): Utilice el botón "Examinar" para cargar el archivo que contiene el certificado público del servidor (normalmente con extensión

.crto.pem). -

Clave Privada (Private key): Cargue el archivo correspondiente a la clave privada del certificado (normalmente

.keyo.pem). Asegúrese de que esta clave no esté protegida por contraseña o que UDS soporte claves cifradas si es el caso (consulte documentación UDS). -

Archivo de Cadena (Chain file) (Opcional): Si su certificado fue emitido por una Autoridad de Certificación (CA) intermedia, cargue aquí el archivo que contiene el certificado de esa CA intermedia (y potencialmente la CA raíz) para completar la cadena de confianza (normalmente

.crto.pem).

Si no tiene los certificados listos: Puede dejar estos campos vacíos. El sistema continuará usando los certificados autofirmados temporalmente. Sin embargo, la instalación de certificados válidos es una tarea post-instalación crítica para la seguridad. Podrá hacerlo más tarde mediante el comando uds cert en la consola del appliance o, en versiones más recientes, a través de la propia interfaz de administración. Haga clic en "Siguiente" ("Next").

Paso 9 - Finalización y Reinicio del Servidor:

El asistente indicará que el proceso de configuración ha concluido. Haga clic en el botón "Reboot" (Reiniciar). Esto es necesario para que todos los cambios de configuración (red, base de datos, certificados, etc.) surtan efecto correctamente. Puede cerrar la pestaña o ventana del navegador utilizada para el asistente.

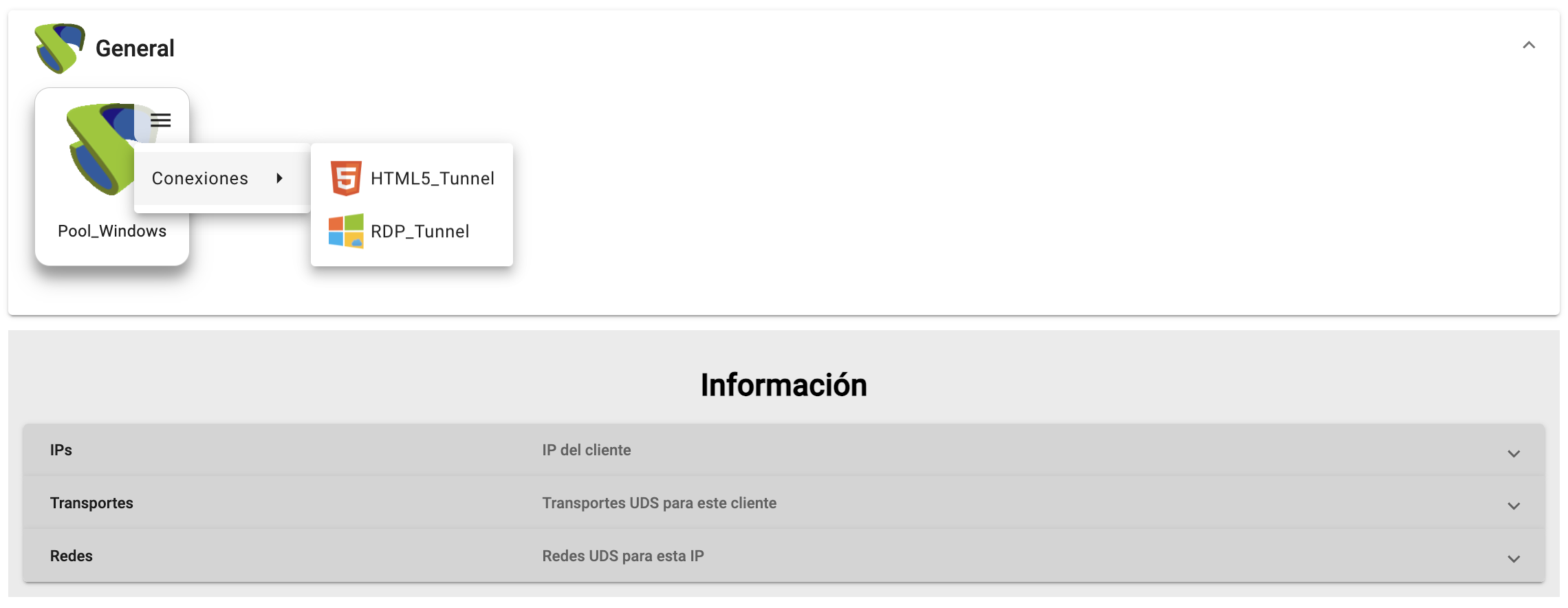

Tras el reinicio, que puede tardar unos minutos, el UDS Server estará operativo. La interfaz de administración principal será accesible ahora en el puerto estándar HTTPS (443) utilizando la dirección IP (privada o flotante) del servidor: https://<IP_UDS_Server>. Podrá iniciar sesión con las credenciales del usuario administrador de UDS (Admin User y Admin Password) que definió en el Paso 9.

¶ 5.2. Configuración Inicial del UDS Tunnel

Si su arquitectura incluye el componente UDS Tunnel (para acceso desde fuera de la red local o para conexiones HTML5), este también requiere una configuración inicial para establecer su identidad en la red y, lo más importante, para registrarse y conectarse de forma segura con el UDS Server principal que acaba de configurar.

De forma análoga al Server, abra un navegador web y diríjase a https://<IP_Appliance_UDS_Tunnel>:9900. Utilice la IP Flotante si accede remotamente, o la IP privada (192.168.100.11 en el ejemplo) si accede desde la misma red uds-network. Nuevamente, acepte el riesgo del certificado autofirmado inicial para poder proceder con la configuración.

Paso 1 - Selección de Idioma: Elija su idioma preferido para el asistente y haga clic en "Siguiente".

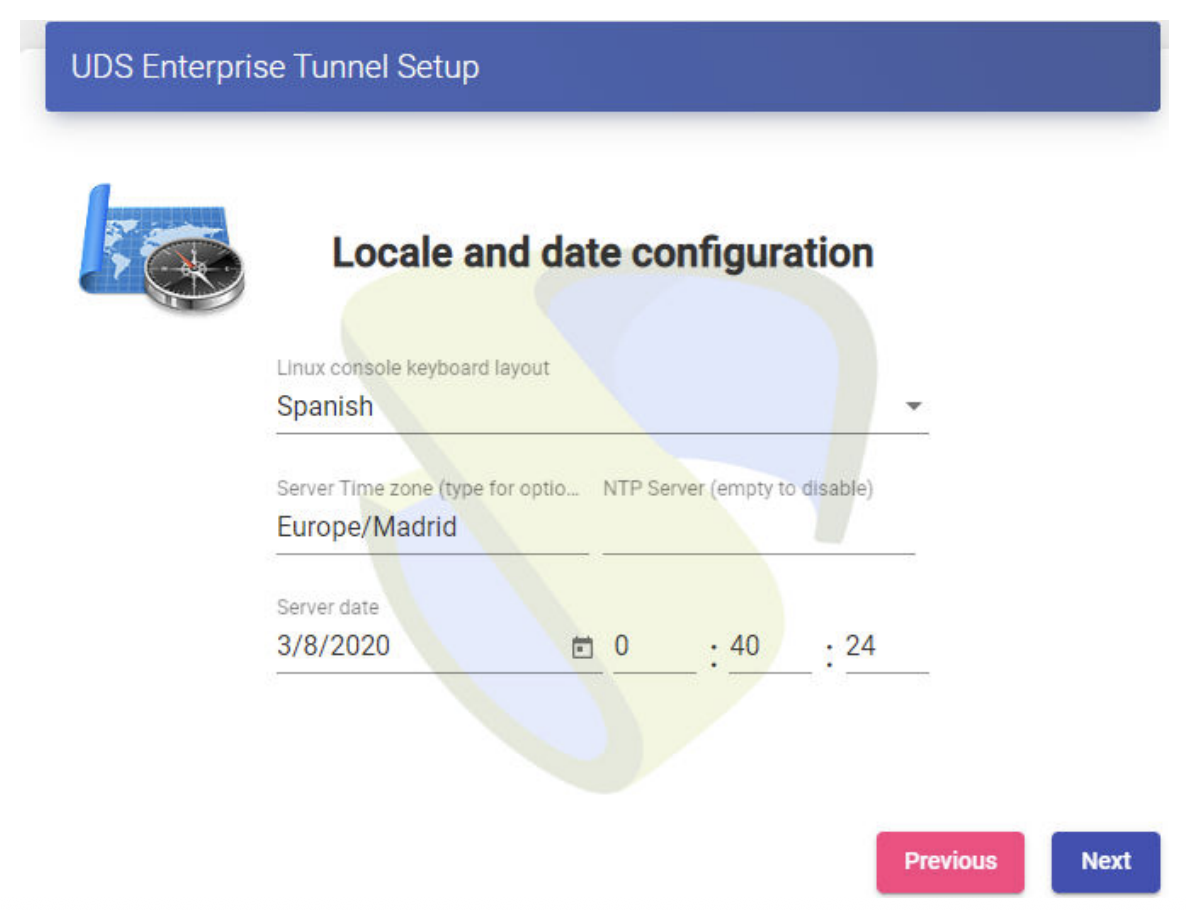

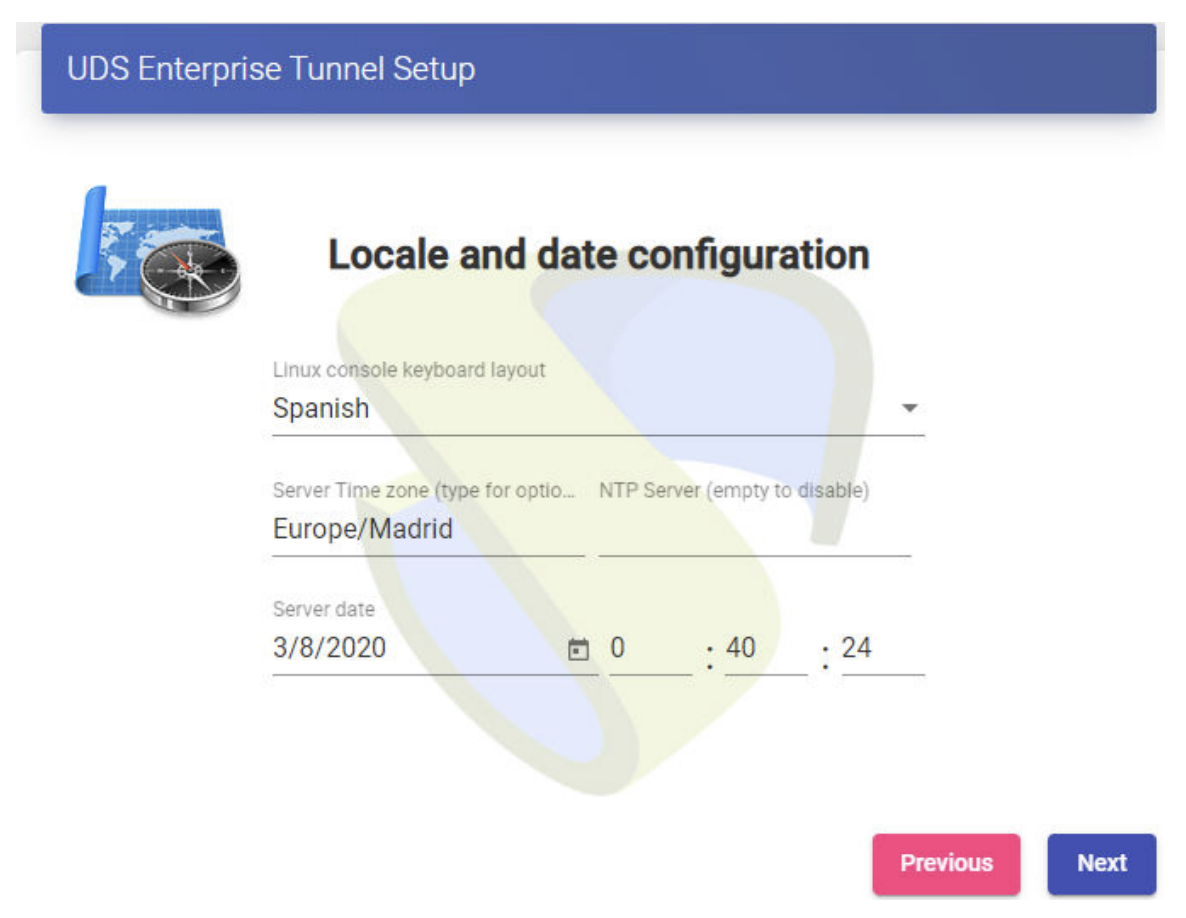

Paso 2 - Configuración Regional y de Sincronización Horaria:

-

Distribución del Teclado (Keyboard layout): Seleccione la distribución de teclado que corresponde a su hardware o preferencias para el uso futuro en la consola del servidor.

-

Zona Horaria (Timezone): Elija la zona horaria geográfica correcta para la ubicación del servidor (ej.,

Europe/Madrid). Una configuración horaria precisa es vital para los logs y la programación de tareas. -

Servidor NTP (Network Time Protocol): (Opcional pero altamente recomendado) Introduzca la dirección IP o el nombre DNS de un servidor NTP fiable. Esto permitirá al appliance sincronizar su reloj automáticamente, asegurando la coherencia temporal en toda la plataforma. Puede usar servidores NTP internos o públicos. Haga clic en "Siguiente" ("Next").

Paso 2 - Configuración de los Parámetros de Red:

Verifique o introduzca la configuración de red estática para la instancia del UDS Tunnel: Nombre de host (ej., udstunnel), Dominio (opcional), Dirección IP (ej., 192.168.100.11), Máscara de red, Puerta de enlace y Servidores DNS.

Utilice la opción "Skip network config" si la configuración detectada es correcta, o confirme los cambios si ha modificado algún valor. Haga clic en "Siguiente".

Paso 3 - Introducción del Código de Seguridad (Setup Code):

Al igual que con el Server, necesita obtener el código único de esta sesión de configuración desde la consola del appliance Tunnel. Acceda al panel del orquestador -> "Virtual Data Center" -> "Instancias". Localice la instancia del UDS Tunnel (ej., udstunnel-01). Haga clic en los tres puntos (⋮) y seleccione "Consola del servidor". Anote el "Setup Code" mostrado. Vuelva al asistente web e introduzca el código obtenido en el campo "Setup Code". Haga clic en "Siguiente".

Paso 4 - Configuración Regional y de Sincronización Horaria:

-

Seleccione la distribución del teclado para la consola del Tunnel.

-

Elija la zona horaria correcta.

-

Configure un servidor NTP si lo desea. Haga clic en "Siguiente".

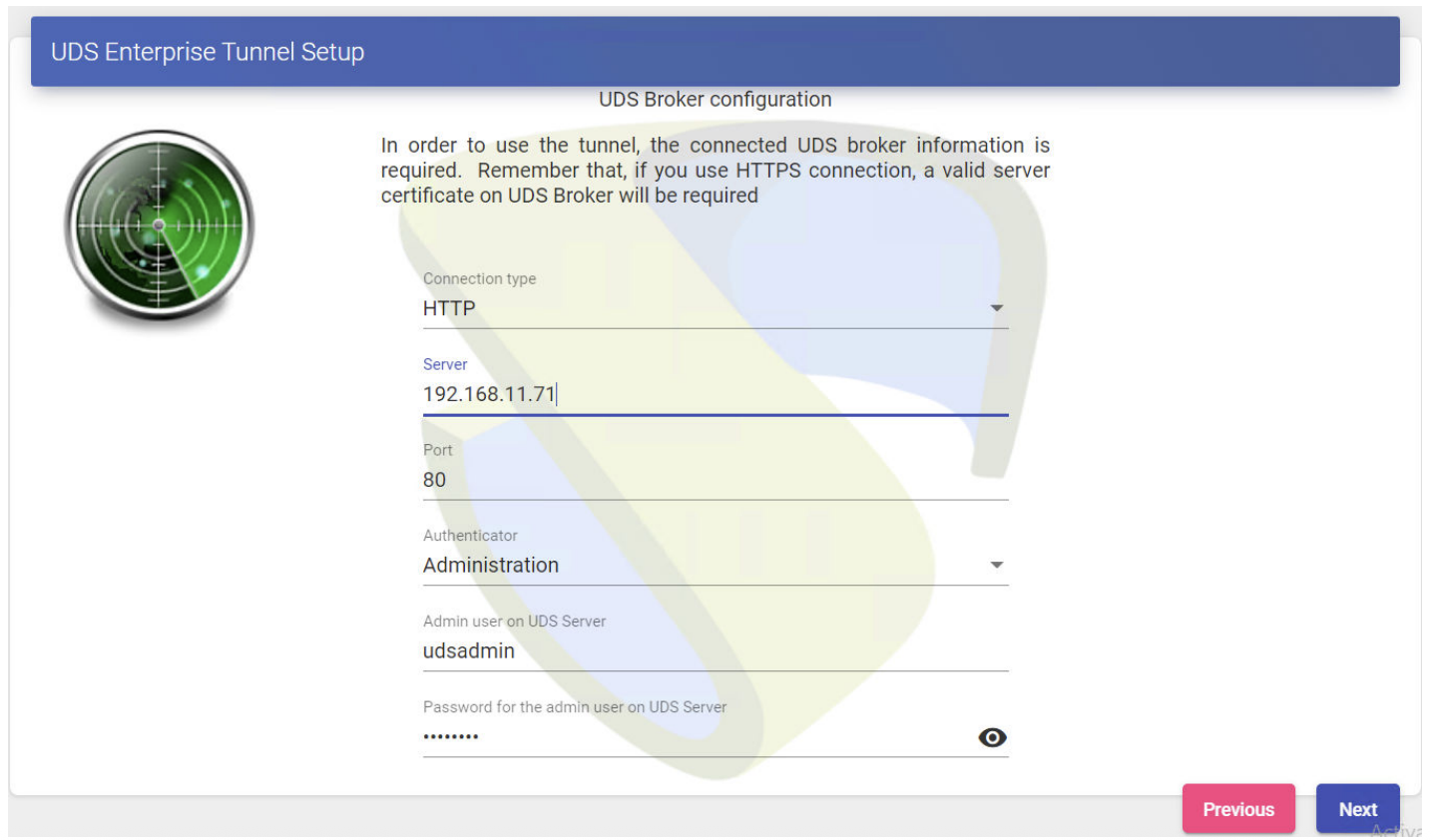

Paso 5 - Establecimiento de la Conexión con el UDS Server (Broker):

Este es el paso fundamental donde el Tunnel se registra con el Server principal. Introduzca la dirección IP privada o el nombre DNS completo (FQDN) del UDS Server que configuró previamente (ej., 192.168.100.10 o udsserver.vc.local). Se recomienda encarecidamente usar el nombre DNS si va a habilitar la conexión segura HTTPS entre ambos componentes, ya que los certificados SSL suelen emitirse para nombres de dominio, no para IPs. Asegúrese de que el Tunnel pueda resolver este nombre DNS (puede requerir configurar DNS correctamente o añadir una entrada en /etc/hosts del Tunnel como medida temporal).

-

Usar HTTPS (Use HTTPS): Marque esta casilla para asegurar la comunicación entre el Tunnel y el Server mediante cifrado SSL/TLS. Esta es la configuración recomendada por seguridad.

-

Consideración sobre Certificados (Comando uds trust): Si marcó "Use HTTPS" y el UDS Server está utilizando un certificado autofirmado o uno emitido por una CA interna que el Tunnel no reconoce por defecto, el intento de conexión segura fallará. Para solucionar esto antes de continuar en este paso del asistente web, necesita establecer confianza manualmente:

-

Acceda a la consola del UDS Tunnel (vía SSH, para lo cual podría necesitar temporalmente una clave SSH y/o IP Flotante si no la configuró al crear la instancia).

-

Ejecute el comando:

uds trust <nombre_dns_o_IP_del_UDS_Server>(reemplace con el nombre o IP que usó en el campo "UDS Server"). Este comando descargará el certificado del Server y lo añadirá al almacén de confianza del Tunnel.

-

Si usa nombre DNS, verifique que la resolución funciona correctamente desde el Tunnel (ej., con ping <nombre_dns_uds_server>) o añada la entrada correspondiente en el archivo /etc/hosts del Tunnel.

Seleccione en la lista desplegable el autenticador configurado en el UDS Server que contiene al usuario administrador que utilizará para autorizar este registro. Si va a usar el usuario root de UDS creado durante la configuración del Server, puede seleccionar el autenticador especial llamado "Administration".

-

Nombre de Usuario (Username): Introduzca el nombre del usuario administrador de UDS (ej.,

root). -

Contraseña (Password): Introduzca la contraseña correspondiente a ese usuario administrador de UDS.

Haga clic en "Siguiente". El Tunnel intentará ahora conectarse al UDS Server usando los parámetros y credenciales proporcionados para completar el proceso de registro.

Paso 6 - Establecimiento de la Contraseña Root del Tunnel:

Introduzca y confirme una contraseña segura para el usuario root del sistema operativo del appliance UDS Tunnel. Esta contraseña se usará para el acceso directo a la consola. Haga clic en "Siguiente".

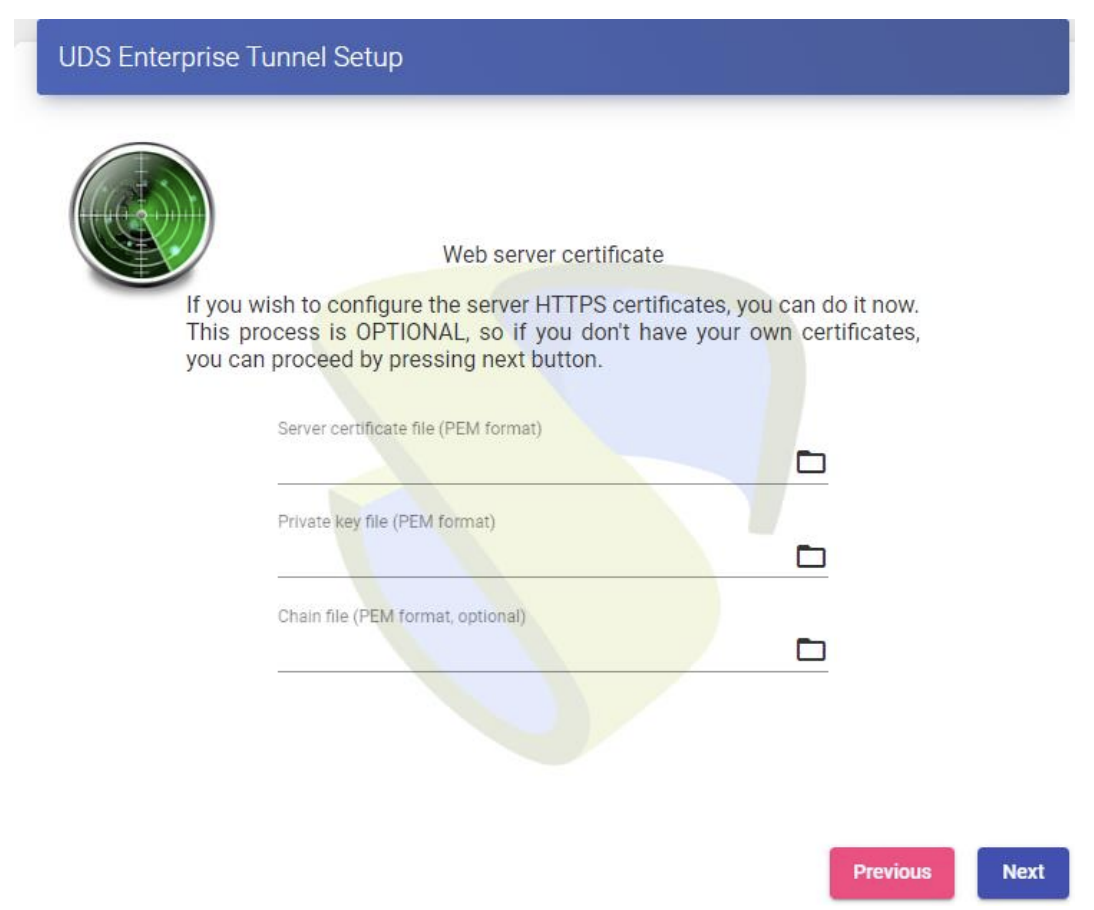

Paso 7 - Configuración Opcional de Certificados SSL (para el Tunnel):

De forma similar al Server, aquí puede cargar los archivos de certificado SSL/TLS válidos (.crt/.pem) y la clave privada (.key/.pem) que el propio UDS Tunnel utilizará para las conexiones entrantes de los usuarios (ej., para sesiones HTTPS del portal si se accede a través del Tunnel, o para conexiones HTML5).

Si no los tiene ahora, puede omitir este paso y configurarlos más tarde. El Tunnel usará certificados autofirmados mientras tanto. Haga clic en "Siguiente".

Paso 8 - Finalización y Reinicio del Tunnel:

El asistente confirmará que la configuración ha finalizado. Haga clic en el botón "Reboot" (Reiniciar) para que el UDS Tunnel aplique todos los cambios y establezca la conexión definitiva con el Server. Puede cerrar la ventana del asistente web.

Tras el reinicio, el UDS Tunnel debería estar completamente configurado y operativo, listo para gestionar conexiones tunelizadas según se defina en los Transportes dentro de la interfaz de administración del UDS Server. Podrá verificar su estado y configuración en la sección "Tools" -> "Configuration" -> "Tunnel Servers" del UDS Server.

¶ 5.3. Descarga e Instalación del UDS Actor en la Máquina Plantilla (Gold Image)

Una vez que los componentes centrales de UDS (Server y, opcionalmente, Tunnel) están configurados y operativos, el siguiente paso fundamental para poder desplegar escritorios virtuales gestionados es instalar el agente UDS Actor en la máquina virtual que servirá como plantilla o "Gold Image". Este agente es responsable de la comunicación entre el escritorio virtual final y el UDS Server, permitiendo la personalización (cambio de nombre, unión a dominio, etc.) y el control del ciclo de vida del escritorio.

Inicie sesión en la interfaz web principal del UDS Server (https://<IP_UDS_Server>) utilizando las credenciales del usuario administrador (ej., root) que definió durante la configuración inicial.

Una vez dentro del panel de administración, localice el menú de usuario. Este suele encontrarse en la esquina superior derecha de la interfaz, mostrando el nombre del usuario conectado (ej., root). Haga clic sobre el nombre de usuario para desplegar un menú de opciones.

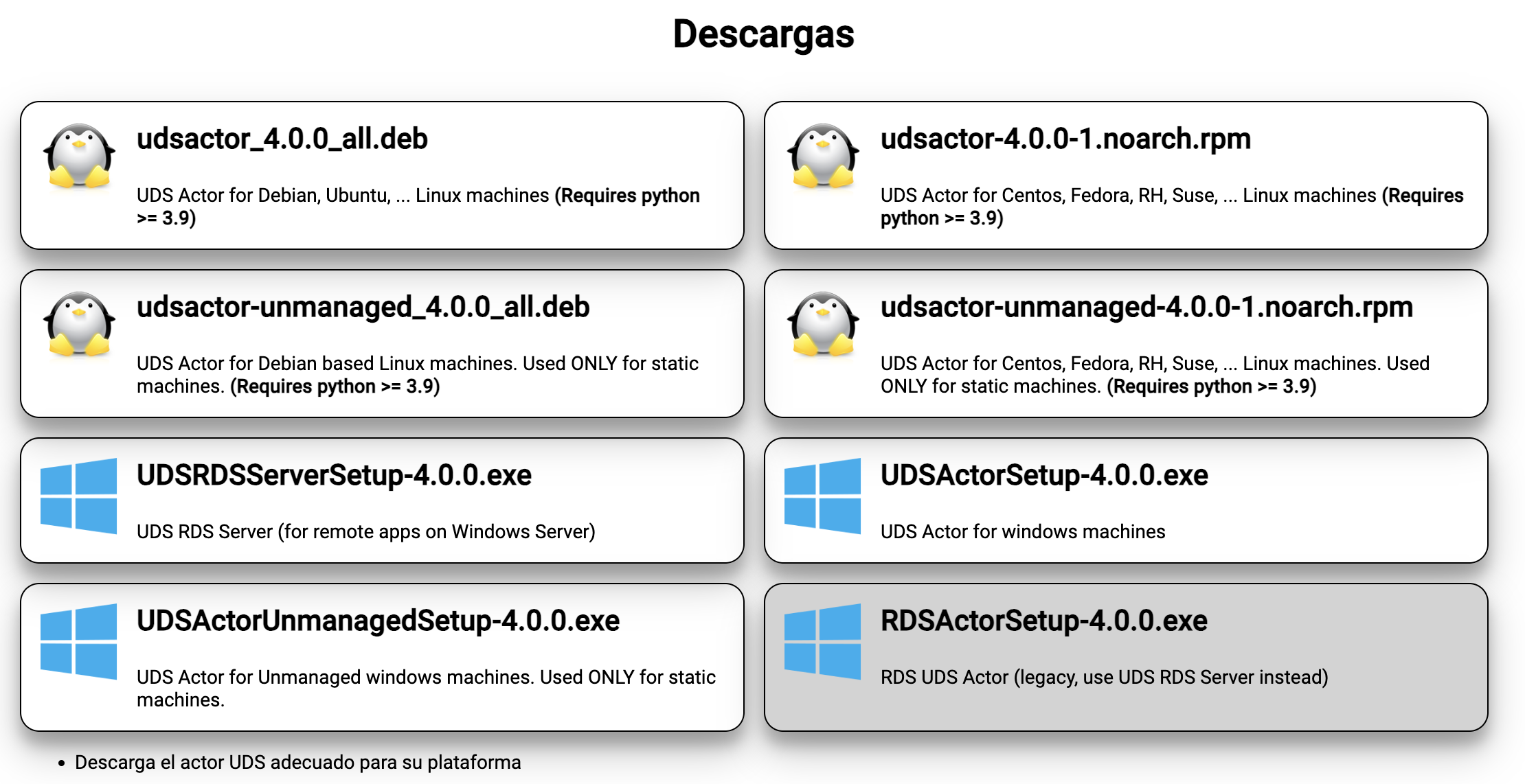

Dentro del menú de usuario, seleccione la opción denominada "Descargas" o "Downloads". Esto le llevará a una página donde se listan todos los componentes descargables de UDS Enterprise, incluyendo los diferentes tipos de Actores.

En la página de descargas, encontrará varios instaladores para el UDS Actor, cada uno diseñado para un propósito y sistema operativo específico. Es crucial elegir el correcto para su máquina plantilla:

-

udsactor_4.0.0_all.deb: Este es el Actor estándar para máquinas plantilla Linux basadas en Debian/Ubuntu. Requiere Python 3.9 o superior. -

udsactor-4.0.0-1.noarch.rpm: Este es el Actor estándar para máquinas plantilla Linux basadas en RPM (CentOS, Fedora, RHEL, Suse...). También requiere Python 3.9 o superior. -

udsactor-unmanaged_4.0.0_all.deb: Actor específico para máquinas Linux (Debian/Ubuntu) que serán gestionadas como máquinas estáticas (proveedor "Static IP Machines Provider"). No se usa para plantillas de escritorios VDI autogenerados. -

udsactor-unmanaged-4.0.0-1.noarch.rpm: Actor específico para máquinas Linux (RPM) que serán gestionadas como máquinas estáticas. No usar para plantillas VDI. -

UDSRDSServerSetup-4.0.0.exe: Este Actor está diseñado específicamente para instalarse en Servidores Windows que actuarán como servidores de aplicaciones RDS (RemoteApp). No es para plantillas de escritorios VDI. -

UDSActorSetup-4.0.0.exe: Este es el Actor estándar para máquinas plantilla Windows (escritorios VDI). Este es el que usaremos como ejemplo en los siguientes pasos de esta guía. -

UDSActorUnmanagedSetup-4.0.0.exe: Actor específico para máquinas Windows que serán gestionadas como máquinas estáticas. No usar para plantillas VDI. -

RDSActorSetup-4.0.0.exe: (Marcado como legacy en la imagen) Versión anterior del actor RDS. Se debe usarUDSRDSServerSetup-4.0.0.exeen su lugar.

Haga clic en el enlace correspondiente al UDSActorSetup-4.0.0.exe (o el actor Linux apropiado si su plantilla es Linux) para descargar el instalador a su máquina local.

Transfiera el archivo del instalador descargado (UDSActorSetup-4.0.0.exe) a la máquina virtual que ha preparado como plantilla (Gold Image) en el orquestador (la que creó en el paso 2.7).

Inicie sesión en la máquina virtual plantilla con permisos de administrador y ejecute el instalador del UDS Actor. Siga los pasos del asistente de instalación:

-

Seleccione el idioma.

-

Acepte los términos de la licencia.

-

Elija la ruta de instalación (normalmente puede dejar la predeterminada).

-

Proceda con la instalación.

Importante: Al finalizar la instalación, se abrirá la ventana de configuración del Actor. NO configure ni registre el Actor en la plantilla en este momento. Simplemente cierre la ventana de configuración. La configuración se realizará automáticamente cuando UDS cree un escritorio a partir de esta plantilla, o mediante los OS Managers.

Una vez instalado el Actor (pero sin configurar), puede apagar la máquina virtual plantilla y proceder a crear el snapshot o imagen final de ella en el orquestador si no lo hizo ya. Esta plantilla con el Actor instalado es la que referenciará en UDS para crear los pools de servicios.

Con el Actor instalado en la plantilla, ya tiene todos los elementos necesarios para empezar a configurar los servicios VDI dentro de UDS Enterprise.

¶ 6. Configuración de UDS con Openstack

Una vez que los componentes base de UDS (Server y Tunnel) están instalados y configurados, y el UDS Actor está instalado en sus máquinas plantilla, el siguiente paso crucial es conectar UDS Enterprise con la plataforma Aire Cloud (OpenStack) para que UDS pueda orquestar la creación, gestión y eliminación de los escritorios virtuales. Esto se realiza configurando un Proveedor de Servicios (Service Provider) de tipo OpenStack dentro de la interfaz de administración de UDS.

Este procedimiento establece el vínculo entre UDS Enterprise y su infraestructura en la nube de Aire Cloud, permitiendo a UDS interactuar directamente con la API de OpenStack para gestionar los recursos VDI. Siga estos pasos detallados para registrar su entorno en el orquestador:

-

Acceder a la Interfaz de Administración de UDS: Ingrese a la interfaz web principal del UDS Server (

https://<IP_UDS_Server>) utilizando las credenciales del usuario administrador (por ejemplo,root) que estableció durante la configuración inicial. -

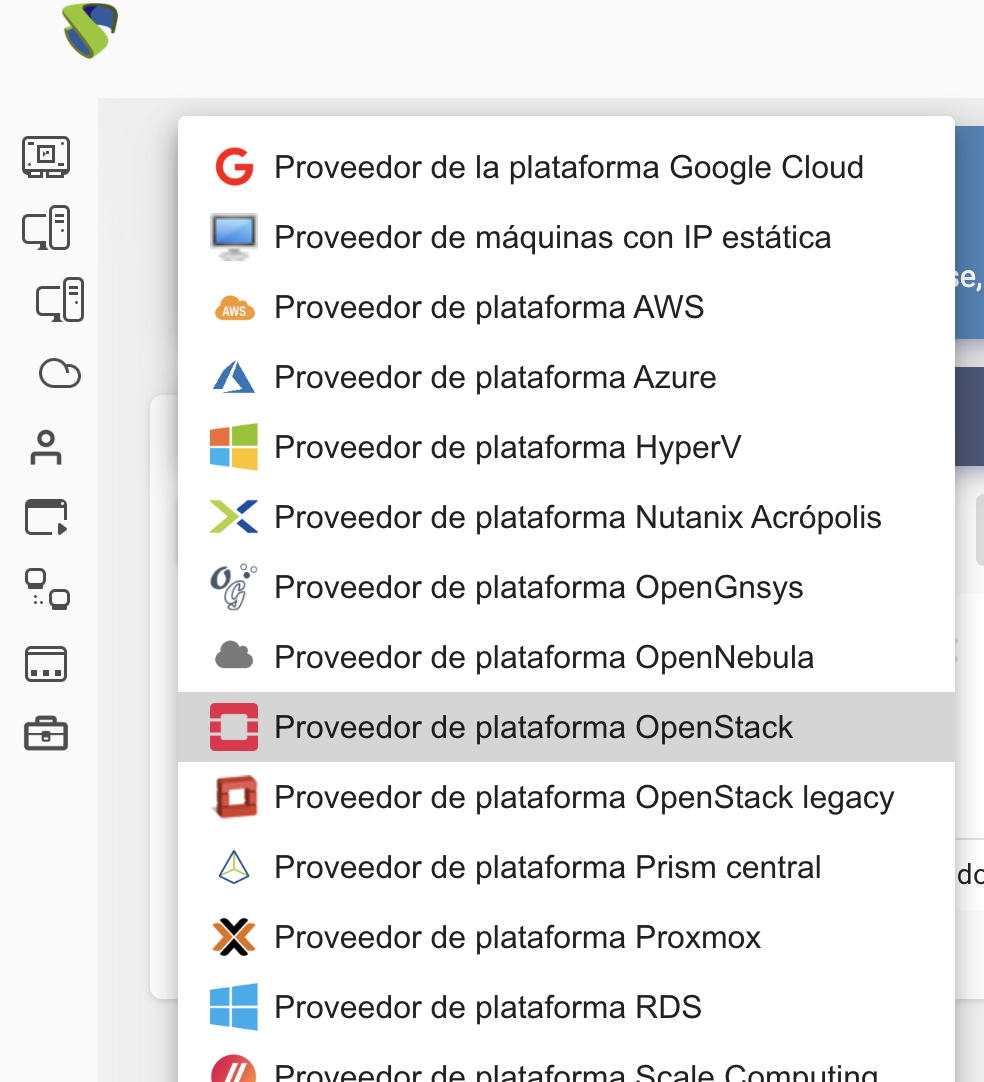

Navegar a la Sección de Proveedores de Servicios: Una vez autenticado, localice el menú de navegación principal (usualmente en el lateral izquierdo). Dentro de este menú, busque y seleccione la opción "Servicios" (o "Services"). Dentro de la sección de Servicios, encontrará un subapartado denominado "Proveedores" (o "Providers"). Haga clic en él.

-

Iniciar la Creación de un Nuevo Proveedor: En la pantalla de gestión de Proveedores de Servicios, encontrará un listado de los proveedores ya configurados (si los hubiera) y un botón para añadir uno nuevo. Haga clic en el botón "Nuevo" (o "New").

-

Seleccionar el Tipo de Proveedor Adecuado: Se desplegará un menú o lista mostrando los diferentes tipos de plataformas que UDS puede gestionar. Seleccione la opción específica "Proveedor de plataforma OpenStack" (o "OpenStack Platform Provider").

Comprobar nuevos endpoints según la siguiente página de Rebranding

-

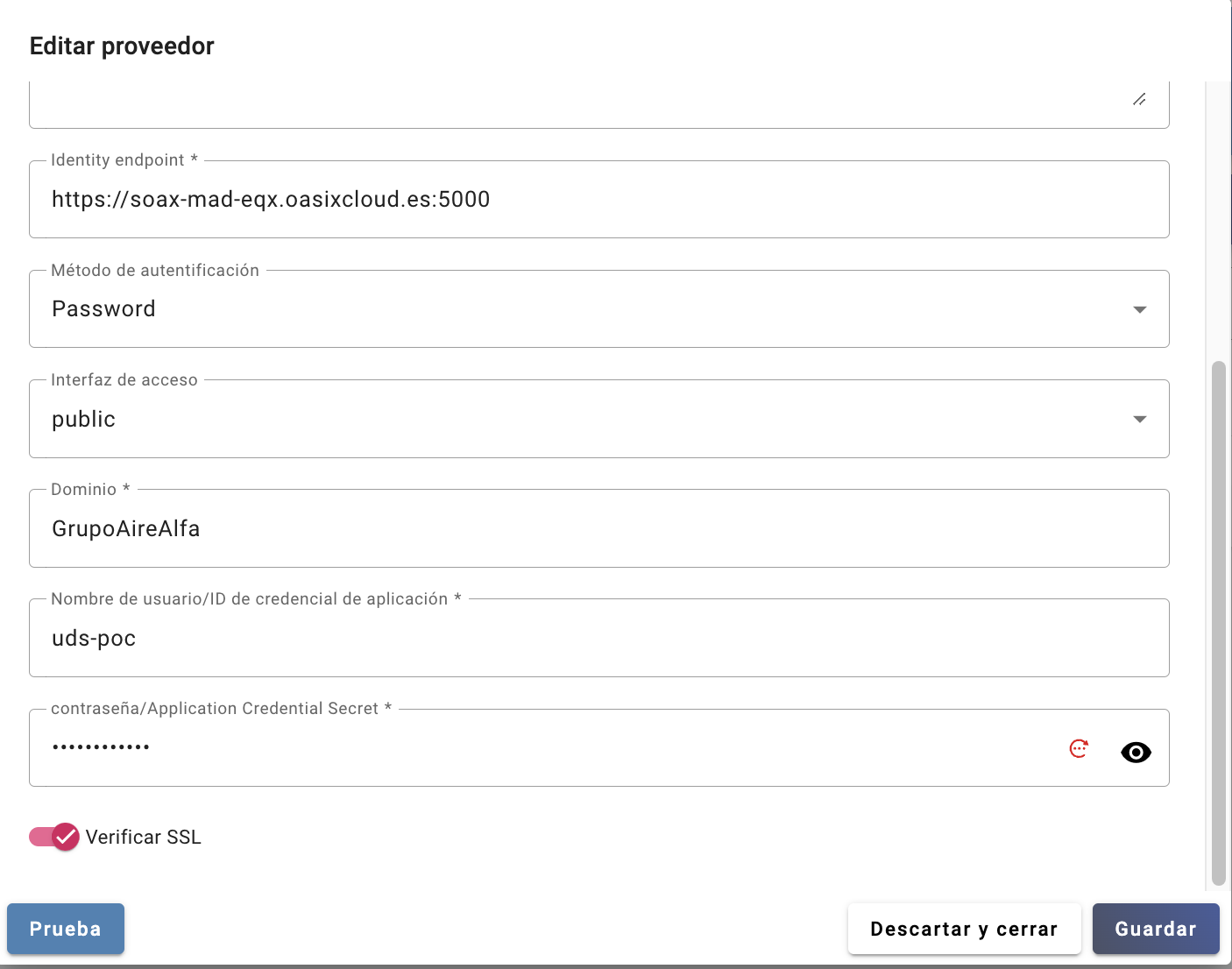

Configurar los Parámetros de Conexión (Pestaña "Principal" / "Main"): Esta pestaña contiene la información esencial para que UDS se conecte y autentique contra la API del orquestador.

- Nombre (Name): Asigne un nombre claro y descriptivo que identifique inequívocamente este proveedor dentro de UDS (ej.,

Orquestador Madrid,Aire Cloud Principal). - Endpoint de Identidad (Identity Endpoint / Host / Auth URL): Este es uno de los campos más críticos. Debe introducir la URL completa del servicio Keystone de OpenStack en su entorno. Para la región de Madrid, la URL correcta es:

https://soaxng.airetech.es:5000/v3. Este endpoint es el punto de entrada para la autenticación. - Método de Autenticación (Authentication Method): Deje la opción seleccionada por defecto, que debe ser "Password".

- Interfaz de Acceso (Access Interface): Mantenga la selección predeterminada en "Public". Esto indica a UDS que utilice la URL pública del endpoint de Keystone.

- Dominio (Domain): Introduzca el nombre del dominio de OpenStack al que pertenece su proyecto y la cuenta de servicio en el orquestador. Consulte la configuración de su cuenta en el orquestador si no está seguro (a menudo es

Defaulto un dominio específico de su organización). - Nombre de Usuario (Username): Escriba el nombre de usuario de la cuenta de servicio que creó específicamente en el orquestador para que UDS la utilice (la cuenta con roles de Administrador de dominio y Operador de proyecto, y con 2FA desactivado).

- Contraseña (Password): Introduzca la contraseña correspondiente a la cuenta de servicio mencionada anteriormente.

- Nombre del Proyecto/Tenant (Tenant / Project Name): Especifique el nombre exacto del proyecto (tenant) dentro del orquestador donde UDS desplegará y gestionará las máquinas virtuales VDI. Este debe ser el proyecto asociado a la cuenta de servicio.

- Nombre (Name): Asigne un nombre claro y descriptivo que identifique inequívocamente este proveedor dentro de UDS (ej.,

-

Probar la Conexión Inicial: Antes de proceder a la pestaña avanzada, es fundamental verificar que los datos de conexión son correctos. Haga clic en el botón "Prueba" (o "Test"). UDS intentará contactar el endpoint de Keystone y autenticarse con las credenciales proporcionadas.

- Resultado Exitoso: Si la conexión y autenticación son correctas, recibirá un mensaje de confirmación (ej., "Test connection successful"). Esto valida que UDS puede comunicarse con la API del orquestador.

- Resultado Fallido: Si aparece un error, revise meticulosamente cada uno de los parámetros introducidos en la pestaña "Principal", especialmente la URL del endpoint, el dominio, el nombre de usuario, la contraseña y el nombre del proyecto. Verifique también la conectividad de red desde el UDS Server hacia el endpoint y confirme que la cuenta de servicio tiene los permisos correctos y el 2FA desactivado en el orquestador.

-

Configurar Parámetros Avanzados (Pestaña "Avanzado"): Una vez validada la conexión principal, cambie a la pestaña "Avanzado" para refinar la configuración:

- ID de Proyecto (Project ID): Después de una prueba de conexión exitosa en la pestaña principal, este campo desplegable debería poblarse automáticamente con los proyectos accesibles por la cuenta de servicio. Seleccione el proyecto específico donde UDS alojará la infraestructura VDI (debería coincidir con el nombre de proyecto introducido anteriormente).

- Región (Region Name): Introduzca el nombre exacto de la región del orquestador donde operará UDS. Para el centro de datos de Madrid, el valor correcto es:

MAD_EQX. - Concurrencia de Creación/Eliminación, Timeout, etc.: Revise los valores por defecto para la concurrencia de operaciones, el timeout de la API, la versión de la API de volúmenes, etc. Generalmente, los valores predeterminados son un buen punto de partida, pero puede ajustarlos más adelante si observa problemas de rendimiento o timeouts. Deje el resto de valores de esta pestaña por defecto a menos que tenga requisitos muy específicos y comprenda las implicaciones.

-

Probar la Configuración Completa: Es recomendable realizar una segunda prueba haciendo clic nuevamente en el botón "Prueba" después de haber configurado la pestaña "Avanzado" (especialmente después de seleccionar el ID de Proyecto y la Región). Esto verifica que UDS puede interactuar con los servicios específicos dentro del proyecto y región seleccionados.

-

Guardar la Configuración del Proveedor: Si ambas pruebas han sido exitosas, haga clic en el botón "Guardar" (o "Save") para almacenar permanentemente la configuración de este proveedor de servicios OpenStack.

Con estos pasos completados, UDS Enterprise ahora reconoce y está autorizado para interactuar con su entorno del orquestador en la región y proyecto especificados. Está listo para proceder con la creación de pools de servicios que utilizarán esta conexión para desplegar escritorios virtuales.

¶ 7. Configurar Gestores de Sistema Operativo (OS Managers)

Los "OS Managers" son componentes cruciales en UDS Enterprise que definen cómo se gestionará el sistema operativo de los escritorios virtuales una vez desplegados. Son responsables de tareas como el renombrado de la máquina, la unión (o no) a un dominio, la gestión de contraseñas y el control de las sesiones de usuario. Cada "Service Pool" que despliegue escritorios virtuales necesitará tener asociado un OS Manager adecuado al tipo de sistema operativo y al método de gestión deseado.

Para este ejemplo, dado que hemos optado por el autenticador interno y queremos evitar la complejidad de la integración con Active Directory, configuraremos un "Windows Basic OS Manager". Este tipo es adecuado para gestionar escritorios virtuales Windows que no se unirán a un dominio AD.

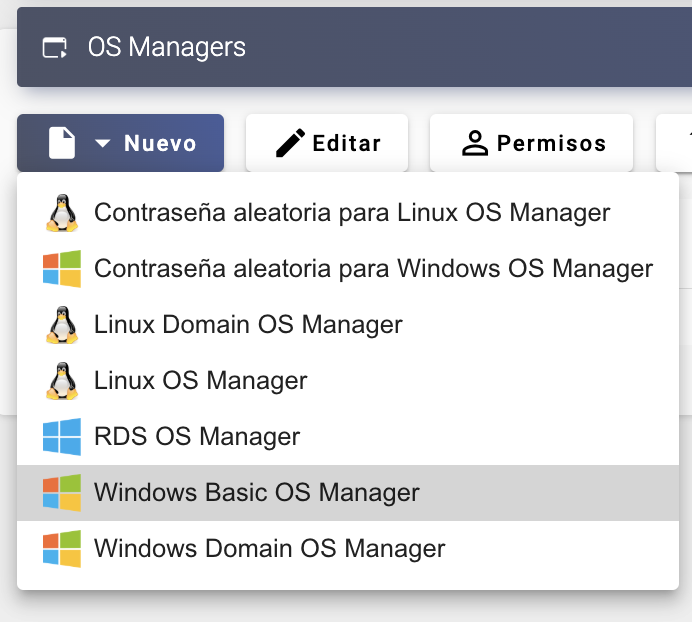

-

Acceder a la Sección de OS Managers: En la interfaz de administración de UDS, navegue en el menú principal hasta la sección "Configuración" (o "Settings"/"Configuration") y seleccione el subapartado "OS Managers" (Gestores de SO).

-

Crear un Nuevo OS Manager: Haga clic en el botón "Nuevo" (o "New").

-

Seleccionar el Tipo "Windows Basic OS Manager": De la lista de tipos de OS Managers disponibles, elija "Windows Basic OS Manager" (o "Gestor SO Windows Básico").

-

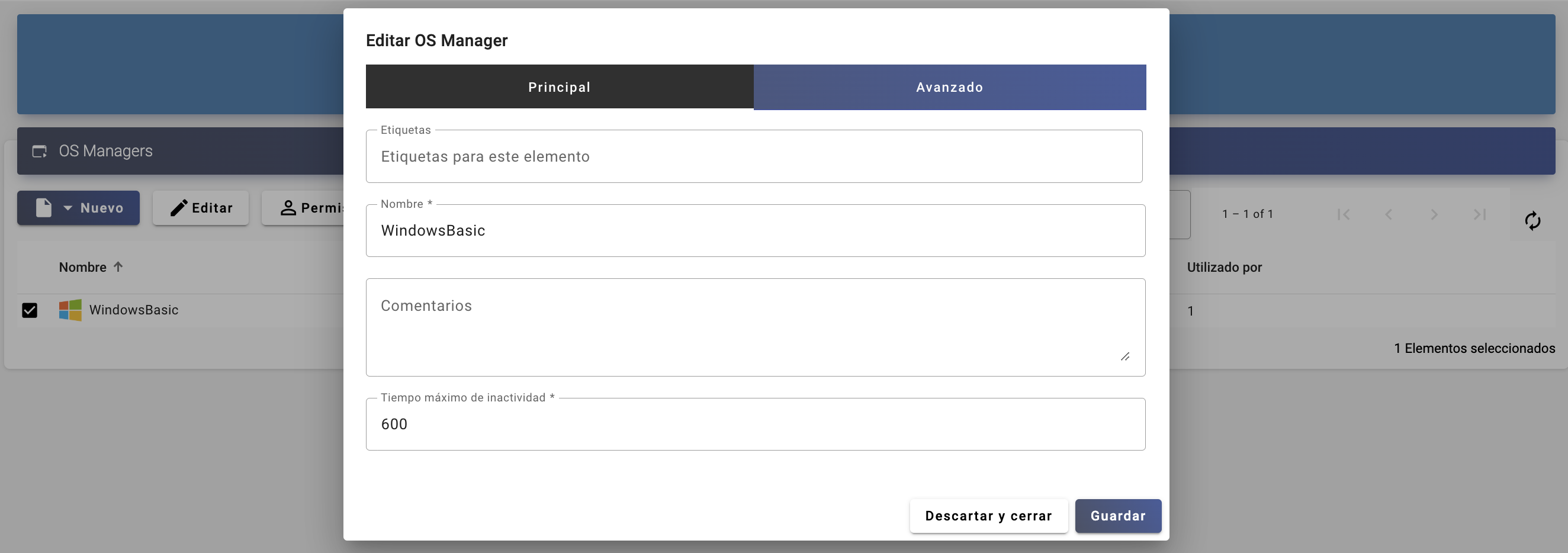

Configurar los Parámetros (Pestaña "Principal" / "Main"):

- Nombre (Name): Asigne un nombre descriptivo, por ejemplo,

Windows Basic Non-Persistent. - Tiempo Máximo de Inactividad (Max. Idle time): Especifique el tiempo máximo (en segundos) que una sesión de usuario puede permanecer inactiva (sin interacción de teclado o ratón) antes de que el Actor UDS cierre la sesión automáticamente. Un valor de

0o negativo deshabilita esta función. Por ejemplo,3600para cerrar sesión tras una hora de inactividad. Déjelo en0si no desea cierres por inactividad.

- Nombre (Name): Asigne un nombre descriptivo, por ejemplo,

-

Configurar Parámetros Avanzados (Pestaña "Avanzado"):

- Acción al Cerrar Sesión (Logout Action): Este parámetro define qué sucederá con el escritorio virtual cuando el usuario cierre su sesión. Las opciones principales son:

Keep service assigned(Mantener servicio asignado - Semi-persistente): El escritorio se mantiene asignado al usuario. Si el usuario se vuelve a conectar, obtendrá la misma máquina virtual con los cambios que haya realizado. Sin embargo, si se publica una nueva versión de la plantilla (actualizaciones), al cerrar sesión, este escritorio se eliminará y en la siguiente conexión recibirá uno nuevo basado en la versión actualizada.Remove service(Eliminar servicio - No persistente): Tan pronto como el usuario cierra sesión, el escritorio virtual se elimina por completo. Cada vez que el usuario se conecte, recibirá un escritorio nuevo y limpio basado en la plantilla original. Esta es la opción más común para escritorios no persistentes.Keep service assigned even on new publication(Mantener servicio asignado incluso en nueva publicación - Persistente): El escritorio se asigna permanentemente al usuario. Conserva todos los cambios y no se elimina aunque se publiquen nuevas versiones de la plantilla. Solo se eliminará si un administrador lo hace manualmente. Para este ejemplo, seleccionaremosRemove servicepara un escenario no persistente.

- Cierre de Sesión por Calendario (Calendar logout): Permite definir si la sesión de un usuario se cerrará forzosamente cuando expire un calendario de acceso asociado al Service Pool. Si se establece en "Sí", el usuario será desconectado. Si se establece en "No", el usuario no será desconectado activamente, pero no podrá volver a conectar si se desconecta una vez expirado el calendario. Puede dejar el valor por defecto ("No") por ahora.

- Acción al Cerrar Sesión (Logout Action): Este parámetro define qué sucederá con el escritorio virtual cuando el usuario cierre su sesión. Las opciones principales son:

-

Guardar la Configuración: Haga clic en "Guardar" ("Save"). Ahora tiene configurado un OS Manager básico para escritorios Windows no unidos a dominio.

¶ 8. Configurar Pools de Servicios (Service Pools)

El "Service Pool" es el corazón de la entrega de servicios en UDS. Agrupa un servicio base (definido en el proveedor de servicios, como nuestra conexión al orquestador), un OS Manager (que define cómo se gestiona el SO del escritorio) y define cuántos escritorios estarán disponibles, cómo se asignarán y quién tendrá acceso.

Vamos a crear un Service Pool para ofrecer escritorios Windows no persistentes utilizando el proveedor Aire Cloud y el OS Manager que acabamos de configurar.

-

Acceder a la Sección de Service Pools: En el menú principal de UDS, navegue a "Pools de Servicios" (o "Service Pools").

-

Crear un Nuevo Service Pool: Haga clic en el botón "Nuevo" (o "New").

-

Configurar Parámetros Principales (Pestaña "Principal" / "Main"):

- Nombre (Name): Asigne un nombre descriptivo que verán los usuarios finales (ej.,

Escritorio Windows Básico,W10-NoPersistente). Puede usar variables como{pool}o{user}si lo desea, aunque no es común aquí. - Nombre Corto (Short name): (Opcional) Un nombre más breve que puede mostrarse en lugar del nombre completo en algunas vistas.

- Servicio Base (Base Service): Seleccione en el desplegable el servicio base que corresponde a la plantilla Windows que preparó y registró en el proveedor Aire Cloud. Debería aparecer listado bajo el nombre del proveedor que configuró (ej.,

Madrid EQX->Windows10-Template-v1). Este es un paso crucial que vincula el pool a su plantilla en el orquestador. - Gestor SO (OS Manager): Seleccione en el desplegable el OS Manager que creó en el paso anterior (ej.,

Windows Basic Non-Persistent). - Publicar al Crear (Publish on creation): Marque esta casilla si desea que UDS inicie automáticamente la creación de la primera "publicación" (una copia interna de la plantilla) y comience a generar escritorios en caché tan pronto como guarde el pool. Desmárquela si prefiere iniciar la publicación manualmente más tarde desde la pestaña "Publications" del pool. Para este ejemplo, puede dejarla marcada.

- Nombre (Name): Asigne un nombre descriptivo que verán los usuarios finales (ej.,

-

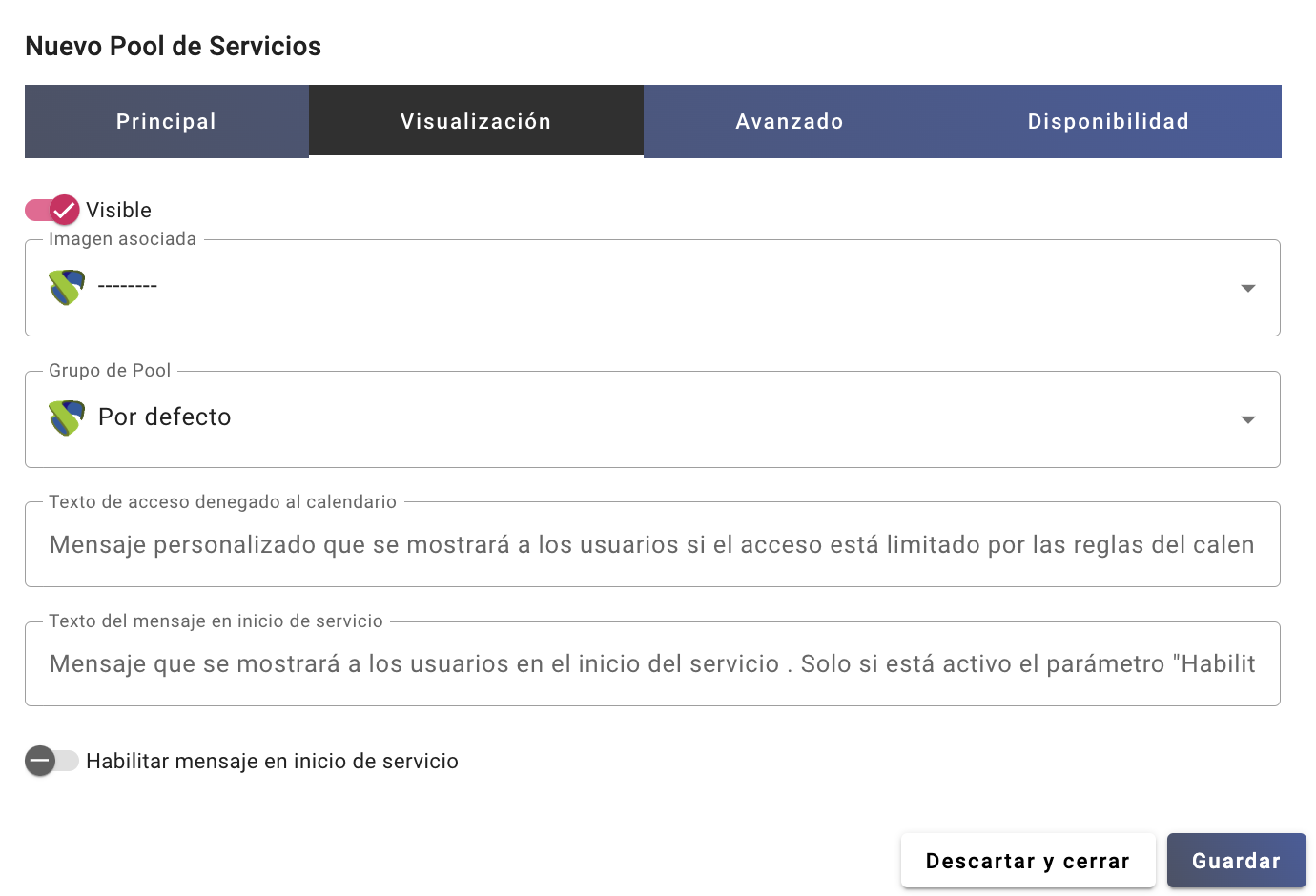

Configurar Parámetros de Visualización (Pestaña "Display"):

- Visible: Asegúrese de que esta casilla esté marcada para que los usuarios asignados puedan ver y acceder a este pool de servicios.

- Imagen Asociada (Associated Image): (Opcional) Puede seleccionar una imagen del "Gallery" (Galería, en "Tools") para representar visualmente este servicio a los usuarios.

- Grupo de Pools (Pool group): (Opcional) Si ha creado grupos de pools (en "Pools" -> "Groups") para organizar los servicios en el portal de usuario, puede asignar este pool a uno de ellos aquí.

- Texto Acceso Denegado por Calendario (Calendar Access denied text): (Opcional) Mensaje personalizado que se mostrará al usuario si intenta acceder fuera del horario permitido por un calendario de acceso.

-

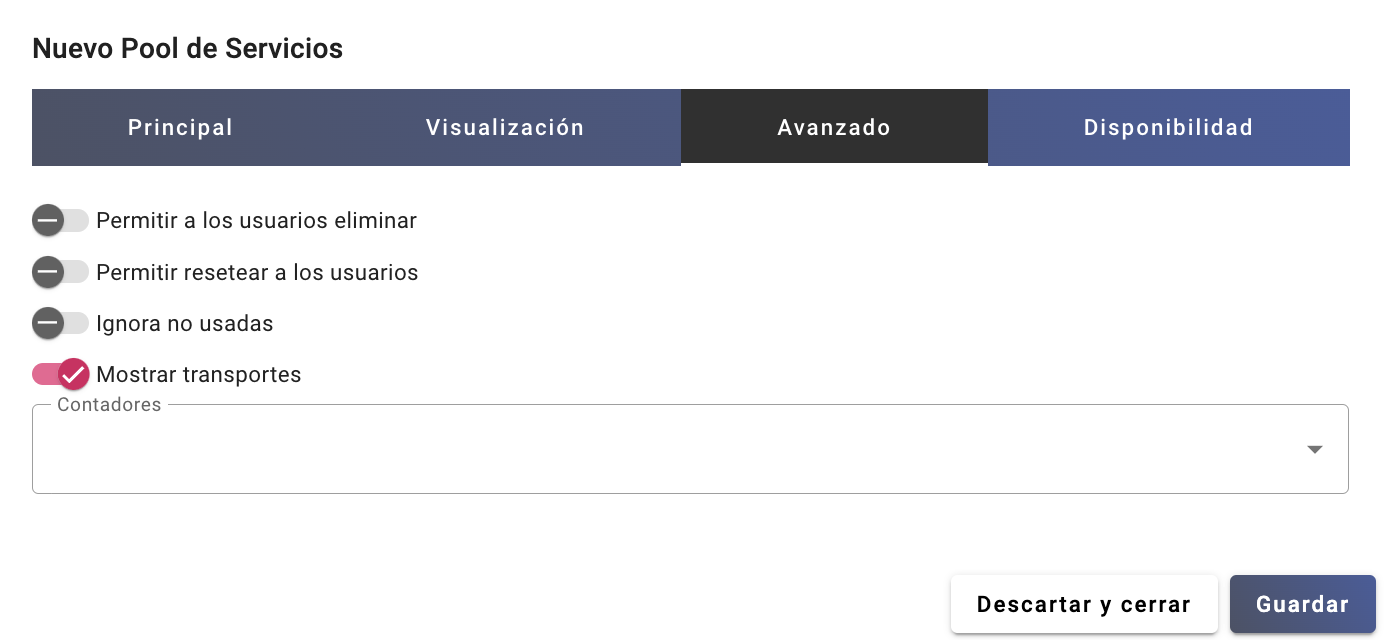

Configurar Parámetros Avanzados (Pestaña "Avanzado"):

- Permitir eliminación por usuarios (Allow removal by users): Si marca esta opción, los usuarios verán un botón para eliminar/liberar su servicio asignado. Para escritorios no persistentes, esto simplemente libera la asignación. Para persistentes, podría eliminar la VM (según configuración del OS Manager). Generalmente se deja desmarcado para no persistentes.

- Permitir reinicio por usuarios (Allow reset by users): Permite a los usuarios reiniciar su máquina virtual asignada desde el portal UDS. Útil si la VM se bloquea. Puede marcarla.

- Ignorar no usados (Ignores unused): Esta opción evita que UDS elimine automáticamente escritorios no persistentes que llevan mucho tiempo sin usarse pero que aún están asignados. Generalmente se deja desmarcada para no persistentes.

- Mostrar transportes (Show transports): Si está marcada, el usuario verá todos los protocolos de conexión (transportes) asignados a este pool y podrá elegir. Si está desmarcada, solo verá y podrá usar el transporte con la prioridad más alta (número más bajo). Puede dejarla marcada inicialmente.

- Contabilidad (Accounting): (Opcional) Permite asociar el uso de este pool a cuentas de contabilidad definidas en UDS para seguimiento de costes o uso.

-

Configurar Disponibilidad y Caché (Pestaña "Disponibilidad" / "Availability"): Esta pestaña es clave para definir cuántos escritorios virtuales estarán preparados para los usuarios.

- Servicios Iniciales Disponibles (Initial available services): Número mínimo de escritorios que UDS intentará tener listos y preparados (en caché L1) al inicio.

- Servicios a Mantener en Caché (Services to keep in cache - Caché L1): Número de escritorios que UDS intentará mantener siempre encendidos, configurados y listos para una asignación inmediata al usuario. Este es el valor más importante para asegurar tiempos de acceso rápidos. Establezca un valor basado en la concurrencia esperada (ej., si espera 10 usuarios concurrentes, ponga 10 o un poco más).

- Servicios a Mantener en Caché L2 (Services to keep in L2 cache): Número de escritorios que UDS mantendrá creados y configurados, pero apagados. Cuando un escritorio de la caché L1 se asigne, UDS encenderá uno de la caché L2 para reponer rápidamente la L1. Esto ahorra recursos pero introduce un pequeño retraso (tiempo de arranque) si la caché L1 se agota. Puede empezar con un valor pequeño o 0 si prefiere que todos los escritorios en caché estén encendidos.

- Número Máximo de Servicios (Maximum number of services to provide): Límite superior absoluto de escritorios que UDS creará para este pool (suma de asignados + caché L1). Esto controla el consumo máximo de recursos en el orquestador.

-

Guardar el Service Pool: Haga clic en "Guardar" ("Save"). Si marcó "Publish on creation", UDS comenzará el proceso:

- Creará una "Publicación" (una copia de su plantilla en el orquestador).

- Una vez lista la publicación, empezará a crear y configurar el número de escritorios especificado para las cachés L1 y L2. Podrá monitorizar este proceso en las pestañas "Publications" y "Cache" dentro del Service Pool recién creado.

¶ 9. Autenticación

A continuación, abordaremos el apartado de autenticación en UDS Enterprise, permitiendo que los usuarios puedan acceder a los escritorios remotos. Para ello se deberá configurar tanto el sistema de autenticación como también los usuarios y grupos de usuarios.

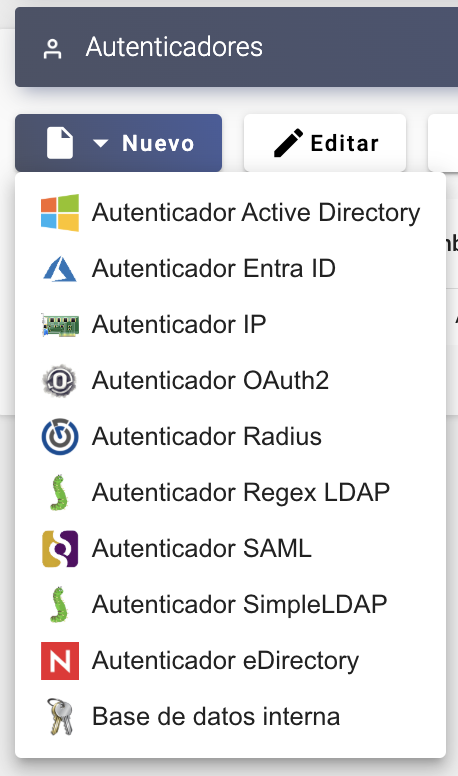

¶ 9.1. Autenticadores

Para que los usuarios puedan iniciar sesión en UDS Enterprise y acceder a los servicios que configuremos, es fundamental definir un método de autenticación. UDS Enterprise gestiona las identidades de los usuarios (nombres de usuario, contraseñas y pertenencia a grupos) directamente en su propia base de datos a través del "Autenticador de Base de Datos Interna".

Siga estos pasos para configurar este autenticador:

-

Acceder a la Sección de Autenticadores:

- En el menú de navegación principal (generalmente ubicado en el panel lateral izquierdo), localice y haga clic en la opción "Autenticación" (o "Authentication").

- Dentro de las sub-opciones de "Autenticación", seleccione "Autenticadores" (o "Authenticators"). Esta pantalla mostrará cualquier autenticador ya configurado y permitirá crear nuevos.

-

Iniciar la Creación de un Nuevo Autenticador:

- En la vista de gestión de Autenticadores, haga clic en el botón "Nuevo" (o "New"). Esta acción abrirá un formulario o asistente para definir el nuevo método de autenticación.

-

Seleccionar el Tipo de Autenticador:

- UDS Enterprise presentará una lista desplegable o una selección de los diferentes tipos de autenticadores que soporta. Para este ejemplo, elija la opción "Internal Database Authenticator" (o "Autenticador de Base de Datos Interna"). Esta selección indica que UDS gestionará las credenciales localmente.

-

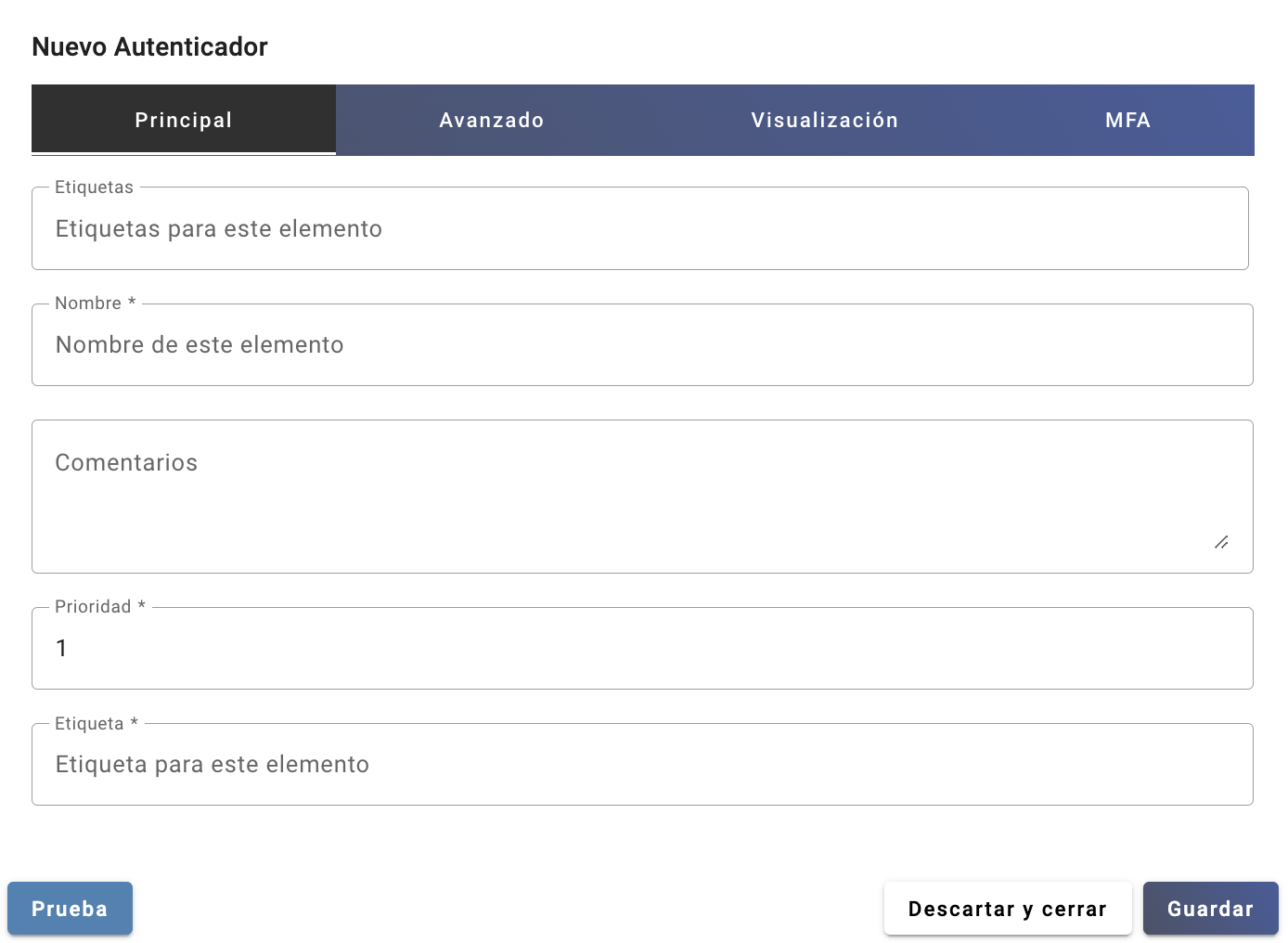

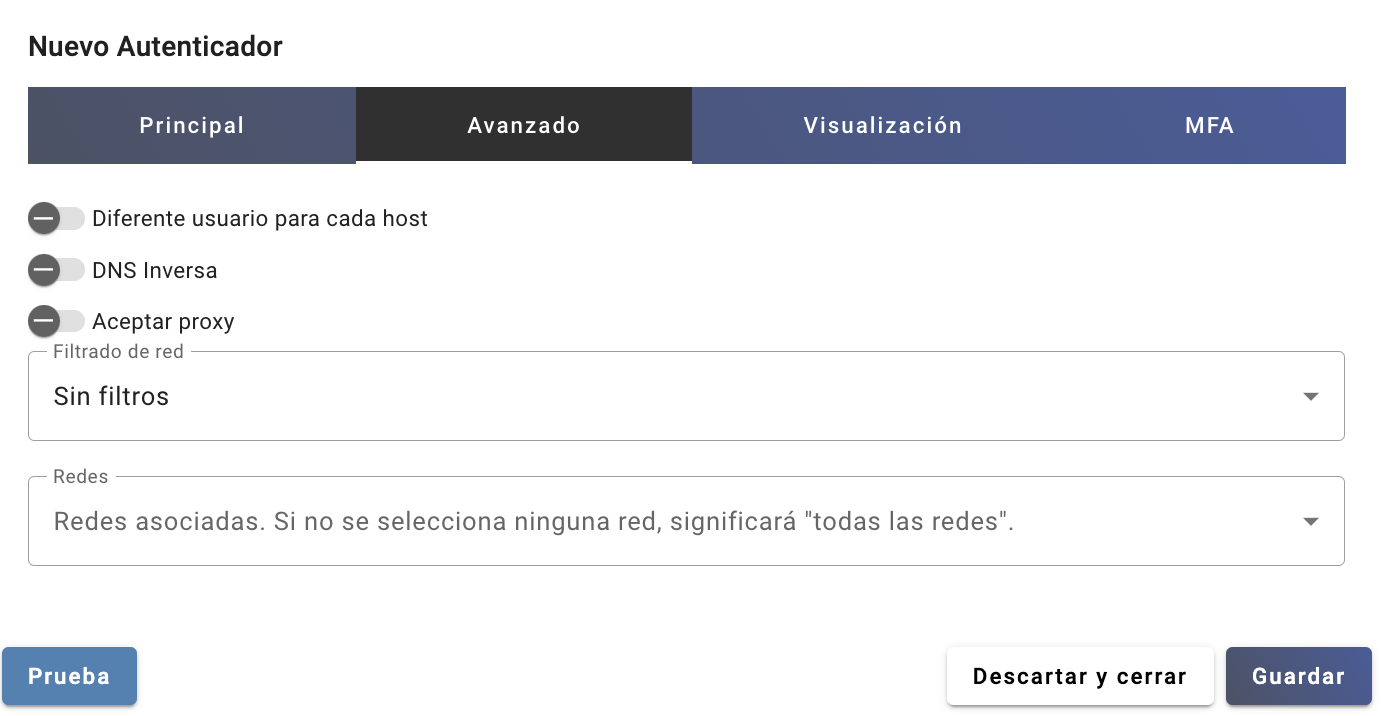

Configurar los Parámetros del Autenticador: Se presentarán varias pestañas para configurar el autenticador. Complete los campos de la siguiente manera:

-

Pestaña "Principal" (o "Main"):

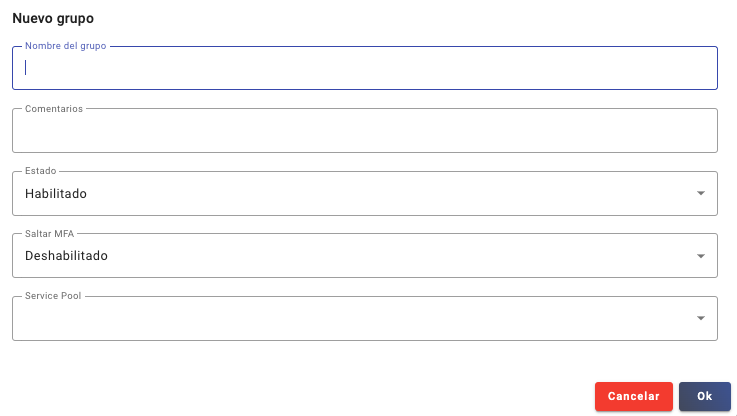

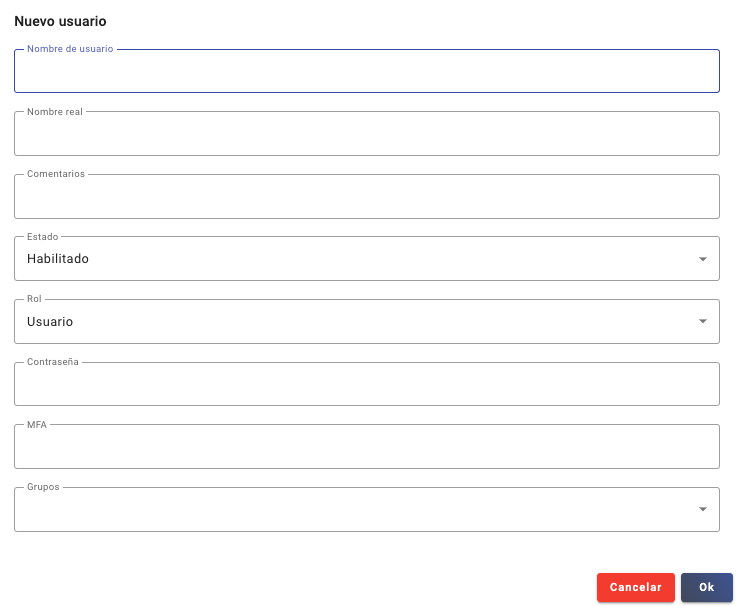

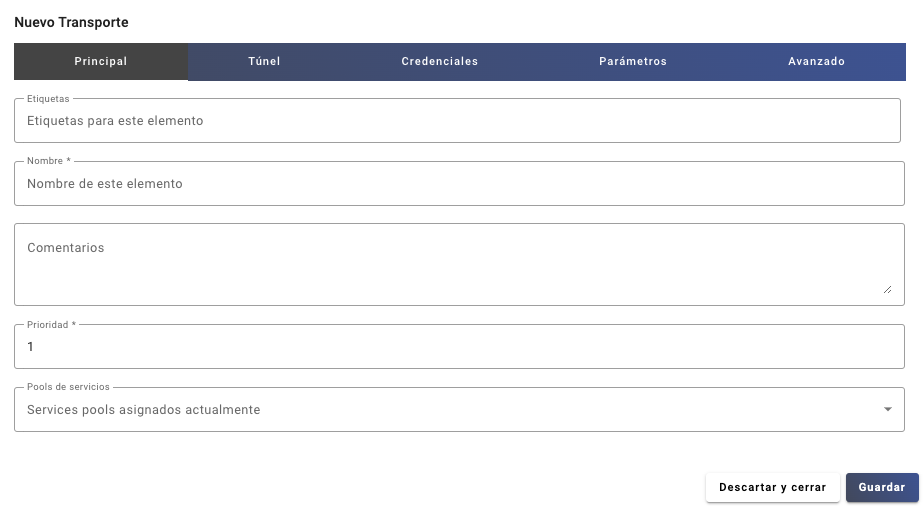

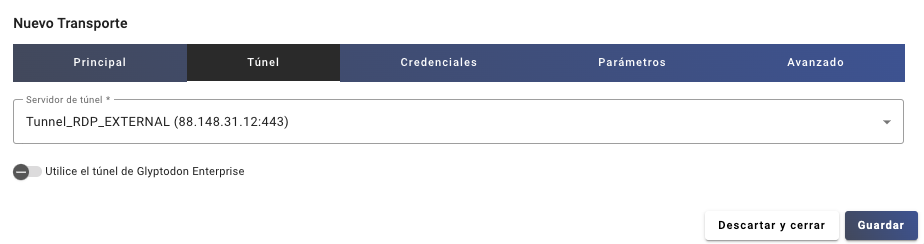

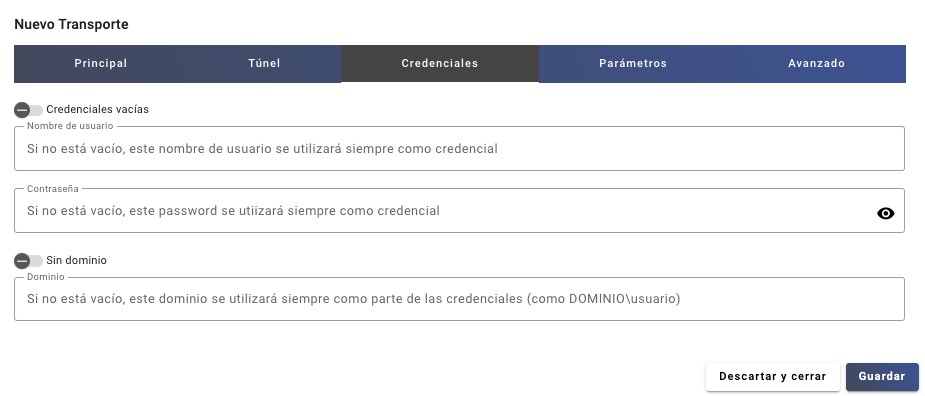

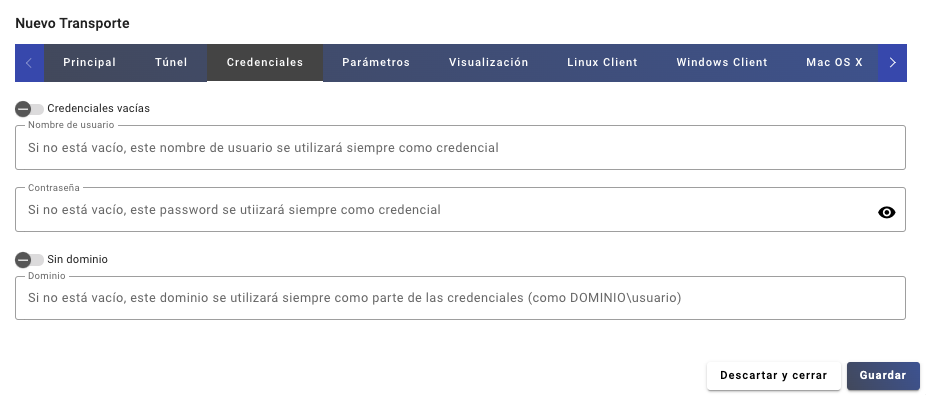

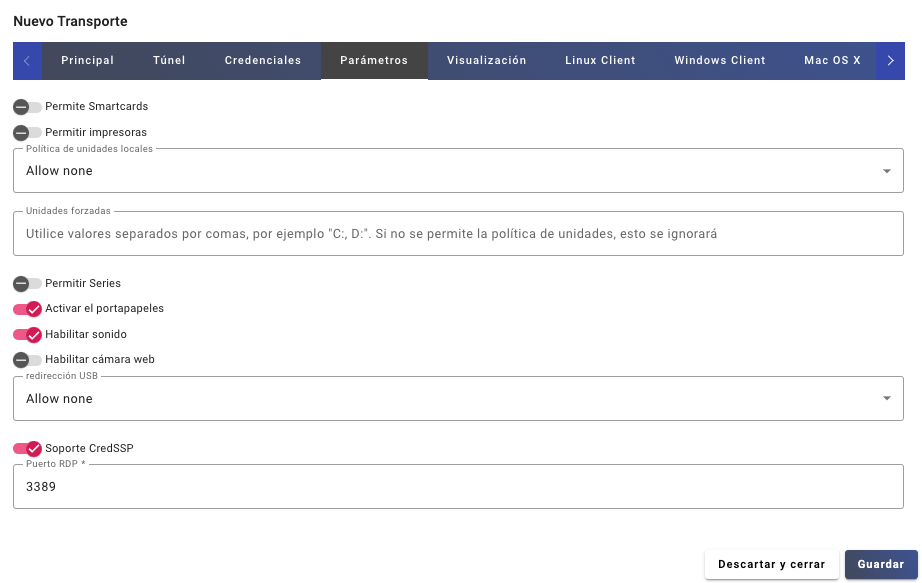

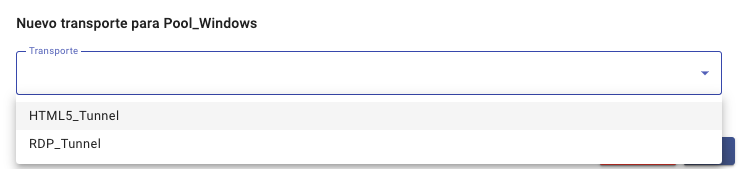

-